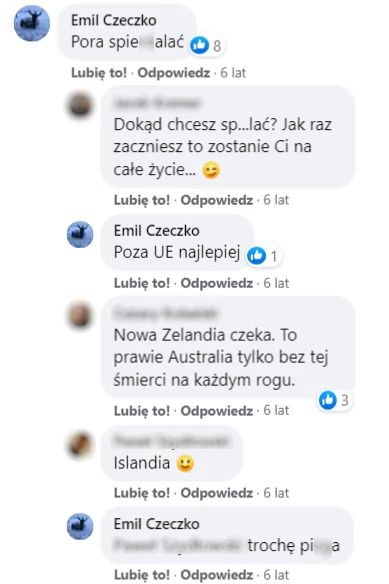

Wiele wskazuje na to, że Emil Czeczko, żołnierz 11. Mazurskiego Pułku Artylerii w Węgorzewie, który zdezerterował z polskiej armii, mógł być białoruskim szpiegiem lub informatorem reżimu Łukaszenki – pisze w piątek Onet powołując się na swoje źródła.

Onet podaje, że wątek ten, jak wynika z ich informacji, jest jednym z najpoważniejszych, jakie biorą pod uwagę polskie służby specjalne. Zaznacza też, że siostra dezertera była związana z obywatelem Białorusi, a on sam miał tam znajomych.

Z ustaleń portalu wynika, że policja zatrzymała żołnierza do kontroli, ale będący pod wpływem alkoholu i narkotyków szeregowy Czeczko nie przyznał się policjantom, iż jest zawodowym żołnierzem, dlatego na miejsce zdarzenia nie została wezwana Żandarmeria Wojskowa.

Jak przekazał informator portalu, Czeczko również wiedział, że informacja z policji dość szybko trafi do jego jednostki wojskowej, a to będzie oznaczało pożegnanie ze służbą. Ta decyzja nie musiała być podjęta przez niego, lecz była początkiem operacji białoruskich służb. Jej finał został upubliczniony w piątek w postaci wywiadu, jakiego polski żołnierz udzielił białoruskim reżimowym mediom – zaznacza Onet.

Najbardziej prawdopodobnym wątkiem, który jest obecnie brany pod uwagę, jest to, że szeregowy Czeczko od pewnego czasu był białoruskim szpiegiem lub co najmniej informatorem białoruskiego agenta – pisze portal powołując się na niezależne źródła związane z wojskiem oraz wojskowymi służbami specjalnymi. Według Onetu w tej chwili prześwietlany jest Białorusin – partner siostry szeregowego Czeczko.(PAP)

Po odebraniu meldunku od gen. dyw. K. Radomskiego dowódcy @16Dywizja, min. @mblaszczak podjął decyzję o odwołaniu ze stanowisk przełożonych żołnierza, który znalazł się na Białorusi. Odwołani zostali dowódca baterii, dowódca plutonu i dowódca 2 dywizjonu w Węgorzewie.

— Ministerstwo Obrony Narodowej 🇵🇱 (@MON_GOV_PL) December 17, 2021

Jest już wywiad z Emilem Czeczko "mogą że mnie zrobić teraz najgorszego człowieka i powiedzieć, że stwwrzalem problemy w wojsku" pic.twitter.com/52aOnkxCAA

— Patryk "Skju" Sykut (@PatrykSykut) December 17, 2021