Właśnie poznaliśmy nową funkcję procesorów Alder Lake, która dla „zwyczajnych śmiertelników” nie jest dostępna, ale dla tych, którzy połączą te procesory z płytami głównymi wyposażonymi w chipset Intel W680, już niekoniecznie. Wiedzieliście, że Alder Lake wspierają ECC?

Alder Lake wspierają ECC, ale tylko w połączeniu z W680

Intel Core 12. generacji są kierowane nie tylko do zwyczajnych konsumentów i graczy, ale też do profesjonalistów. To dobry krok ze strony Intela, który może objąć tym samym produktem dwie, zwykle niełączące się w zupełności grupy klientów, bo zaoszczędzi na tym zarówno firma, jak i środowisko. Wiąże się to jednak z pozostawianiem niektórych funkcji w procesorach za sztuczną ścianą, czego przykładem są instrukcje AVX i również wsparcie kodu korekcji błędów (ECC – Error Correction Code).

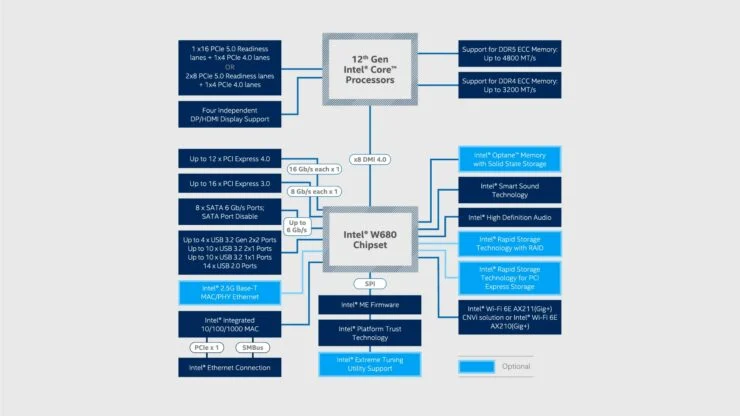

Do tej pory stacje robocze na bazie sprzętu Intela musiały sięgać zarówno po odpowiednie platformy, jak i procesory z linii Xeon. W ramach 12. generacji Core zostało to jednak zmienione i tak oto Alder Lake wspierają ECC obok instrukcji AVX-512, ale jest to coś, co będzie dostępne wyłącznie na platformach z chipsetem W680.

W praktyce obsługa pamięci ECC minimalizuje błędy i zapewnia stabilniejszą platformę inżynieryjną i projektową. W połączeniu z odpowiednimi procesorami Intel Core można uzyskać wsparcie dla platformy Intel vPro, która daje firmom narzędzia do zarządzania i zabezpieczania stacji roboczych.

Potwierdził to rzecznik Intela, podkreślając, że „Core 12. generacji obsługują ECC po sparowaniu z platformami W680”. Szkoda tylko, że mimo praktycznie identycznej specyfikacji między Z690, a W680, ten pierwszy chipset, przeznaczony głównie do entuzjastów, chcących podkręcać swoje procesory, nie jest w stanie obsłużyć pamięci ECC.

To oczywiście niewielki problem, bo pamięci ECC są droższe od tych zwykłych, ale rynek z pewnością przyjąłby takie wsparcie z otwartymi rękami. Powód braku ECC na Z690 jest jednak prozaiczny – Intel zarobi więcej na płytach głównych W680, które po połączeniu z Core 12. generacji będą spełniać wymogi platformy Intel vPro.