Aplikacja Gmail otrzymała funkcje indywidualnych rozmów głosowych i wideokonferencji w ramach usługi Google Chat. Od 6 grudnia ta możliwość jest dostępna dla każdej osoby, która posiada konto Google Workspace, G Suite lub osobiste konto Google.

Użytkownicy aplikacji mogą rozpoczynać spotkania i rozmowy audio lub dołączać do nich za pomocą rozmów prowadzonych w usłudze Google Chat. Zmiana ta jest dostępna zarówno w Gmailu na Androida, jak i na iOS-a. Jak zapowiada Google, obecnie funkcja jest dostępna tylko dla czatów prowadzonych w formie konwersacji dwóch użytkowników.

Rozmowy z aplikacji Gmail

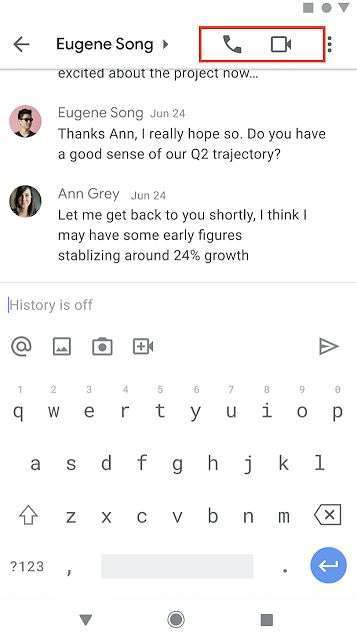

Aby połączyć się głosowo z drugą osobą, wystarczy wybrać opcję słuchawki, która pojawiła się po lewej stronie obok nazwy użytkownika. Zaraz przy tym piktogramie możemy znaleźć drugi, umożliwiający komunikację w formie wideorozmowy. Podczas rozmowy można zobaczyć baner osoby, z którą prowadzi się rozmowę, czas jej trwania oraz ikonę Meet na liście czatów.

Wraz z wprowadzeniem opcji rozmów audio i wideo, pojawiła się także lista połączeń nieodebranych. Te ostatnie będą oznaczone czerwoną ikoną telefonu lub kamery w rozmowie i liście czatów. Dzięki temu użytkownik będzie mógł łatwo stwierdzić, kto próbował się z nim skontaktować i do kogo powinien oddzwonić.

Gmail jako główna usługa

Google ma nadzieję, że wprowadzona nowość ułatwi łączenie się ze znajomymi bądź współpracownikami w hybrydowym świecie pracy. Dla łatwiejszego korzystania z Gmaila, funkcja pozwala, w razie potrzeby, płynnie przełączać się między czatem a połączeniem wideo lub audio. Użytkownik nie musi więc rezygnować z jednoczesnej pracy nad danym zadaniem w trakcie trwania rozmowy.