W Google Chrome wykryto lukę bezpieczeństwa, którą łata jedna z ostatnich aktualizacji przeglądarki. Warto zajrzeć do ustawień i wymusić instalację nowej wersji zanim zrobi to automat, co może chwilę potrwać. W ten sposób użytkownicy Google Chrome zachowają bezpieczeństwo przy komputerze.

Korzystający z Google Chrome powinni zadbać o możliwie szybką instalację najnowszego wydania. W wersji 128.0.6613.84/.85 na Windowsa i macOS-a (którą później dalej aktualizowano) załatano bowiem lukę 0-day oznaczoną symbolem CVE-2024-7971. W komputerach bez najnowszego Chrome’a, pozwala ona atakującemu doprowadzić do wycieków pamięci, o ile użytkownik trafi na stronę ze spreparowanych kodem. Winny jest problem z ze zgodnością typów w silniku V8 – podaje Malwarebytes.

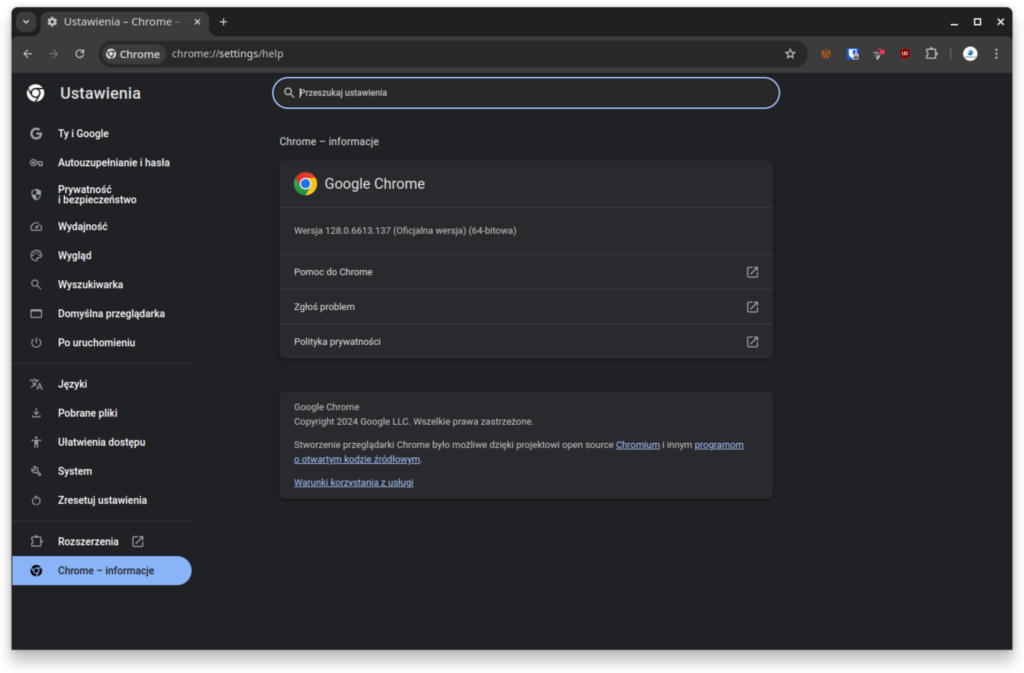

Przeglądarka Google Chrome co do zasady aktualizuje się automatycznie, ale zamiast czekać na reakcję tego mechanizmu (co może potrwać nawet kilka godzin lub dni), warto szybciej wymusić aktualizację. Wystarczy zajrzeć do ustawień przeglądarki i jedynie wyświetlić zakładkę z informacjami o programie. Chrome sam sprawdzi dostępność nowej wersji, pobierze ją oraz zainstaluje. Do wdrożenia konieczne jest tylko ponowne uruchomienie aplikacji.

Zwracamy uwagę, że od momentu wydania poprawki na lukę 0-day, przeglądarka była już aktualizowana ponownie, wobec czego wielce prawdopodobne, że przy okazji aktualizacji do komputera zostanie pobrana jeszcze nowsza wersja, niż wspominane wydanie, w którym pojawiła się łatka. Warto pochylić się nad tym tematem i wymusić aktualizację Google Chrome, by w ciągu minuty zyskać odporność na znane zagrożenie, zamiast czekać nieokreślony czas, nim przeglądarka zaktualizuje się automatycznie.