W ostatnim tygodniu zaczęło do nas spływać więcej niż zwykle zgłoszeń od osób, które próbowano okraść na Allegro Lokalnie. Oto na czym polega przekręt:

1. Wystawisz ofertę sprzedaży

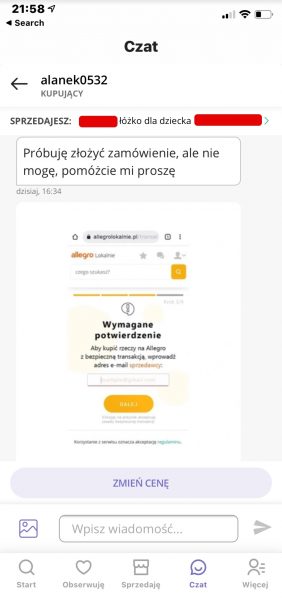

2. Odzywa się do Ciebie na czacie ktoś, kto informuje, że próbuje kupić Twój produkt, ale “nie może” / “ma problem”. Osoba ta wkleja takiego podrobionego screena:

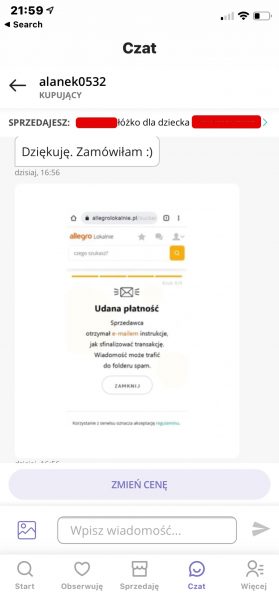

3. Jeśli dasz się nabrać i podasz swój adres e-mail, za chwilę otrzymasz kolejną wiadomość:

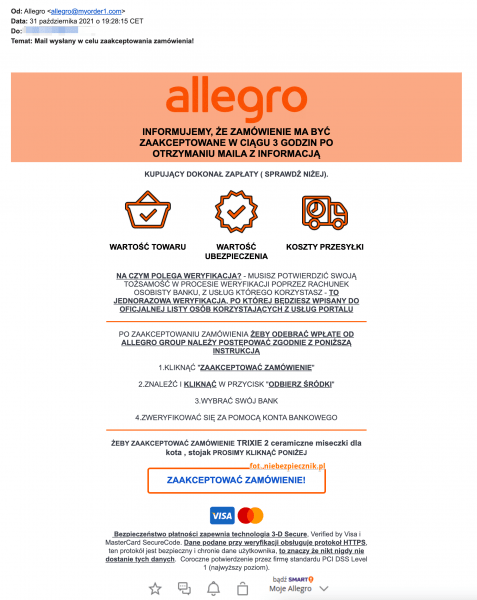

a po chwili przyjdzie taki, również fałszywy, e-mail:

Wariant z SMS-em

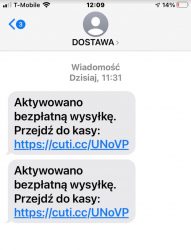

Oprócz oszustwa z wykorzystaniem e-maila, znamy też wariant gdzie złodziej prosi o (lub ustala samodzielnie) numer telefonu sprzedającego, a potem wysyła do niego spreparowanego SMS-a dotyczącego rzekomo “dostawy” produktu:

Można więc powiedzieć, że ten atak (w obu wariantach) jest stary jak OLX, bo od ponad roku, dzień w dzień tak okrada się użytkowników tego serwisu…

Co robić, jak żyć?

Jeśli sprzedajesz na Allegro Lokalnie, przedmioty przekazuj do kupującego tylko i wyłącznie po upewnieniu się, że pieniądze za przedmiot są w Twoim posiadaniu. Pamiętaj, że nie musisz nigdzie wpisywać numeru swojej karty płatniczej, aby odebrać pieniądze.