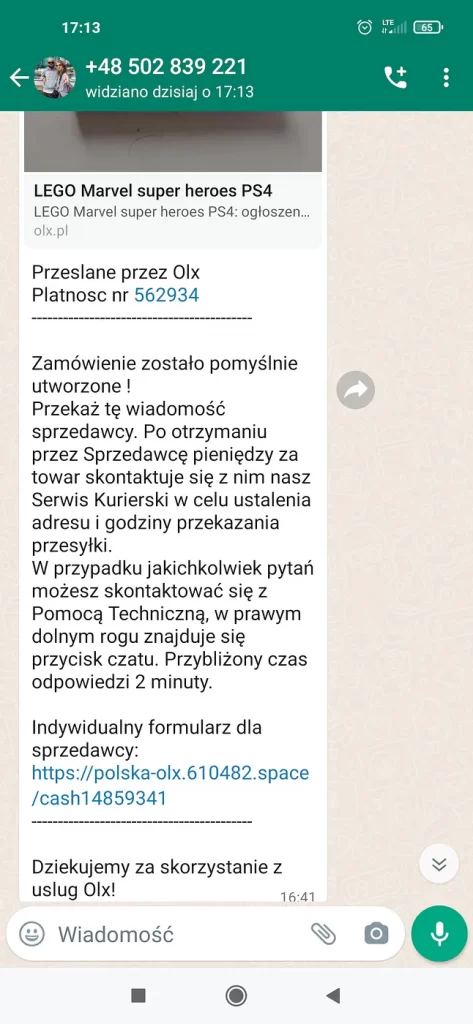

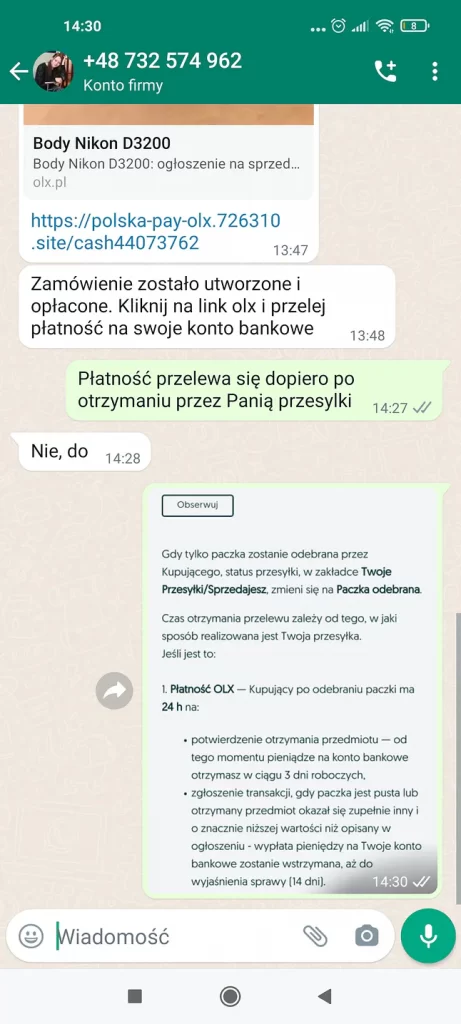

Sprzedając w sieci należy zwrócić szczególną uwagę na domeny „space” oraz „site”. Do redakcji trafiły zgłoszenia od czytelników, którzy sygnalizują próby oszustwa przez formularze zamieszczone właśnie na takich stronach.

We wszystkich przypadkach chodzi o fałszywą dostawę proponowaną przez WhatsAppa. W ostatnich dniach już któryś raz opisujemy podobną sytuację. Atakujący podszywają się pod kupujących i udając zainteresowanie produktem, manipulują rozmową tak, by skłonić sprzedającego do kliknięcia fałszywego linku. Często wykorzystywany jest przy tym m.in. wizerunek firmy DPD i „DPD dostawa”, choć taka usługa nie istnieje.

Otrzymując takie propozycje kupna przedmiotów – poza tym, że co do zasady należy je ignorować – warto zwrócić szczególną uwagę na dziwne adresy w linkach i wykorzystanie mało znanych domen. Nasi czytelnicy w ciągu ostatnich godzin zgłosili nam przypadki podobnych oszustw z wykorzystaniem domeny „space” oraz „site”. W obydwu sytuacjach chodziło o sprzedaż w serwisie OLX i kontakt przez WhatsAppa.

Decydując się na sprzedaż w internecie, najrozsądniej jest finalizować wszelkie transakcje wyłącznie w serwisie, z którego skorzystało się na potrzeby wystawienia oferty. Wszelkie próby kontaktu przez SMS-y czy WhatsAppa, zwłaszcza jeśli chodzi o próby dokończenia zakupu obejmujące konieczność odwiedzenia strony pod linkiem przesłanym przez rozmówcę, radzimy wyłącznie ignorować.

Użytkownik, który nie zorientuje się, że ma do czynienia z oszustwem i zdecyduje się uzupełnić dane w formularzu na stronie, przekaże wszelkie dane atakującemu. W praktyce ten zyska możliwość zalogowania się na konto bankowe ofiary i podejmie próbę przelania środków na własny rachunek.