Google Chrome jest bezpieczny dopiero po aktualizacji, która zawiera tylko jedną, stosunkowo tajemniczą poprawkę. Producent podaje bowiem, że luka wciąż wykorzystywana jest przez atakujących, wobec czego szczegóły zostaną ujawnione dopiero z czasem.

Obecnie wiadomo, że chodzi o lukę o dużym ryzyku dotyczącą silnika V8 przeglądarki, którą oznaczono symbolem CVE-2022-1096. Problem nie dotyczy już zaktualizowanego Chrome’a, czyli przeglądarki przynajmniej w wersji 99.0.4844.84.

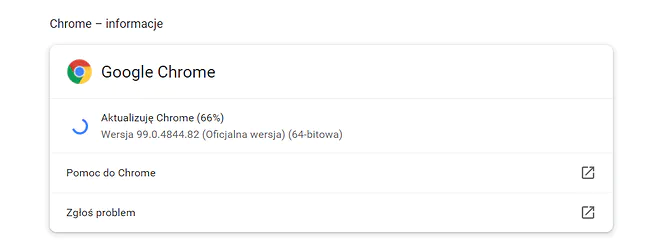

Jak podaje Google, aktualizacja zostanie automatycznie zainstalowana „na dniach lub tygodniach” w komputerach z Windowsem, Makiem i Linuksem, ale instalację można wymusić nieco szybciej. By to zrobić, należy wejść do Ustawień w Google Chrome, a następnie po lewej stronie ekranu wybrać ostatnią pozycję na liście, czyli Chrome – informacje.

W tej zakładce można znaleźć dane zainstalowanej obecnie wersji przeglądarki i sprawdzić dostępność aktualizacji. Ten proces rozpoczyna się automatycznie, po wejściu w tę zakładkę. Nowa wersja Chrome’a, o ile jest dostępna, zostanie na tym etapie pobrana i zainstalowana, ale na koniec niezbędne będzie dodatkowo ponowne uruchomienie przeglądarki.