Grupa hakerow Lapsus$ dobrała się tym razem do struktur T-Mobile. Firma potwierdziła już, że odbył się taki atak.

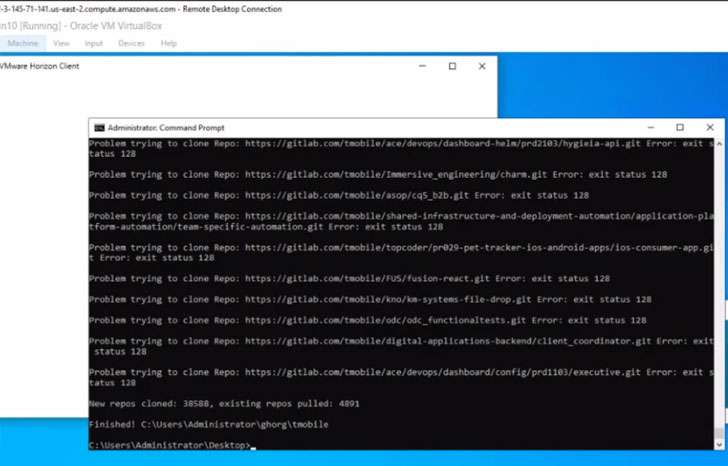

Dziennikarz ds. bezpieczeństwa, Brian Krebs, udostępnił zrzuty ekranu, które miały być wymianą wiadomości w Telegramie – według nich grupa Lapsus$ brała na cel T-Mobile kilka razy. T-Mobile miało już potwierdzić, że hakerzy włamali się do wewnętrznych sieci i skradli kod źródłowy, ale firma mówi jasno, że żadne dane użytkowników indywidualnych lub rządowych nie zostały skradzione.

T-Mobile podaje, że atak odbył się kilka tygodni temu i skradziono dane dostępowe do wewnętrznych systemów firmy, w których znajduje się oprogramowanie telekomunikacyjne. Atak został szybko przerwany, a dane do logowania (prawdopodobnie zakupione na rosyjskich stronach) wyłączone z użytku.

Jeśli chodzi o ataki hakerskie, to wiele dzieje się także na terenie Rosji – ostatnio kolejny atak hakerski GhostSec to w efekcie uzyskanie dostępu do systemu informatycznego głównego operatora metra w Rosji. Z kolei wedle ostatnich informacji Citizen Lab biuro premiera Borisa Johnsona było celem ataku systemu szpiegowskiego Pegasus.