Sponsorowane przez państwo irańskie zagrożenie znane jako MuddyWater zostało przypisane nowej fali ataków wymierzonych w Turcję i Półwysep Arabski w celu rozmieszczenia trojanów zdalnego dostępu (RAT) na zhakowanych systemach.

„Supergrupa MuddyWater jest bardzo zmotywowana i może wykorzystywać nieautoryzowany dostęp do prowadzenia szpiegostwa, kradzieży własności intelektualnej oraz wdrażania oprogramowania ransomware i destrukcyjnego złośliwego oprogramowania w przedsiębiorstwie” – powiedzieli badacze Cisco Talos, Asheer Malhotra, Vitor Ventura i Arnaud Zobec w opublikowanym dzisiaj raporcie.

Grupa, która działa od co najmniej 2017 roku, znana jest z ataków na różne sektory, które pomagają dalej realizować cele geopolityczne i bezpieczeństwa narodowego Iranu. W styczniu 2022 r. Amerykańskie Dowództwo Cybernetyczne przypisało ją Ministerstwu Wywiadu i Bezpieczeństwa (MOIS).

Uważa się również, że MuddyWater jest „konglomeratem wielu zespołów działających niezależnie, a nie pojedynczą grupą podmiotów zajmujących się cyberbezpieczeństwem”, dodała firma zajmująca się cyberbezpieczeństwem, czyniąc z niej parasolowego aktora w stylu Winnti , chińskiego zaawansowanego trwałego zagrożenia (APT).

Najnowsze kampanie podjęte przez ekipę hakerską polegają na wykorzystaniu dokumentów zawierających złośliwe oprogramowanie, dostarczanych za pośrednictwem wiadomości phishingowych w celu wdrożenia trojana zdalnego dostępu o nazwie SloughRAT (znanego również jako Canopy firmy CISA), zdolnego do wykonywania dowolnego kodu i poleceń otrzymanych z jego funkcji dowodzenia i kontroli ( C2) serwery.

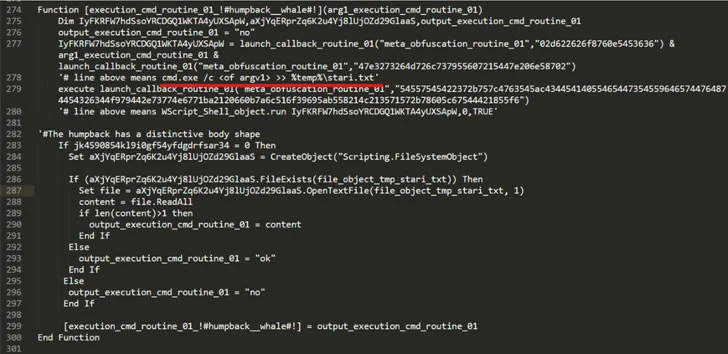

Maldoc, plik Excela zawierający złośliwe makro, powoduje, że łańcuch infekcji upuszcza dwa pliki skryptów systemu Windows (.WSF) na punkcie końcowym, z których pierwszy działa jako narzędzie do wywoływania i wykonywania ładunku następnego etapu.

Odkryto również dwa dodatkowe implanty oparte na skryptach, jeden napisany w Visual Basic, a drugi zakodowany w JavaScript, z których oba zostały zaprojektowane do pobierania i uruchamiania złośliwych poleceń na zaatakowanym hoście.

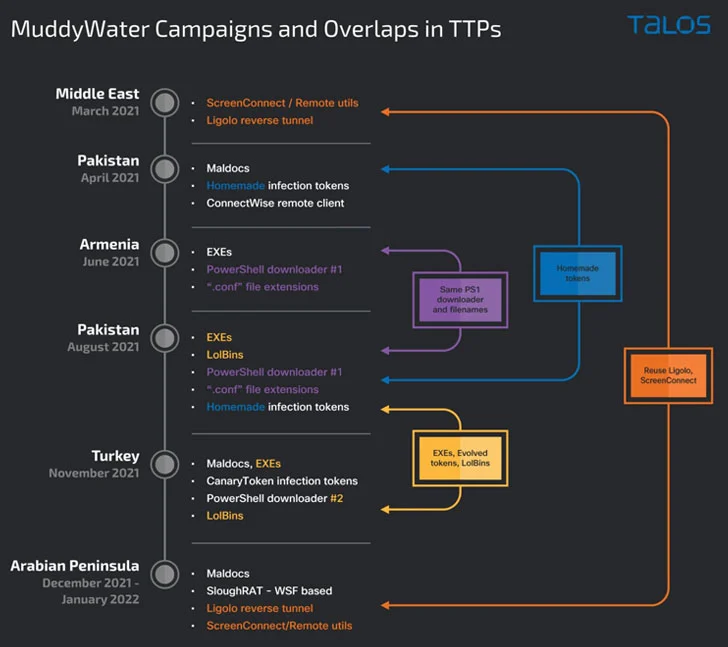

Co więcej, najnowszy zestaw włamań jest kontynuacją kampanii z listopada 2021 roku , która uderzyła tureckie organizacje prywatne i instytucje rządowe backdoorami opartymi na PowerShell w celu zebrania informacji od swoich ofiar, nawet jeśli eksponaty pokrywają się z inną kampanią, która miała miejsce w marcu 2021 roku.

Cechy wspólne taktyk i technik przyjętych przez operatorów wskazują na możliwość, że ataki te są „odrębnymi, ale powiązanymi skupiskami działań”, przy czym kampanie wykorzystują „szerszy paradygmat współdzielenia TTP, typowy dla skoordynowanych zespołów operacyjnych”, naukowcy odnotowany.

W drugiej częściowej sekwencji ataku obserwowanej przez Cisco Talos między grudniem 2021 a styczniem 2022, przeciwnik skonfigurował zaplanowane zadania w celu pobrania szkodliwych programów pobierających opartych na VBS, które umożliwiają wykonanie ładunków pobranych ze zdalnego serwera. Wyniki polecenia są następnie eksportowane z powrotem na serwer C2.

„Chociaż dzielą one pewne techniki, kampanie te oznaczają również indywidualność w sposobie, w jaki zostały przeprowadzone, wskazując na istnienie wielu podgrup pod parasolem Muddywater – wszystkie dzielące pulę taktyk i narzędzi do wyboru” – podsumowali naukowcy. .