SSL EEC to jeden z najważniejszych protokołów bezpieczeństwa wykorzystywanych w Internecie. Wraz z rozwojem globalnej sieci, rośnie również coraz większa potrzeba zapewnienia bezpieczeństwa przesyłanych informacji. W tym celu stosowane są różnego rodzaju protokoły szyfrowania i autoryzacji, a jednym z nich jest właśnie SSL EEC.

Współcześnie większość naszego dnia spędzamy w Internecie, wykonując różnorodne czynności takie jak praca, zakupy online, przeglądanie mediów społecznościowych czy czytanie wiadomości, które docierają do naszej skrzynki pocztowej. W trakcie tych aktywności korzystamy z różnych urządzeń, przez które przesyłamy nasze dane.

Niektóre z tych informacji są szczególnie wrażliwe i dlatego bezpieczeństwo ich przechowywania jest absolutnym priorytetem. Chodzi tu o dane takie jak numer karty kredytowej, numer Pesel czy adres zamieszkania.

Jak możemy zabezpieczyć te informacje? Rozwiązaniem są certyfikaty SSL, które służą do szyfrowania połączenia między naszą przeglądarką a serwerem. W pewnym sensie można je porównać do ubezpieczenia naszych poufnych danych. Krzywe eliptyczne w certyfikatach SSL to najnowszy przełom w dziedzinie bezpieczeństwa.

Jak to naprawdę działa?

Zakupy online oraz załatwianie spraw urzędowych stały się integralną częścią naszego codziennego życia. Według raportu „E-commerce w Polsce 2022” przygotowanego przez GEMIUS, aż 77% internautów dokonuje zakupów w sieci. To właśnie w tym obszarze operujemy wrażliwymi danymi. Przykładem może być formularz w sklepie internetowym, jaki uzupełniamy dokonując zakupów. W takim formularzu musimy podać nasz numer karty kredytowej, a tym samym wpisać go z naszego urządzenia, aby następnie przesłać te informacje do komputera (serwera) znajdującego się w innym miejscu na świecie.

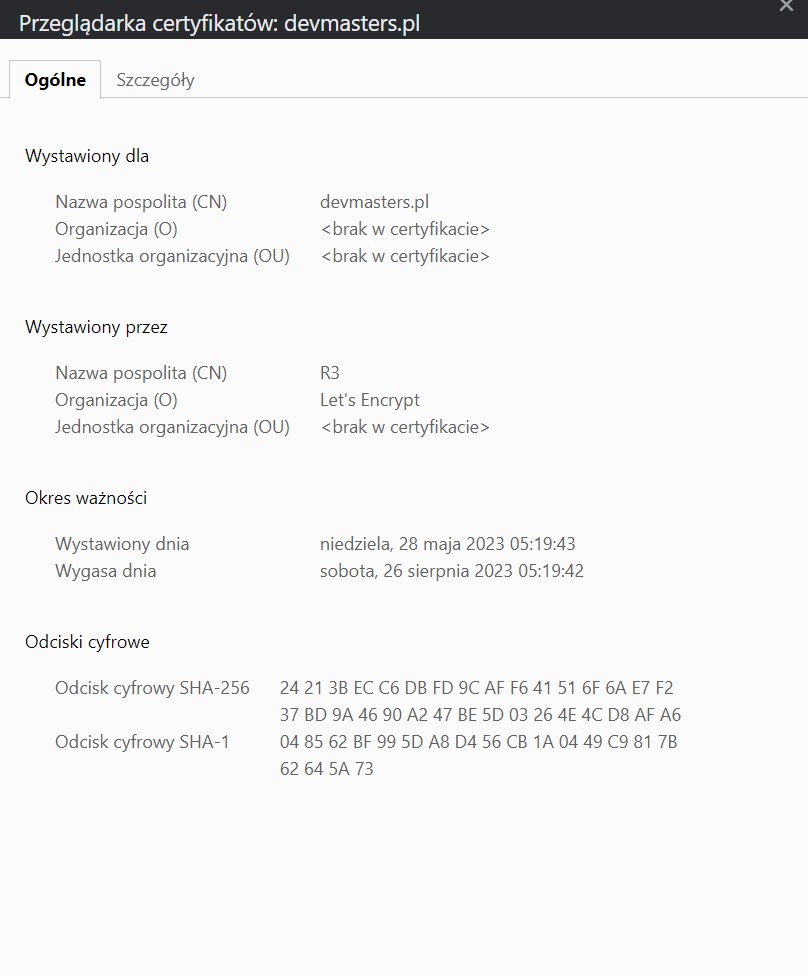

Aby zapobiec możliwości przechwycenia tych informacji przez niepowołane osoby, stosuje się certyfikat SSL który szyfruje dane. Innymi słowy, zamienia nasz numer karty w nieczytelny format. Dlatego przed dokonaniem zakupów warto zawsze sprawdzić, czy witryna sklepu posiada zainstalowany certyfikat SSL oraz dla jakiej organizacji został on wydany. Możemy to zweryfikować klikając w kłódkę w pasku przeglądarki i przeglądając szczegóły certyfikatu. Znajdziesz tu informację do kiedy SSL jest ważny. Ponadto, w przypadku zaawansowanych certyfikatów również informacje dla kogo, dla jakiej organizacji jest wydany i czy te informacje są spójne z właścicielem witryny.

Oprócz ochrony danych, kluczową funkcją pełnioną przez certyfikat SSL jest uwierzytelnianie. Oznacza to, że certyfikat SSL zapewnia, że komunikujesz się z nikim innym, tylko z wybraną stroną.

Szyfrowanie danych

Warto sobie przypomnieć, że szyfrowanie jest procesem kodowania i dekodowania informacji. Istnieją dwa główne rodzaje szyfrowania: symetryczne i asymetryczne.

- Szyfrowanie symetryczne polega na używaniu jednego klucza do zarówno szyfrowania, jak i deszyfrowania danych. Klucz ten jest wspólny dla obu operacji. Innymi słowy, ta sama broń jest wykorzystywana zarówno do zaszyfrowania, jak i odszyfrowania informacji. Szyfrowanie symetryczne jest stosunkowo prostsze i szybsze, ale wymaga bezpiecznego przekazania klucza między stronami komunikacji.

- Szyfrowanie asymetryczne, z kolei, opiera się na parze kluczy: publicznym i prywatnym. Pomimo, że różnią się ze sobą, matematycznie wykazują zgodność. Klucz publiczny, jak sama nazwa wskazuje jest dostępny publicznie i każdy może go zobaczyć. Jest wykorzystywany do szyfrowania danych. Klucz prywatny natomiast, powinien być bezpiecznie przechowywany. W szyfrowaniu asymetrycznym szyfrowanie odbywa się za pomocą klucza publicznego.

SSL a szyfrowanie symetryczne i asymetryczne

W jaki sposób certyfikat SSL wykorzystuje szyfrowanie symetryczne i asymetryczne?

Metody szyfrowania symetrycznego i asymetrycznego znacznie się od siebie różnią. Obie te techniki mają swoje zalety i wady. Z jednej strony, szyfrowanie symetryczne jest dość korzystne pod względem szybkości / wydajności, ponieważ obejmuje pojedynczy klucz.

Z drugiej zaś strony, wiąże się to z problemem dystrybucji. Mówiąc prościej, serwer obsługujący miliony klientów będzie musiał mieć oddzielne klucze dla każdego klienta. Dlatego musi mieć milion kluczy, czego nie da się zaimplementować.

Szyfrowanie asymetryczne zapewnia znacznie większe bezpieczeństwo i praktyczność, ponieważ serwer używa jednego klucza (klucza prywatnego) do odszyfrowania danych. To sprawia, że ochrona i zarządzanie kluczem są znacznie łatwiejsze. Niemniej, szyfrowanie asymetryczne ma swoje ograniczenia. Musimy pamiętać, że stosowane w nim klucze szyfrowania są znacznie dłuższe, a zatem wymagają większej mocy obliczeniowej. To z kolei wpływa na wydajność procesu szyfrowania, znacznie go spowalniając. Utrzymanie sprawnej szybkości internetu, przy użyciu szyfrowania asymetrycznego, byłoby niemożliwe.

Odpowiedzią na to są Certyfikaty ECC SSL: Certyfikaty SSL z najnowszym algorytmem asymetrycznego szyfrowania.

Algorytmy PKI. O co chodzi?

Algorytm PKI (ang. Public Key Infrastructure) to kompleksowy system, który zapewnia zarządzanie kluczami kryptograficznymi. Wszystkie metody szyfrowania – symetryczne lub asymetryczne – działają w oparciu o algorytmy matematyczne, określające sposób uwierzytelniania i szyfrowania. Im bardziej niezawodne i szybsze są te algorytmy, tym silniejszy i szybszy jest proces szyfrowania.Najczęściej używanymi algorytmami PKI są RSA (Rivest – Shamir – Adleman), DSA (Digital Signature Algorithm) i ECC (Elliptic Curve Cryptography).

Algorytmy PKI

- RSA

RSA jest algorytmem kryptografii z kluczem publicznym, został wynaleziony przez Rona Rivesta, Adi Shamira i Leonarda Adlemana w 1977 roku. Działa w oparciu o klucz publiczny i prywatny. Twój klucz publiczny służy do szyfrowania danych przed wysłaniem ich do serwera, na którym znajduje się certyfikat. Każdemu internaucie próbującemu połączyć się z serwisem wysyłany jest klucz publiczny. Klucz prywatny, generowany wraz z CSR, służy do odszyfrowania danych zaszyfrowanych kluczem publicznym. Dlatego też pamiętaj, że nikt nie powinien mieć dostępu do Twojego klucza prywatnego – od tego zależy Twoje bezpieczeństwo SSL. - DSA

Digital Signature Algorithm używa innego algorytmu do podpisywania i szyfrowania niż RSA, zapewniając równocześnie ten sam poziom bezpieczeństwa. Został on zaproponowany w 1991 roku przez Narodowy Instytut Standardów i Technologii.

Certyfikat DSA ułatwia dotrzymanie kroku standardom rządowym, zatwierdzony przez agencje federalne. Długość klucza najczęściej wynosi od 2048 do 4096 bitów. - ECC

Elliptic Curve Cryptography czyli kryptografia krzywych eliptycznych. To grupa technik kryptografii asymetrycznej, wykorzystująca technikę matematyczną, zasugerowaną po raz pierwszy w roku 1985 przez dwójkę badaczy matematyków Neala Koblitza oraz Victora S. Miller.

Krzywe eliptyczne w certyfikatach SSL

Certyfikat ECC SSL to standard bezpieczeństwa, wykorzystujący w procesie szyfrowania i deszyfrowania danych algorytm krzywych eliptycznych. Jest alternatywą dla algorytmu RSA, obecnego standardu branżowego używanego w większości certyfikatów SSL / TLS.

Dlaczego warto wybrac krzywe eliptyczne w certyfikatach SSL?

- większe bezpieczeństwo

- zwiększona wydajność

- krótsza długość kluczy

Dlatego też, to sprawia, że idealnie wpasowuje się w potrzeby coraz bardziej mobilnego świata.

Dla porównania: 256-bitowy klucz ECC odpowiada takim samym zabezpieczeniom jak 3,072-bitowy klucz RSA. Krótsze klucze wymagają mniejszej mocy obliczeniowej. Tym samym oznacza to szybsze i bezpieczne połączenia z urządzeń takich jak smartfony czy tablety.

Niewielki rozmiar kluczy sprawia, że ECC jest idealnym wyborem dla urządzeń z ograniczonymi zasobami pamięci lub przetwarzania danych. Co więcej, w kontekście technologii po stronie serwera mały rozmiar kluczy może przyspieszyć weryfikację SSL. Tym samym skutkuje to niezwykle szybkim ładowaniem strony i większym bezpieczeństwem. Przewaga ECC nad RSA jest szczególnie ważna w urządzeniach bezprzewodowych, w których moc obliczeniowa, pamięć i żywotność baterii są ograniczone.

Krzywe eliptyczne w certyfikatach SSL to przełom w dziedzinie bezpieczeństwa, jest stosunkowo nowym rozwiązaniem.

Posiadając hosting w devmasters.pl nie musisz się o to martwić. Nasza infrastruktura jest przygotowana. Certyfikat oparty na kryptografii krzywych eliptycznych jest kompatybilny z hostingiem w devmasters.pl.