Produkcyjne procesory AMD EPYC 7773X trafiają powoli do centrów danych, toteż na rynek zaczynają pokątnie trafiać próbki kwalifikacyjne.

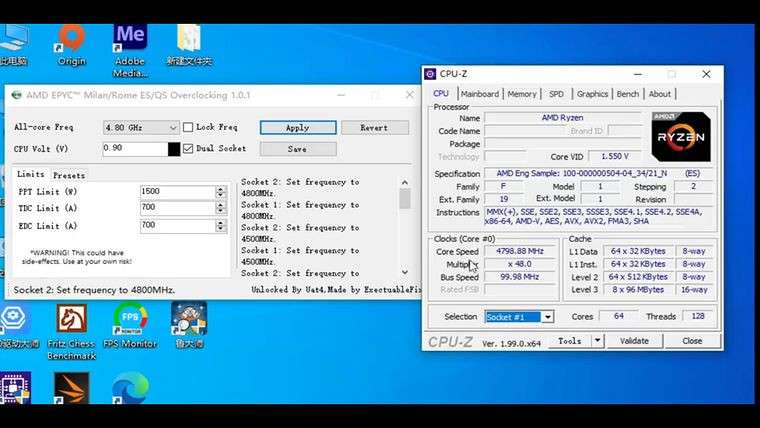

Jednym ze szczęśliwców, którzy je dostali jest pewien chiński twórca o nicku Kenaide, któremu udało się pozyskać i przetestować dwa układy. Testy zostały dokonane na dwugniazdowej płycie głównej SuperMicro, a CPU-Z pokazuje procesor jako 100-000000504-04. Kod wskazuje też, że jest to jednostka z obniżonym o 100 MHz taktowaniem w stosunku do zegarów finalnych, które będą wynosić 2,2 GHz oraz 3,5 GHz w trybie turbo.

Warto zaznaczyć, że AMD EPYC 7773X to flagowiec odświeżonej rodziny układów 3 generacji. Odświeżone układy będą się charakteryzować dodatkowym stosem pamięci 3D V-Cache, a w przypadku testowanego procesora będzie to aż 512 MB. W połączeniu z 256 MB pamięci dla tego układu łącznie da to aż 768 MB pamięci podręcznej trzeciego poziomu (L3).

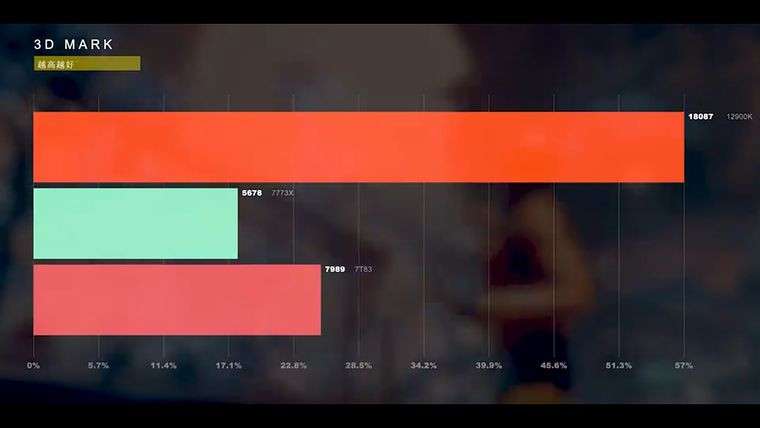

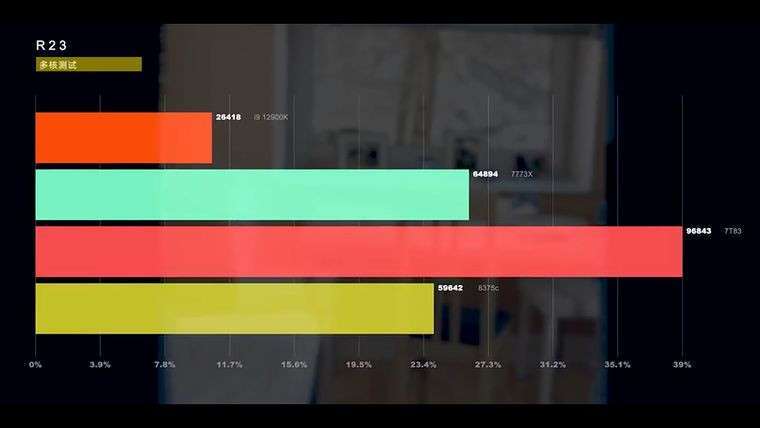

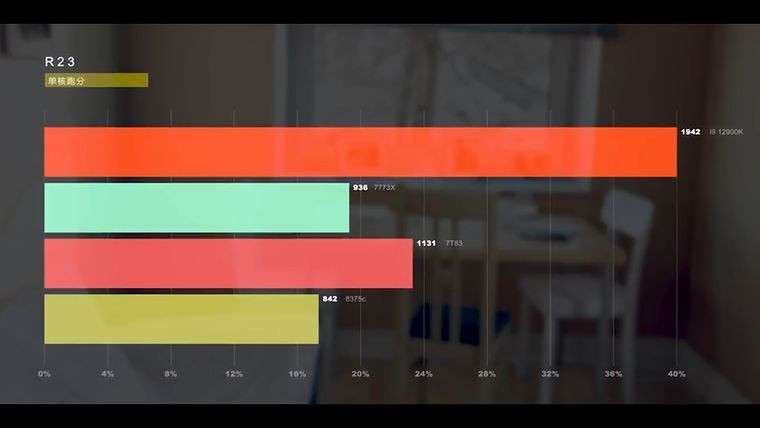

Konfiguracja została przetestowana benchmarku Cinebench R23 oraz 3DMark (test Time Spy). Konkurentem były m.in. Intel Core i9-12900K oraz pozbawiony dodatku V-Cache EPYC 7T83. Ogólnie rzecz biorąc nowy EPYC wypadł trochę gorzej od starszego wariantu, co może być pokłosiem użycia próbki kwalifikacyjnej bądź faktu nieużywania przez te testy aż tyle pamięci podręcznej L3. Z drugiej strony widzimy przewidywane odstawanie Core i9-12900K w testach wielowątkowych oraz jego przewagę w teście jednowątkowym.

Podkręcony procesor serwerowy

Co ciekawe chiński użytkownik z powodzeniem podkręcił dwa 64-rdzeniowe procesory do aż 4,8 GHz, ale wiązało się to z przesunięciem fabrycznego limitu mocy z 280 W do 1500 W, a limity EDC oraz TDC zostały podbite do 700 W. W takim przypadku płyta główna automatycznie podbiła napięcie do aż 1,55 V, a do chłodzenia zostały wykorzystane przemysłowe rozwiązania od firmy Noctua.

Zmiany zaowocowały wzrostem do około 40 000 punktów w benchmarku CPU-Z, podczas gdy standardowo procesor osiągał 10 tys. punktów mniej. Niestety próba osiągnięcia 5 GHz się nie powiodła…