Squad303 to grupa hakerów, którzy stworzonym przez siebie narzędziem pozwalają użytkownikom z całego świata wysyłać wiadomości na losowe rosyjskie numery telefonów, przekazując prawdę o wojnie w Ukrainie. Sami podpinają się pod działania Anonymous i nie ukrywają, że działają z terytorium Polski.

- Squad303 to grupa hakerów powiązana z Anonymous, która stworzyła narzędzie do wysyłania na losowe rosyjskie numery telefonów i adresy e-mail wiadomości o wojnie w Ukrainie

- Założycielami grupy są Polacy, którzy podkreślają swoje pochodzenie symboliką związaną z II wojną światową, a także Cudem nad Wisłą

- Na rosyjskie numery telefonów wysłano już ponad 7 mln SMS-ów ze strony 1920.in

O Squad303 zrobiło się głośno kilka dni temu, gdy Anonymous podzielili się stworzonym przez tę tajemniczą grupę hakerów narzędziem do wysyłania masowych wiadomości na losowe numery telefonów w Rosji. Wiadomości te zawierają oczywiście prawdę na temat rosyjskiej agresji na Ukrainę i zbrodni wojennych wojsk Putina. W momencie pisania tych słów, wysłano już ponad 7 mln wiadomości do losowych Rosjan.

The #Anonymous collective has sent 7.000.000 anti-war texts to Russian cell phone users to tell them the truth about Putin's invasion of #Ukraine.

— Anonymous (@YourAnonOne) March 15, 2022

Co więcej, kod systemu, który umożliwia takie działania, trafił do sieci i inne grupy hakerów, programistów i aktywistów mogą go wykorzystywać w zmodyfikowanej formie, co przełoży się najpewniej na jeszcze szerszą akcję informacyjną, skierowaną do rosyjskich obywateli.

I've created WhatsApp bot to send messages to Russians. Thanks for the API @squad3o3!#OpRussia #Anonymous #fightforUkraine pic.twitter.com/hVAVjurHw9

— Certenz (@Certenz) March 15, 2022

Squad 303 zyskał uznanie Anonymous

Obecnie największą grupą haktywistów, a więc zaangażowanych politycznie i światopoglądowo hakerów, którzy aktywnie działają w przeróżnych sprawach, są tak zwani Anonymous. To oni odpowiadają m.in. za przejmowanie rozkazów rosyjskich wojsk, czy hakowanie sygnału państwowej telewizji nadawanej na terenie Federacji Rosyjskiej i nadawanie na jej częstotliwości materiałów z wojny w Ukrainie.

Anonymous to ogromna zdecentralizowana grupa, w której nie da się wyróżnić przywódców, siedziby, centrum operacyjnego i jednego kanału komunikacji. Grupa sama określa się mianem “legionu”, a jej nomen omen anonimowy charakter zachęca innych ludzi do wsparcia i bycia częścią cybernetycznego ruchu oporu. Nie jest jednak łatwo stać się “partnerem” Anonymous i oficjalnie zyskać ich poparcie. Chyba, że – tak jak Squad 303 – tworzysz genialne narzędzie do walki z putinowską propagandą.

Na stronie 1920.in, stworzonej właśnie przez “Dywizjon 303”, znajduje się program umożliwiający poinformowanie losowych Rosjan o wydarzeniach w Ukrainie. Można to zrobić na 3 sposoby, wysyłając:

- wiadomość SMS: https://1920.in

- mail: https://mail.1920.in

- wiadomość przez WhatsAppa: https://wa.1920.in

System ten szybko zyskał uznanie Anonymous i został przez nich rozpromowany na wielu kanałach powiązanych z grupą hakerów.

Thanks to @squad3o3 for making some epic tools to contact Russian people!

— Anonymous TV 🇺🇦 (@YourAnonTV) March 12, 2022

text a Russian: https://t.co/UGzRy91cbM

email a Russian: https://t.co/lNm4f5YqnK

WhatsApp a Russian: https://t.co/60U59KyycD

You are #Anonymous. YOU can help inform the people of Russia about Ukraine! pic.twitter.com/1is7kq4Eso

Aby cały ten system działał sprawnie, hakerzy z grupy Squad303 musieli uzyskać dostęp do rosyjskich numerów telefonów i adresów e-mail. Z informacji podanych przez Wall Street Journal wynika, że w bazie systemu 1920.in znajduje się ok. 20 mln numerów telefonów i 140 mln adresów poczty e-mail.

Polacy chcą powtórzenia Cudu nad Wisłą

Przedstawiciele Squad303 nie kryją się z tym, że grupa została założona w Polsce i nadal z Polski jest kierowana. Na oficjalnej stronie możemy przeczytać:

Jesteśmy Dywizjonem 303, międzynarodową grupą programistów, zarządzaną z Polski.

Informacje te sugeruje także użyta symbolika, jak również treści niektórych przekazywanych komunikatów. Informacje o polskim pochodzeniu grupy Squad303 potwierdza także The Wall Street Journal, a sami jej członkowie nie tylko tych doniesień nie dementują, ale także przekazują dalej.

Sama nazwa grupy, Squad303, nawiązuje w sposób oczywisty do Dywizjonu 303, a więc jednostki Polskich Sił Powietrznych, która działała w ramach Royal Air Force w czasie II wojny światowej i przyczyniła się m.in. do zwycięstwa w Bitwie o Anglię. Z kolei nazwa oficjalnej strony – 1920.in – nawiązuje do wojny radziecko-polskiej 1920 r., w której liczebnie większe siły rosyjskie zostały odparte przez Polaków, a punkt zwrotny całej wojny znamy dziś pod nazwą Cudu nad Wisłą.

To ostatnie wydarzenie znalazło także symboliczne miejsce w obecnych działach. Na jednym z TikTokowych nagrań możemy usłyszeć przedstawicieli Squad303, którzy wspominają właśnie ten punkt na osi czasu rosyjskiej historii i wyrażają nadzieję, że Ukraina może go powtórzyć w najbliższym czasie.

Także w postach dotyczących bojkotu poszczególnych marek na profilu Squad303 pojawiają się adresy e-mail w polskich domenach, co dobitnie sugeruje, że to właśnie Polska jest nadal głównym teatrem działań omawianej grupy hakerów.

We need to put pressure on companies that continue to give money to Putin. Create pictures of companies that have not withdrawn from Russia. Reveal their emails.#fightforUkraine #UkraineUnderAttack #BlockPutinWallets @YourAnonNews pic.twitter.com/ytHZucoY4P

— squad303 (@squad3o3) March 15, 2022

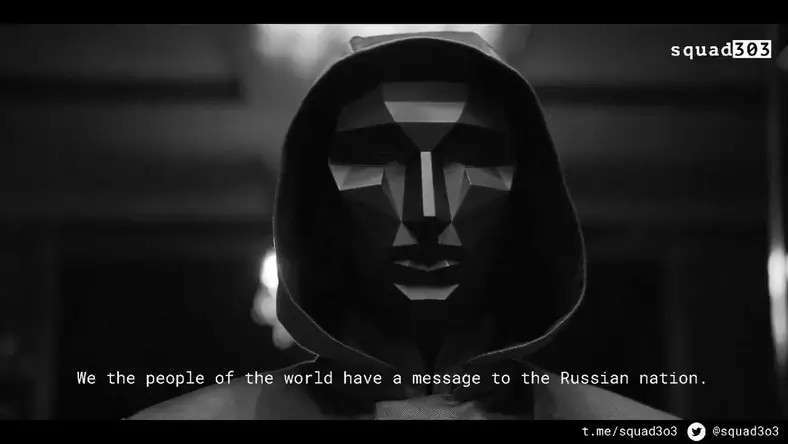

Squad303 nadal podpina się jednak nadal pod Anonymous. Najpewniej członkowie tej grupy nadal czują się częścią legionu. Co prawda maskę Guya Fawkesa, najbardziej rozpoznawalny symbol Anonimowych, zamienili na maskę noszoną przez organizatora makabrycznych zawodów z serialu “Squid Game”, ale w nazwach np. na TikToku wykorzystują człon “anonymous”, podkreślając swoje przywiązanie do zasad i priorytetów największej hakerskiej organizacji świata.

Jakie mają cele? Sami piszą o nich w następujący sposób:

Zostaliśmy pchnięci do działania przez rosyjską inwazję na Ukrainę. Obchodzimy cyfrową cenzurę Władimira Putina i upewniamy się, że Rosjanie pozostają w kontakcie ze światem i realiami tego, co Rosja robi na Ukrainie.

W oczywisty sposób, przez zdecentralizowanie działań i rozproszenie ich na internautów z całego świata, mogących wysyłać wiadomości do Rosji, a także ze względu na kopie API, umożliwiające tworzenie kolejnych wersji programu, akcja Squad303 okazuje się bardzo skuteczna, a jednocześnie trudna do zwalczenia.