Google Chrome dostał aktualizację, w której załatano poważną lukę bezpieczeństwa. Chociaż przeglądarka co do zasady aktualizuje się automatycznie, warto samemu zajrzeć do ustawień i przyspieszyć ten proces, by szybciej korzystać z bezpiecznego wydania.

Szczegóły aktualizacji Chrome’a zostały opisane przez Google’a na blogu. Chociaż mówi się o dwóch lukach, w praktyce szerzej opisano tylko jedną z nich – oznaczoną jako CVE-2023-3079, której przypisano wysoki stopień zagrożenia. W praktyce chodzi o nieprawidłową obsługę typów w silniku V8 przeglądarki, a Google dodaje, że jest świadomy, iż luka ta jest obecnie wykorzystywana przez atakujących.

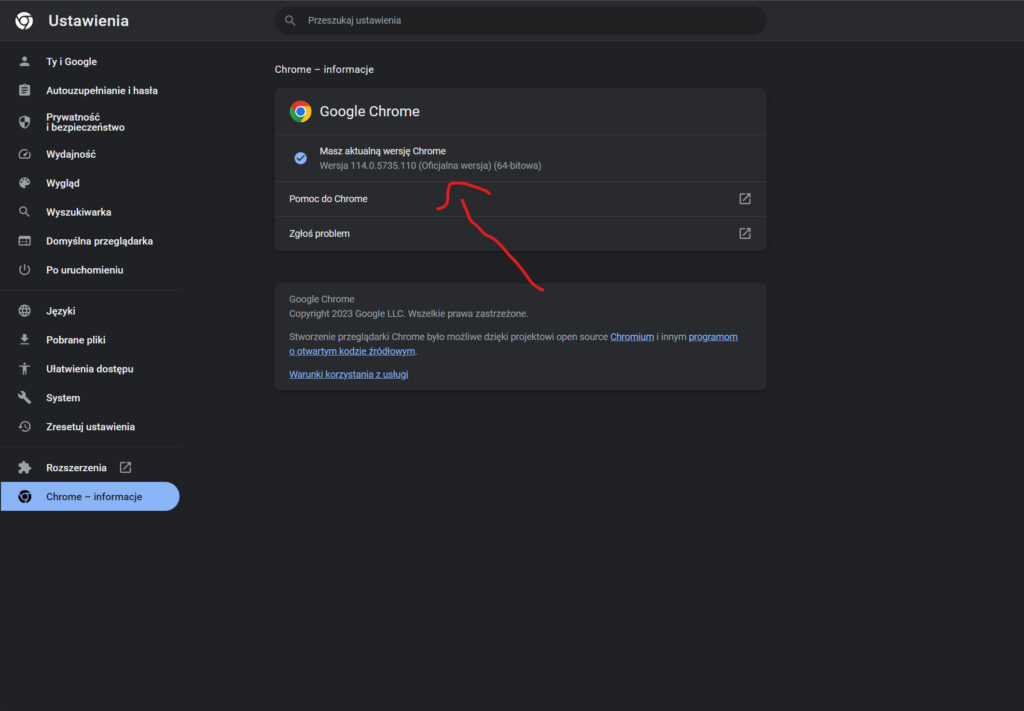

To argument, by nie zwlekać z aktualizacją Chrome’a. Jak dowiadujemy się z bazy NIST, niezaktualizowane wydania przeglądarki pozwalają atakującemu wymusić przepełnienie stosu przez spreparowaną stronę internetową. To rzecz jasna otwiera drogę do dalszych, zdalnych działań atakującego w komputerze ofiary. Poprawione wydania Chrome’a to w przypadku Windowsa wersja 114.0.5735.110 lub nowsza i 114.0.5735.106 lub nowsza dla macOS-a i Linuksa.

Aby wymusić aktualizację Google Chrome, wystarczy wejść do ustawień przeglądarki i odszukać sekcję Chrome – informacje na końcu drzewa kategorii po lewej stronie. Jeśli aktualizacja została już pobrana i zainstalowana, na ekranie pojawi się informacja o korzystaniu z aktualnej wersji Chrome’a. W przeciwnym razie pobieranie rozpocznie się automatycznie. Na końcu konieczne będzie ponowne uruchomienie przeglądarki.