Od początku agresji na Ukrainę Rosja rozpoczęła budowę sieci więzień i obozów filtracyjnych, do których masowo trafiają Ukraińcy. Ci, którzy przejdą weryfikację, są siłą wysyłani do Rosji, gdzie niejednokrotnie czeka ich przymusowe wcielenie do rosyjskiej armii i skierowanie na front. Budzący „zastrzeżenia” najeźdźców są poddawani torturom.

Od początku inwazji przeciwko Ukrainie Rosja prowadzi działania wymierzone w społeczeństwo i naród ukraiński, w tym masowe represje, aresztowania, tortury, deportacje. Celem działań Rosjan jest przełamanie oporu ukraińskiej obrony, złamanie morale społeczeństwa i sianie terroru. W ramach działań na rzecz zniszczenia narodu ukraińskiego Kreml zorganizował sieć więzień i obozów filtracyjnych, w których weryfikuje zatrzymywanych masowo Ukraińców.

Agresorzy prowadzą weryfikację zatrzymanych, szukając osób z doświadczeniem bojowym oraz urzędników administracji ukraińskiej. Badają również stosunek konkretnych osób do Rosji. Ci, którzy nie budzą zastrzeżeń najeźdźców, są na ogół deportowani do Rosji. Część z tych osób jest siłą wcielana do rosyjskiej armii, a następnie wysyłana na front. Osoby „wzbudzające wątpliwości” są poddawane brutalnym represjom. Są torturowane, wymuszane są na nich zeznania lub oświadczenia przeciwko Ukrainie lub też trafiają przed sąd w ramach propagandowych, pokazowych procesów politycznych. Za opisane działania przeciwko ludności cywilnej odpowiadają funkcjonariusze rosyjskiego FSB, oni również „przesłuchują” zatrzymywanych Ukraińców. Zaangażowanie najważniejszej rosyjskiej służby specjalnej w represje przeciwko Ukraińcom pokazuje, jak dużą wagę do tych działań przykłada Kreml.

Aparat represji wymierzony w społeczeństwo ukraińskie został zorganizowany w oparciu o system więzień, zlokalizowanych na terenach okupowanych na Ukrainie. Rosjanie wykorzystują byłe siedziby organów lokalnych władz ukraińskich, w szczególności lokalnej policji oraz Państwowej Służby Migracyjnej Ukrainy. W regionach, w których Rosjanom nie udało się adaptować budynków przejętych w wyniku agresji, miejsca filtracji organizowane są w formie miasteczek i obozów namiotowych.

Polskim służbom udało się zidentyfikować miejsca, które są wykorzystywane do opisanych działań przeciwko Ukrainie. Poniżej podajemy kilka konkretnych lokalizacji, w których funkcjonują rosyjskie katownie wykorzystywane przeciwko Ukraińcom.

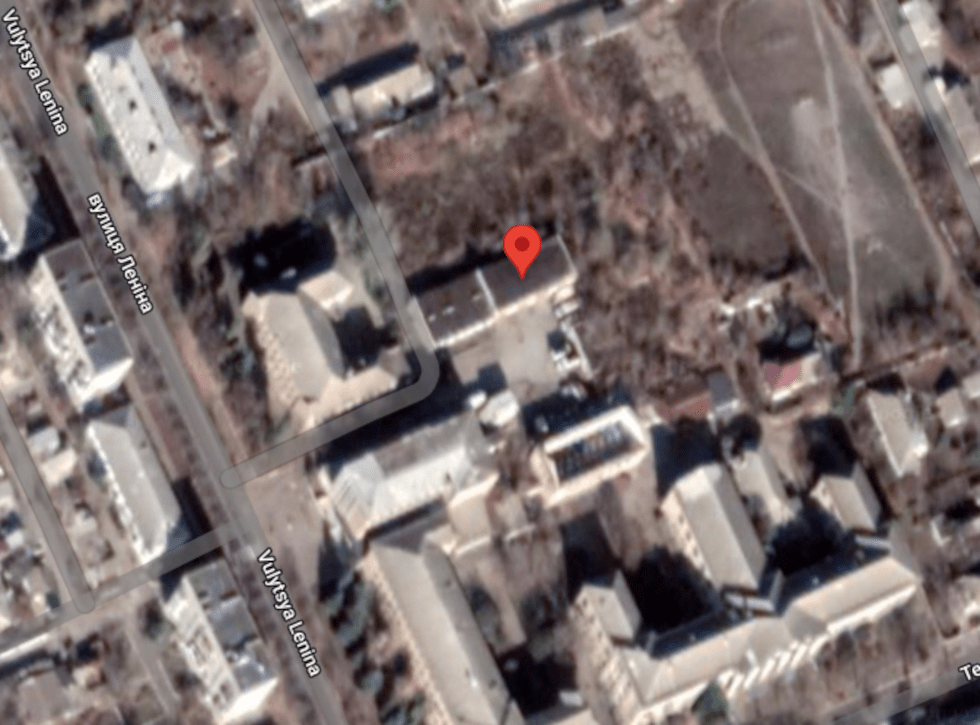

● Donieck, ul. Aksakowa 56 (47.96960292660311, 37.80558685460816)

● Dokuczajewsk, ul. Niepodległości Ukrainy 19 (47.743853337074576, 37.67403324854076)

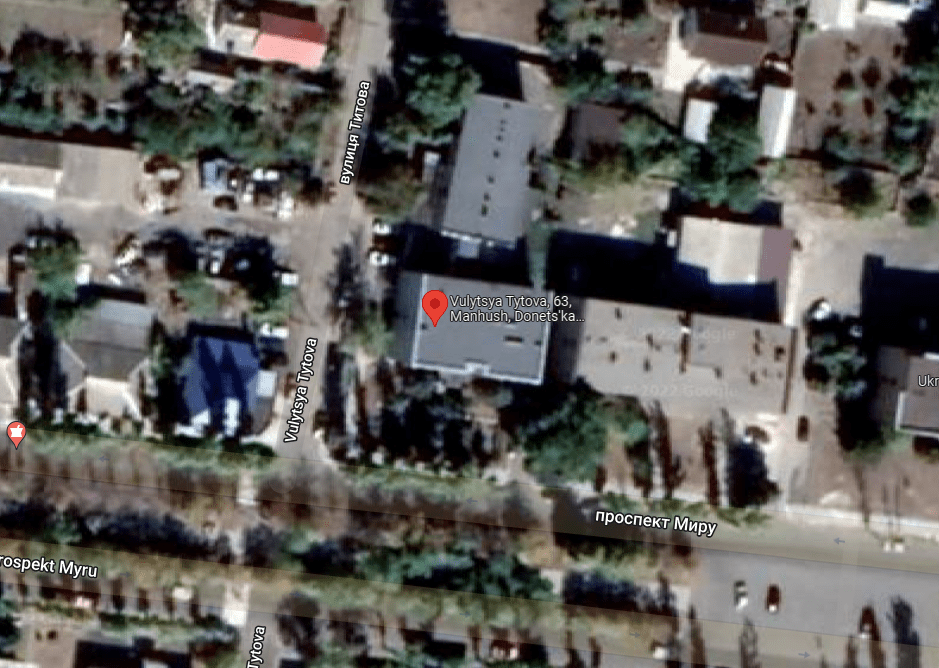

● Manhusz, ul. Tytowa 63 (47.05664649250909, 37.310947454816244)

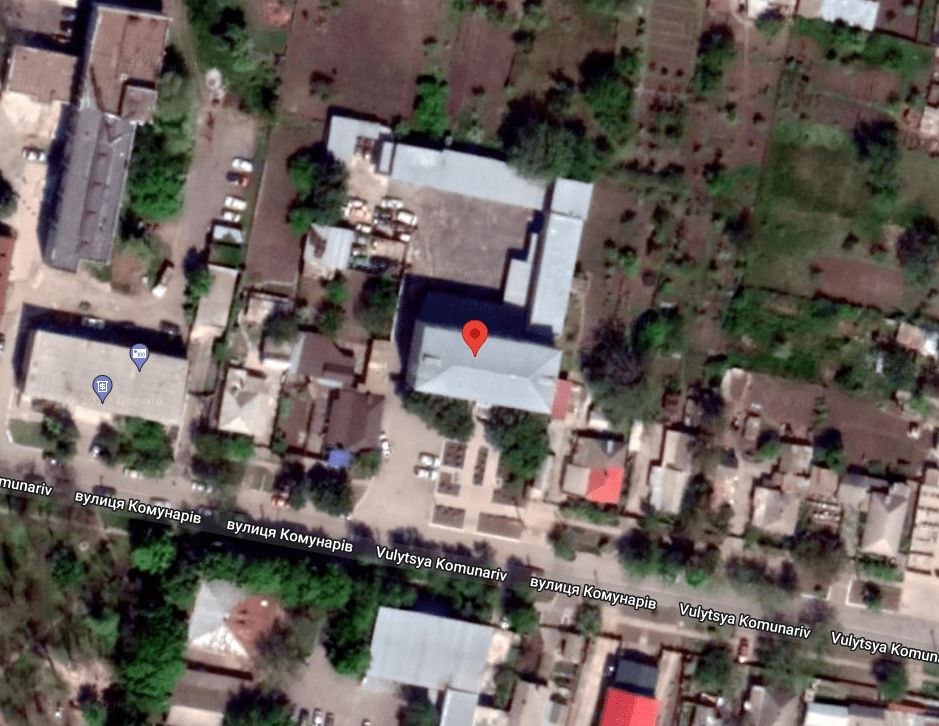

● Nowoazowsk, ul. Kommunariv 69 (47.115471, 38.085307)

● Starobeszewe, ul. Paszy Angeliny 30 (47.751219, 38.031166)

Jak wskazują dane wywiadowcze, proces filtracji i weryfikacji zatrzymanych Ukraińców trwa od kilku godzin do kilkunastu dni. W tym czasie mają miejsce przesłuchania przez FSB, prowadzona jest analiza skonfiskowanych przedmiotów, w tym nośników danych, a nawet aktywności w mediach społecznościowych. Rosjanie sprawdzają, czy zatrzymani mają ślady walk na ciele, a nawet jakie posiadają tatuaże. Jeśli ktoś wzbudzi choćby cień podejrzeń, staje się obiektem represji, które mogą kończyć się śmiercią. Straszny los czeka również tych, którym po „pozytywnej weryfikacji” każe się walczyć w szeregach agresora.

System zbudowany przez Rosję działa na skalę masową. Szacunkowe dane wskazują, że do tej pory do więzień i obozów filtracyjnych trafiło już ponad 1,5 miliona Ukraińców (w tym tysiące dzieci), którzy w dużej części trafili przymusowo do Rosji.

Rzecznik Ministra Koordynatora Służb Specjalnych