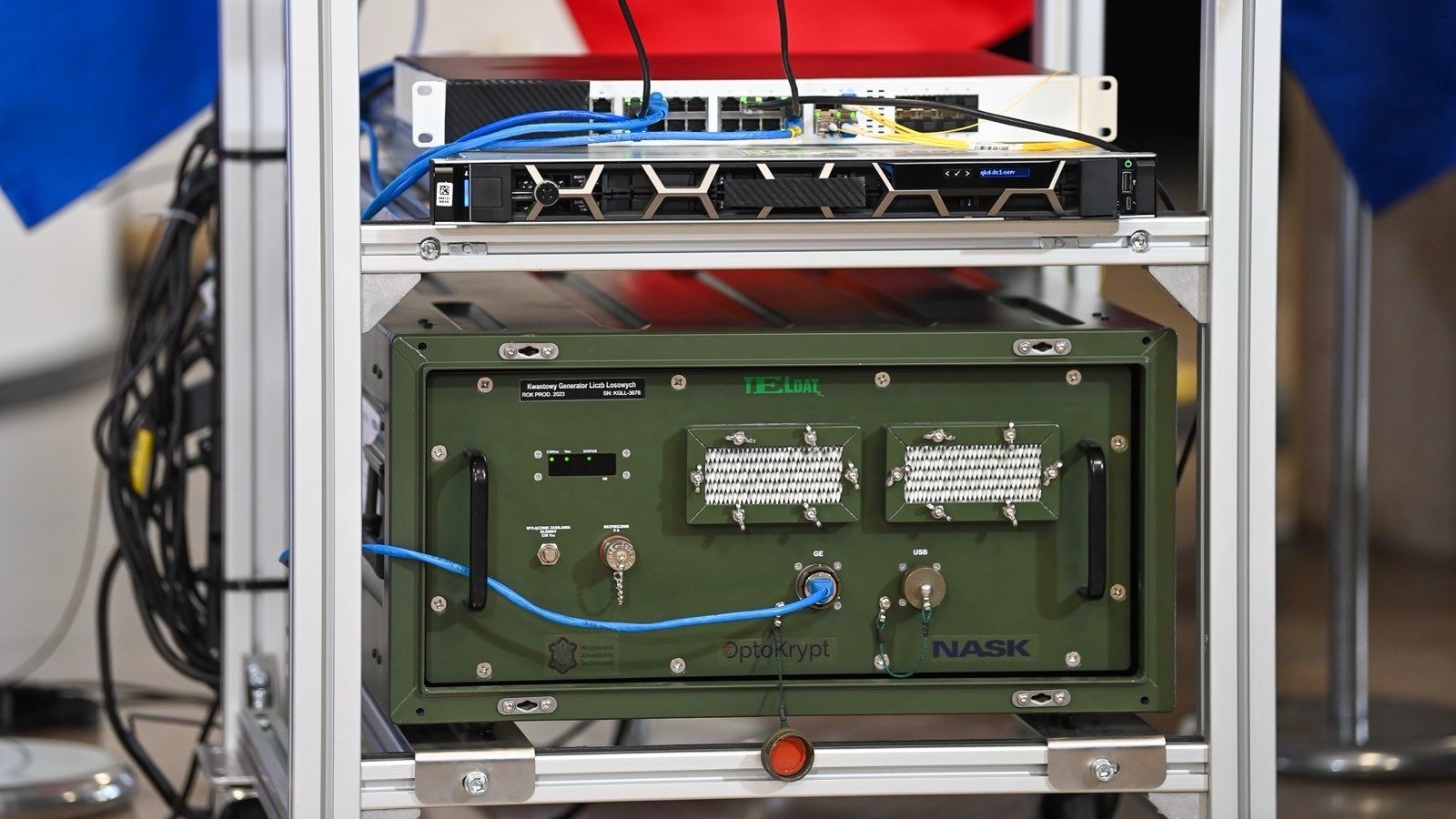

Przełomowa kwantowa technologia generowania liczb losowych z WAT: Szczegółowa analiza i perspektywy

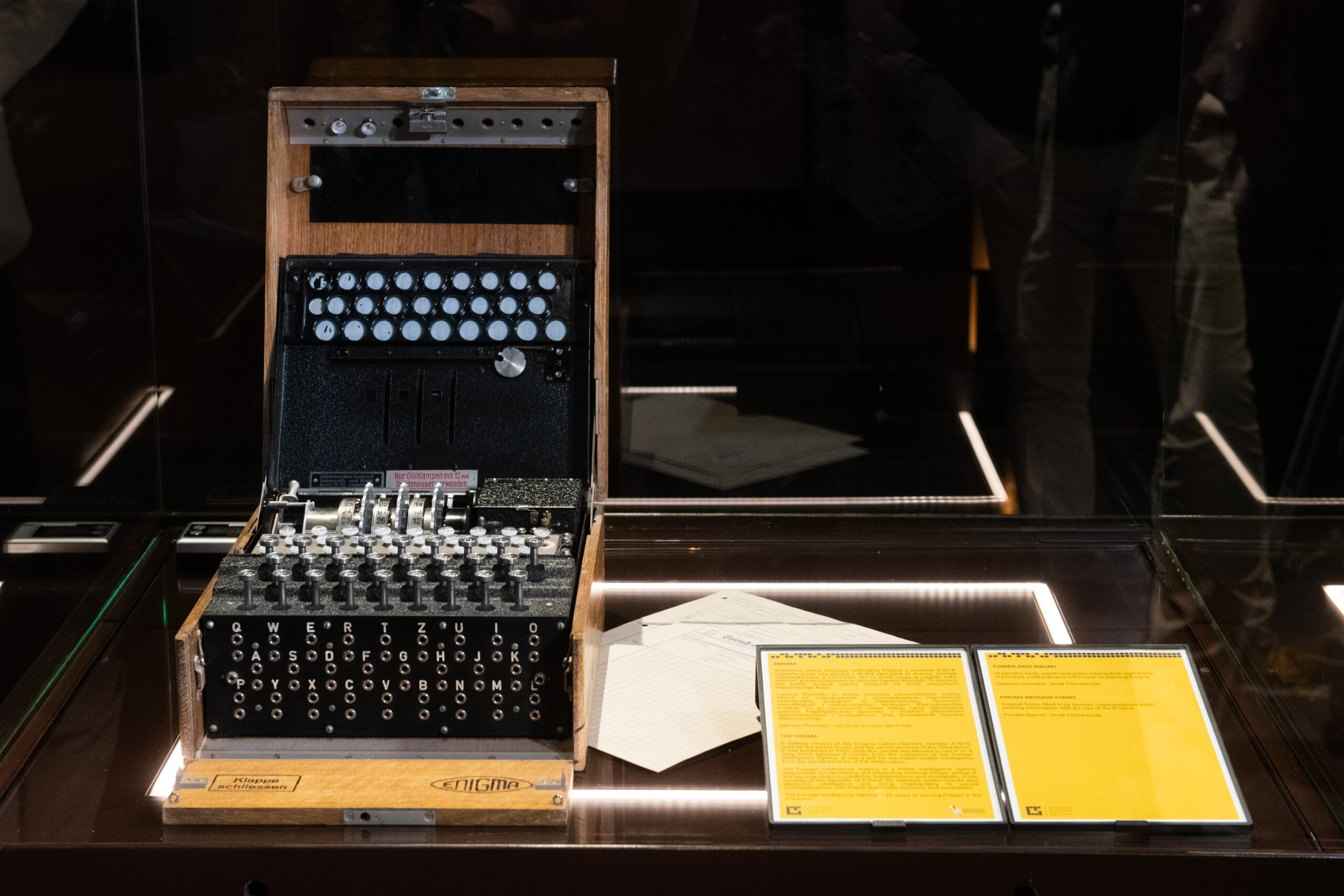

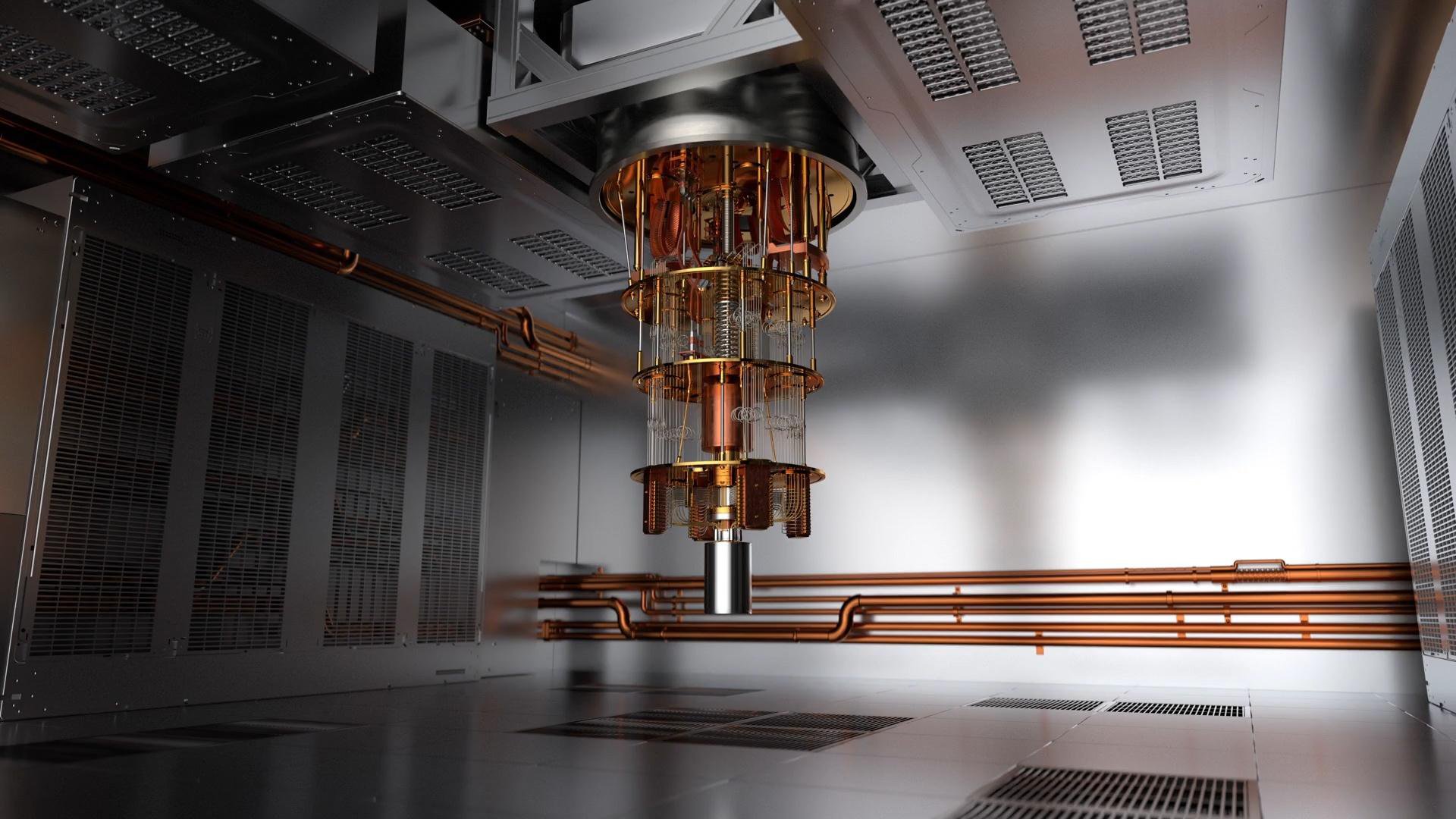

W dzisiejszym zaawansowanym technologicznie świecie, prawdziwie losowe liczby stanowią fundament wielu kluczowych dziedzin. Od zabezpieczania komunikacji poprzez kryptografię aż po przeprowadzanie złożonych symulacji naukowych i inżynierskich , generowanie nieprzewidywalnych sekwencji danych jest niezbędne. Losowość odgrywa również istotną rolę w grach losowych , w sektorze finansowym , gdzie zapewnia unikalność transakcji, oraz w badaniach statystycznych. W kryptografii, siła klucza szyfrującego jest bezpośrednio związana z jakością i stopniem losowości użytym do jego wygenerowania . Im wyższa entropia źródła losowego, tym trudniejszy do złamania staje się klucz. Prawdziwa losowość jest zatem kluczowym elementem zapewniającym bezpieczeństwo w cyberprzestrzeni, wzmacniając algorytmy szyfrujące i chroniąc integralność przesyłanych oraz przechowywanych danych . Zapotrzebowanie na generatory liczb losowych o wysokiej jakości i nieprzewidywalności stale rośnie, co jest bezpośrednio powiązane z postępem technologicznym i coraz większym znaczeniem bezpieczeństwa informacji. Wraz z dynamicznym przenoszeniem coraz większej liczby aspektów naszego życia do sfery cyfrowej, ilość generowanych i przesyłanych danych nieustannie wzrasta. Ochrona tych danych przed nieautoryzowanym dostępem i manipulacją staje się priorytetem, a prawdziwa losowość jest nieodzownym narzędziem do skutecznego szyfrowania i zabezpieczania przed różnego rodzaju atakami.