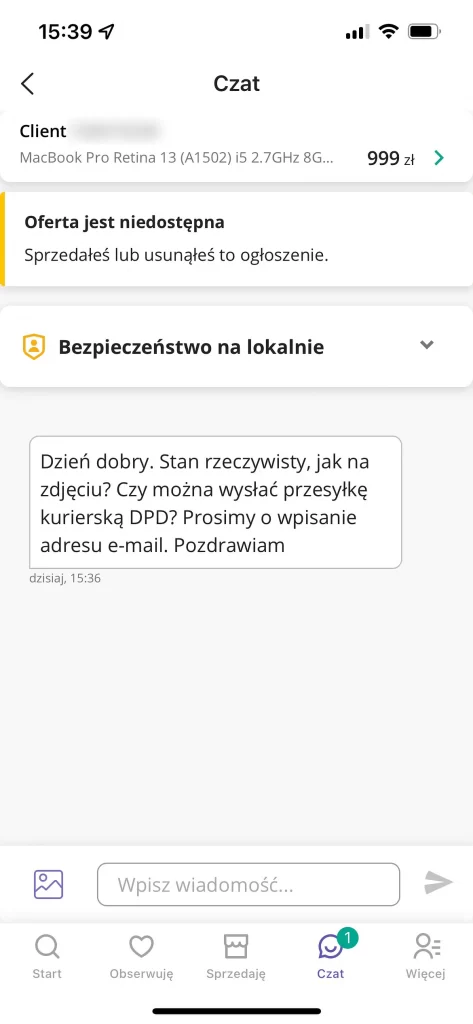

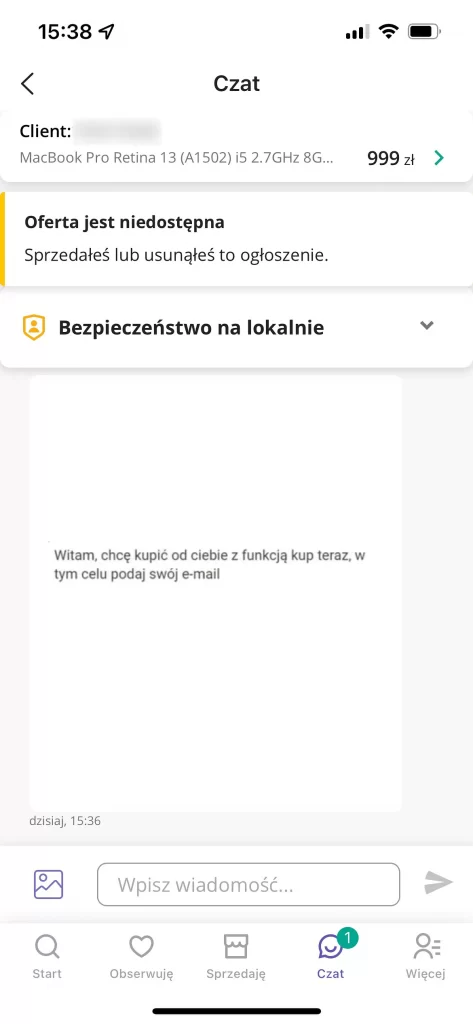

Dwie potencjalne próby oszustwa, które można zobaczyć na poniższych screenach, wyróżniają się prośbą o podanie adresu mailowego. Jedna z nich, co ciekawe, została wysłana nie w formie standardowej wiadomości, a obrazka z zapisaną na nim prośbą o podanie maila w celu dokonania transakcji. Widać również, że popularne oszustwo na „wysyłkę DPD” dalej jest szeroko wykorzystywane.

Wiedząc, jak działają tego rodzaju oszustwa, zignorowaliśmy obie wiadomości. Transakcje na Allegro odbywają się bezpośrednio na platformie i, po wystawieniu przedmiotu transakcji, nie wymagają od sprzedawcy podawania dodatkowych danych osobie kupującej. W przypadku, gdy dojdzie do zakupu, możemy liczyć na wiadomość od Allegro z danymi kupującego oraz szczegółami niezbędnymi do wysyłki towaru.

Gdybyśmy zdecydowali się na dalszą komunikację, w kolejnym kroku można byłoby spodziewać się spreparowanych maili z informacją o zakupie produktu oraz wysyłką za pomocą „dostawy InPost” czy „dostawy DPD”. Wykorzystywanie wizerunków firm kurierskich aby zachęcić sprzedawcę do podania danych czy skorzystania z fałszywej strony transakcyjnej, jest bardzo popularną metodą.

Należy pamiętać, że wszelkie łącza, wysyłane nam przez oszustów lub boty, w rzeczywistości kierują użytkowników na spreparowane serwisy płatności. Z pomocą są w stanie wyłudzić od użytkownika dane logowania do banku czy dane karty płatniczej. Korzystając więc z serwisów aukcyjnych typu Allegro oraz innych serwisów pośredniczących w transakcjach (OLX, Vinted), bądźmy ostrożni i pamiętajmy, że być może lepiej nie sprzedać danej rzeczy, niż całkowicie stracić dostęp do konta.