Podkręcanie przy użyciu ciekłego azotu to można rzec forma sztuki. Overclocker „hocayu” współpracujący z G.Skillem oraz Asusem podkręcił moduły DDR5 Trident Z5 do aż 8704 MHz.

Jest to aktualny rekord świata i raczej przez jakiś czas nim zostanie, ponieważ konkurencyjne firmy wykorzystujące kości pamięci od Hynixa raczej więcej nie osiągną.

Tymczasem G.Skill wykorzystuje swoich modułach kości Samsunga, ale warto zaznaczyć, że odbije się to na jeszcze wyższej cenie i tak już drogich modułów DDR5 i ich bardzo słabej dostępności.

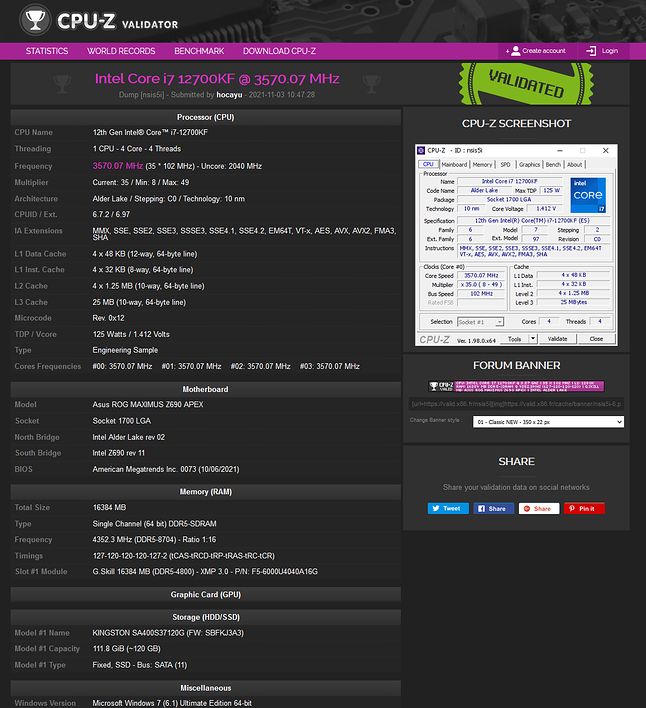

Wynik został osiągnięty na chłodzonym ciekłym azotem procesorze Intel Core i7-12700KF oraz płycie głównej ASUS ROG Maximus Z690 APEX. Opóźnienia przy takich zegarach wyniosły CL50-120-120. Można zakładać, że z czasem będzie jeszcze lepiej i w końcu pęknie granica 10 000 MHz.