Threadripper PRO 5995WX to nowy procesor AMD oparty na mikroarchitekturze Zen 3. Układ jest obecnie najwydajniejszym ze wszystkich testowanych CPU w benchmarku PassMark. Zdobywa aż o 28 proc. więcej punktów w porównaniu do poprzednika. AMD Threadripper PRO 5995WX to procesor mający 64 rdzenie.

AMD zaprezentowało nowe procesory dla stacji roboczych wcześniej w tym miesiącu. Topowym układem z nowej serii jest Threadripper PRO 5995WX, który ma 64 rdzenie oparte na mikroarchitekturze Zen 3. Takie połączenie oferuje naprawdę wielką wydajność.

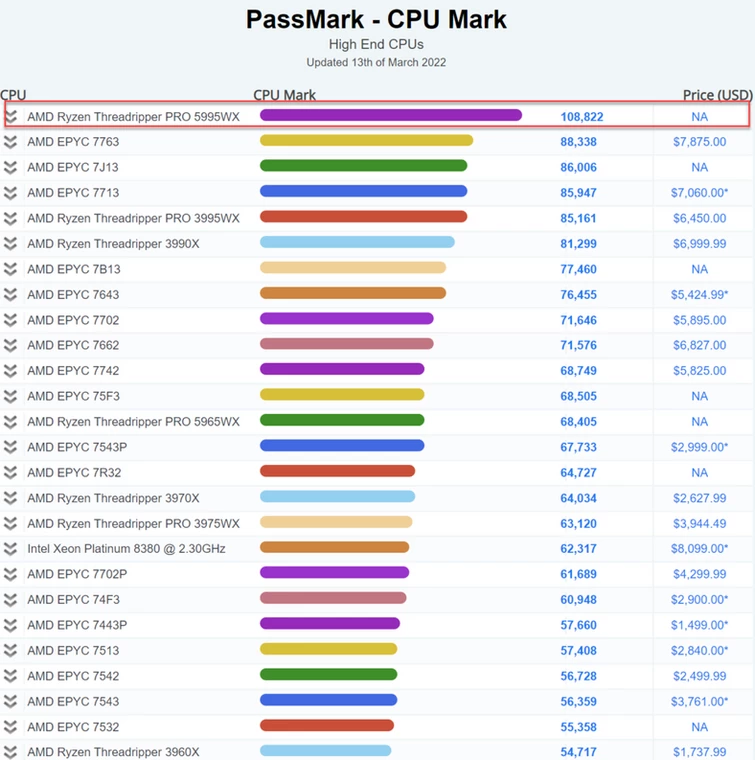

Threadripper PRO 5995WX wspiął się na szczyt benchmarku PassMark, gdzie obecnie nie ma sobie równych. Procesor „wykręcił” wynik w postaci blisko 109 tys. punktów. Jest pierwszym CPU AMD, który przekroczył w tym teście barierę 100 tys. punktów i oferuje wydajność lepszą względem poprzednika (modelu 3995WX) aż o 28 proc. Natomiast w porównaniu do procesora EPYC 7763 zdobywa o 23 proc. więcej punktów.

AMD w procesorze Threadripper PRO 5995WX umieściło 64 rdzenie z obsługą maksymalnie 128 wątków. Pracują one z bazową częstotliwością na poziomie 2,7 GHz, ale w razie potrzeby może ona zostać zwiększona do 4,5 GHz. Znajdziemy tu też 8-kanałowy kontroler pamięci DDR4, a współczynnik TDP to 280 W.