Bank BKO BP ostrzega w komunikacie przed nowym oszustwem. Cyberprzestępcy podszywają się pod bank, rozsyłając wiadomości do jego klientów. Trzeba przyznać, że można się łatwo nabrać.

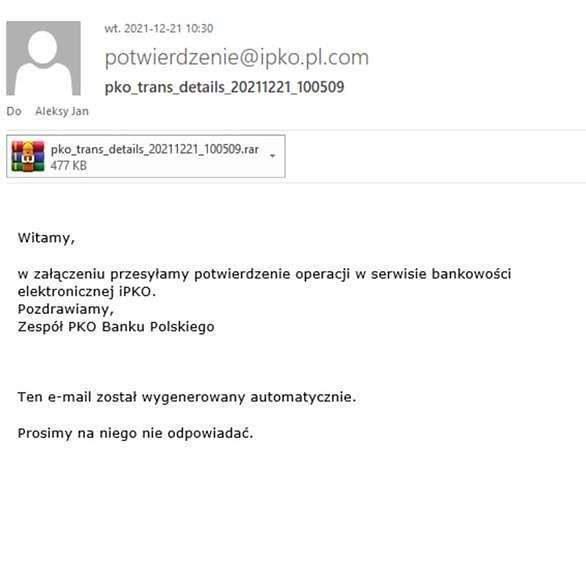

Okres świąt Bożego Narodzenia sprzyja oszustom. Bank PKO BP ostrzega swoich klientów przed próbami oszustw za pośrednictwem poczty elektronicznej. Oszuści rozsyłają maile z adresu potwierdzenie@ipko.pl.com, których tytuł sugeruje, że mamy do czynienia z autentycznym potwierdzeniem płatności.

Wiadomość ma krótką, niezbyt rozbudowaną treść. Czytamy w niej, że w załączniku można sprawdzić potwierdzenie operacji w serwisie bankowości elektronicznej iPKO. Sam załącznik swoją nazwą nawiązuje do autentycznych potwierdzeń płatności w banku PKO, lecz nie zgadza się jego format. Jest to plik RAR, którego pod żadnym pozorem nie należy otwierać.

Zgodnie z informacjami, które płyną z komunikatu PKO BP, w załącznik zawiera szkodliwe oprogramowanie. Bank ostrzega, że po jego otwarciu można stracić własne dane i pieniądze.

PKO BP informuje też, co należy zrobić, jeśli padliśmy ofiarą oszustwa lub podejrzewamy, że mogło się tak stać. Należy zadzwonić na numer 800 302 302 (połączenia darmowe dla numerów krajowych na terenie kraju) lub +48 81 535 60 60 (dla połączeń z zagranicy i z telefonów komórkowych).