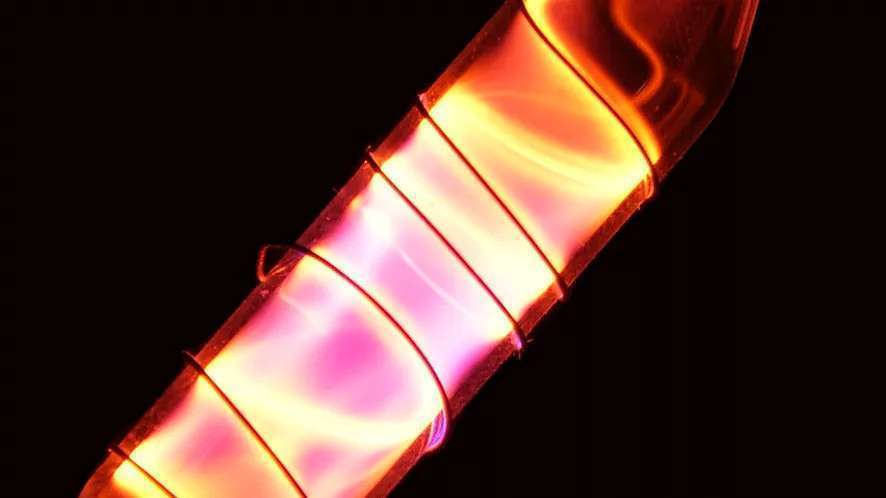

Spełnia się czarny sen rynku półprzewodników. Ceny kluczowych gazów takich jak neon, ksenon i krypton osiągają rekordowe poziomy, a dostępne zapasy oraz alternatywne źródła są niewystarczające w stosunku do popytu.

Według aportu Financial Times nawet 75 proc. światowej produkcji neonów jest zużywane przez producentów półprzewodników.

Co gorsza, udział Ukrainy w globalnych dostawach neonów wynosi 50 proc. i aktualnie żadne inne źródła nie są w stanie jej zastąpić. Z kolei wszyscy alternatywni dostawcy są już zakontraktowani przez swoich dotychczasowych klientów.

Alternatywa to zakontraktowana Azja

Przedstawiciel japońskiego potentata Daito Medical Gas powiedział w rozmowie z Financial Times, że ich rezerwy są już wyczerpane, a to właśnie japońscy oraz chińscy producenci stanowią przeważającą większość alternatyw.

Można też zakładać, że będą oni priorytetowo traktować chińskich bądź japońskich, tajwańskich i koreańskich producentów półprzewodników, a nie amerykanów, którzy 95 proc. dostaw otrzymywali z Ukrainy.

Jeżeli sytuacja na Ukrainie nie wróci szybko do normy, na co przy aktualnych doniesieniach się nie zapowiada, to niestety nie ma szybkiej możliwości zwiększenia produkcji neonów. Jak informują analitycy z TrendForce neon musi być oczyszczony do 99,99 proc. oraz certyfikacja towaru z nowego źródła może zająć 6 lub nawet 12 miesięcy.

Warto zaznaczyć, że już podczas zajęcia przez Rosję Krymu w 2014 roku ceny neonów wzrosły o 600 proc., a teraz mamy do czynienia z pełnoskalową inwazją, podczas której Rosjanie nie oszczędzają infrastruktury ukraińskich miast. Wedle słów Ke Kuang-hana, analityka półprzewodników w firmie konsultingowej Techcet ceny już wzrosły kilkukrotnie, a dalsze podwyżki gazów szlachetnych są jeszcze przed nami.