Centralne Biuro Zwalczania Cyberprzestępczości od kilkunastu miesięcy zajmuje się badaniem m.in. spraw dotyczących pornografii dziecięcej. W ramach kolejnej akcji, zatrzymano dziewięciu mężczyzn, którzy są podejrzani o posiadanie i rozpowszechnianie materiałów z udziałem dzieci.

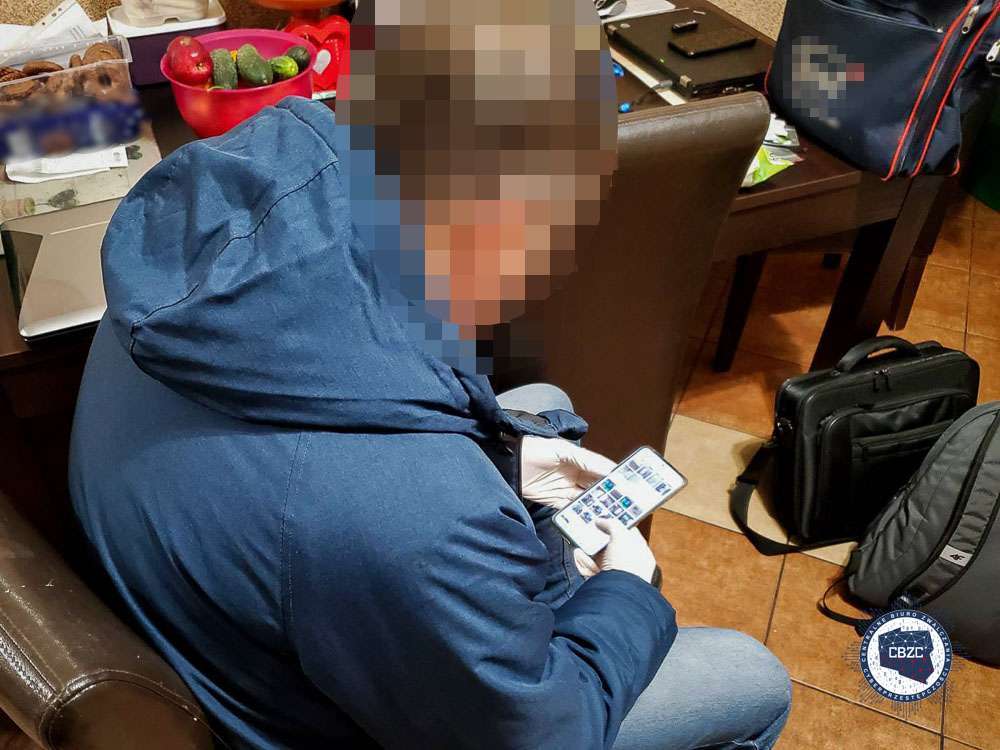

Policjanci Wydziału w Lublinie Centralnego Biura Zwalczania Cyberprzestępczości przy wsparciu innych funkcjonariuszy z zarządów i wydziałów biura zatrzymali dziewięciu mężczyzn w wieku 20-59 lat. Są oni podejrzani o posiadanie i rozpowszechnianie treści pornograficznych z udziałem małoletnich oraz posiadanie środków odurzających (w postaci amfetaminy i marihuany). Usłyszeli zarzuty karne, a trzech z nich tymczasowo aresztowano.

Sprawą rozpowszechniania w internecie treści pornograficznych z udziałem małoletnich zajmowano się od kilkunastu miesięcy, czynności nadzorowała Prokuratura Okręgowa w Lublinie.

„Sprawa jest rozwojowa”

Jak podało CBZC , łącznie zabezpieczono 97 nośników cyfrowych, w tym: 35 telefonów, 33 dyski i inne nośniki pamięci, 11 laptopów, 11 komputerów PC i inne urządzenia. Sprzęt cyfrowy ma być poddawany „wnikliwej analizie, jeśli chodzi o zawartość dysków i innych nośników pamięci”.

Sprawa „jest rozwojowa”, niewykluczone są kolejne zatrzymania na terenie całej Polski.