Stworzony przez Ukraińców system informacji dotyczącej pozycji wojsk rosyjskich „podrasowany” Starlinkiem zadaje dotkliwe ciosy rosyjskim wojskom. W ciągu 30 sekund od zgłoszenia zapotrzebowania pozycje wroga mogą już być ostrzeliwane. Nic więc dziwnego, że Kreml grozi Elonowi Muskowi.

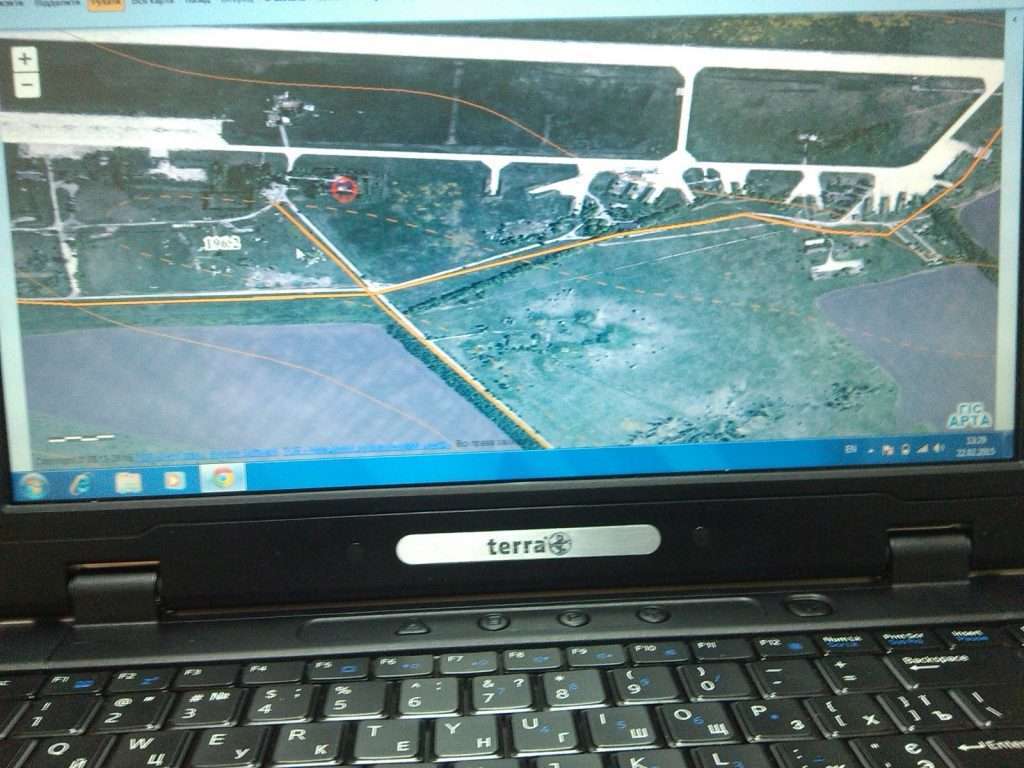

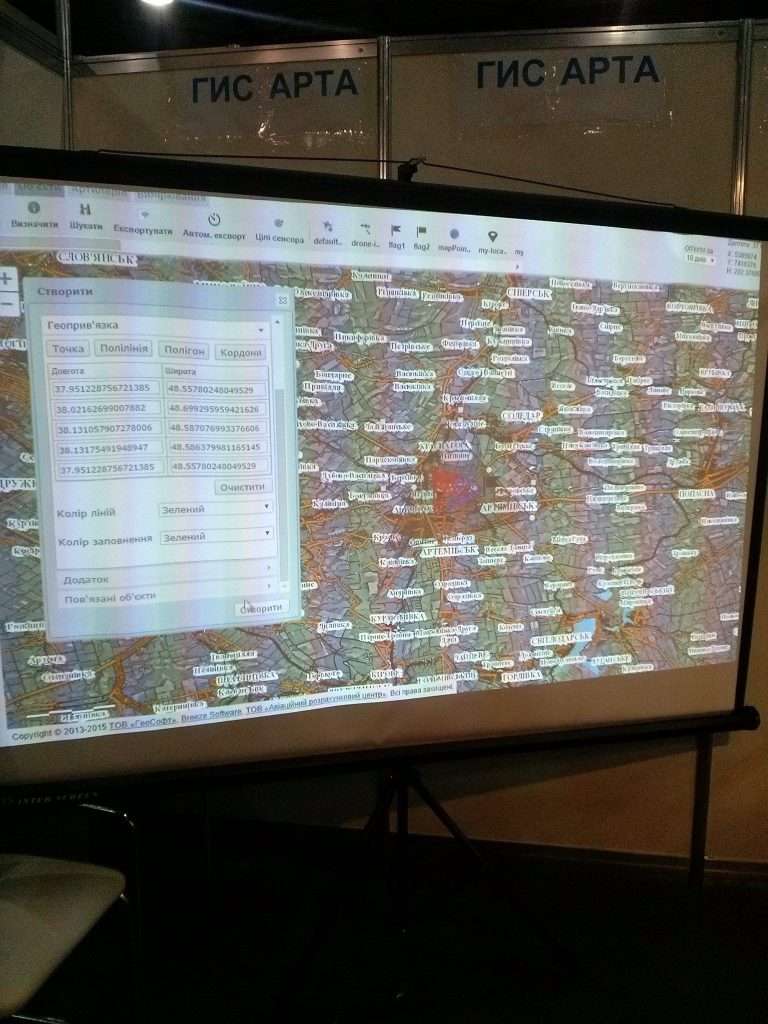

System walki GIS Arta, opisywany przez samych twórców jako „Uber dla artylerii”, łączy informacje z dronów, GPS-ów, zdjęć satelitarnych, map wysokościowych terenu, danych na temat amunicji w oddziałach ukraińskiej armii tj. szybkość i opadanie. Stworzony został przez cywilów, a wojsko powitało go z otwartymi rękami wcielając w trybie przyspieszonym twórców do armii oraz nadając im wysokie stopnie wojskowe. W czasie trwającej wojny są oni bezpośrednio odpowiedzialni za system.

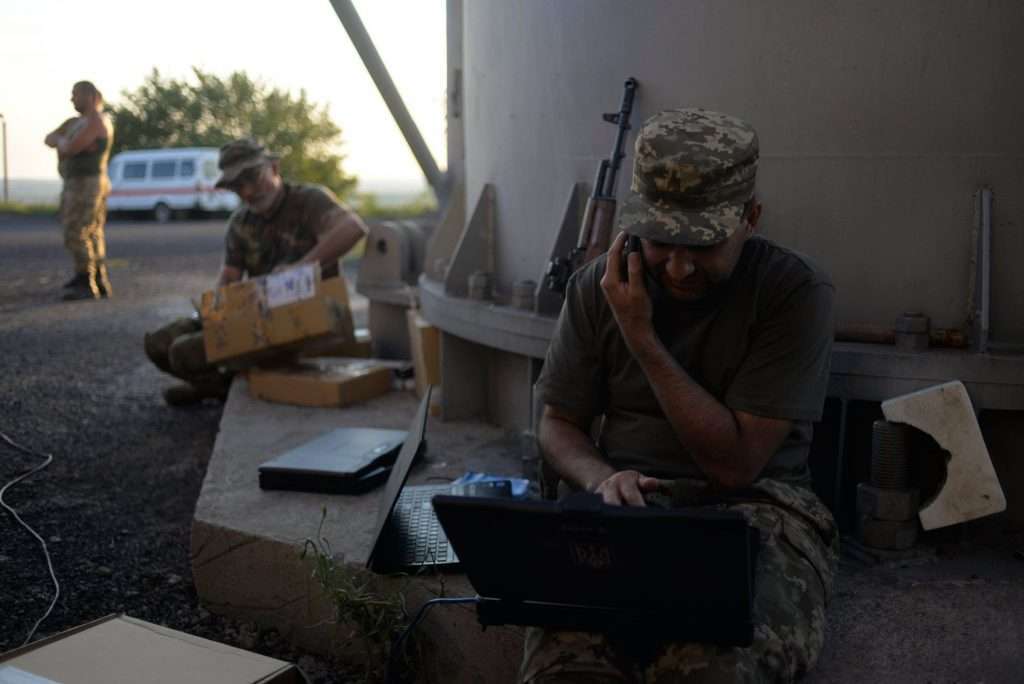

Gdy znajdujący się w terenie oddział lub patrolujący dany obszar dron, „zauważy” wroga, podaje jego pozycje (zupełnie jak pasażer w aplikacji Ubera). Po „sekundzie zastanowienia” system kierowania polem walki wybiera najbardziej optymalny sposób ostrzału, informując o tym oddziały artyleryjskie, drużyny z moździerzami lub dronami. Gdy dowództwo potwierdzi cel, w ciągu 30 sekund znajduje się on już pod ostrzałem.

Dla porównania analogiczny amerykański system potrzebuje 30 minut od zgłoszenia do ostrzału, ale też Pentagon weryfikuje dokładniej cele. Ukraińska armia w stanie wojny z tego zrezygnowała.

Co więcej, atak, w przeciwieństwie do tego „tradycyjnego” stosowanego przez wojska rosyjskie, przebiega z różnych stron. Zamiast standardowych baterii ustawianych w jednym miejscu, ukraiński przypomina bardziej rój pocisków spadających niemal zewsząd. Dodatkowo, system GIS Arta jest w stanie obliczyć kiedy pocisk z danego oddziału spadnie na cel i skoordynować atak z różnych pozycji, tak, by trafiły one niemal jednocześnie. To znacznie utrudnia rosyjski kontratak.

Rosyjscy wojskowi zdawali sobie sprawę z ukraińskiego systemu, dlatego też na początku inwazji przeprowadzili zmasowany cyberatak na Tooway’a, dostawcy cywilnego internetu satelitarnego, paraliżując tym samym ukraiński system walki.

Wtedy wszedł na arenę Elon Musk ze swoim Starlinkiem. Jak się okazuje, Rosjanie nie byli w stanie ani go zakłócić, choć próbowali, ani zhakować. I zaczęły się groźby. Dimitrij Rogozin, szef agencji kosmicznej Roscosmos, na swoim kanale na Telegramie napisał, że „Musk jest zaangażowany w dostarczanie faszystowskim siłom na Ukrainie wojskowego sprzętu łączności”. Na odpowiedź właściciela SpaceX nie trzeba było długo czekać:

.@Rogozin sent this to Russian media pic.twitter.com/eMI08NnSby

— Elon Musk (@elonmusk) May 9, 2022

Dyskusja trwała dalej i Rogozin poinformował świat, że „za to Elon zostaniesz pociągnięty do odpowiedzialności jak dorosły – bez względu na to, jak bardzo udajesz głupca”. Ale na Twitterze trudno jest „przegadać” jego właściciela:

If I die under mysterious circumstances, it’s been nice knowin ya

— Elon Musk (@elonmusk) May 9, 2022

Wówczas rosyjska agencja kosmiczna groziła rozbiciem stacji ISS w odpowiedzi na nałożone sankcje. Za to Musk wzywał Putina do walki na gołe pięści.