Bezpieczeństwo i anonimizacja w Internecie odgrywają coraz większą rolę ze względu na niekończący się apetyt różnego rodzaju firm – nie tylko internetowych – na śledzenie użytkowników, gromadzenie o nich informacji i profilowanie ich. Portmaster i Safing Privacy Network pomogą nam ochronić swoją prywatność, nawet jeśli nie jesteśmy ekspertami od bezpieczeństwa.

Intensywne przechwytywanie danych utrudnia życie użytkownikom Internetu. Różnego rodzaju dane na nasz temat zbierają nie tylko firmy takie jak Google czy Facebook. Nawet zwykłe programy instalowane lokalnie coraz częściej łączą się z serwerami producenta i wysyłają „dane telemetryczne”.

Użytkownicy zazwyczaj nie zauważają tego transferu danych i nie wiedzą, jakie dane są wysyłane do kogo. Aby powstrzymać tę negatywną tendencję, powstał start-up o nazwie Safing, który już dwukrotnie otrzymał dofinansowanie z austriackiego inkubatora innowacji Netidee. Safing opracował aplikacyjną zaporę sieciową o nazwie Portmaster, która pozwala zwykłym użytkownikom śledzić i kontrolować przepływ danych do ukrytych odbiorców [1].

Pomysł

Portmaster łączy w jednym pakiecie kilka usług związanych z prywatnością. W aplikacji Portmaster znajduje się zapora sieciowa, system list filtrów do identyfikacji skryptów śledzących oraz niepożądanych witryn, bezpieczna usługa DNS oraz opcjonalna usługa prywatności (podobna do sieci TOR) o nazwie Safing Privacy Network (SPN).

Bodaj najbardziej interesującą częścią Portmastera jest sposób, w jaki programiści zintegrowali wszystkie te funkcje w pojedynczym interfejsie użytkownika. Udało im się to zrobić na tyle dobrze, że nie musimy być ekspertami, aby zrozumieć, co się dzieje, i podejmować sensowne decyzje. Intuicyjny interfejs użytkownika Portmastera ułatwia monitorowanie i blokowanie połączeń sieciowych, ustawianie filtrów w celu automatycznego blokowania programów śledzących i reklam oraz konfigurowanie różnych ustawień filtrów dla różnych aplikacji. Portmaster jest wolnym oprogramowaniem hostowanym na GitHubie [2] i udostępnianym na licencji GNU Affero General Public License (AGPL 3.0).

Jak to działa

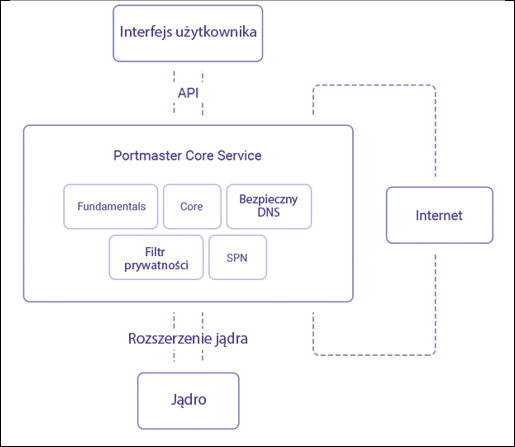

Pod maską działa tzw. Portmaster Core Service, który znajduje się pomiędzy jądrem i interfejsem użytkownika z jednej strony a jądrem i Internetem z drugiej (Rysunek 1). Ta główna usługa składa się z kilku komponentów, z których najważniejsze to SPN, filtry prywatności oraz usługa Secure DNS.

Usługa Secure DNS korzysta z protokołu DNS-over-TLS (DoT), który wysyła zapytania DNS za pośrednictwem zaszyfrowanego połączenia TLS. To zaszyfrowane połączenie uniemożliwia nieautoryzowanym osobom trzecim przeglądanie zapytań DNS. Filtry prywatności, które działają podobnie do zapory, również wykorzystują listy filtrów. System odwołuje się do list filtrów, aby zablokować niepożądane połączenia.

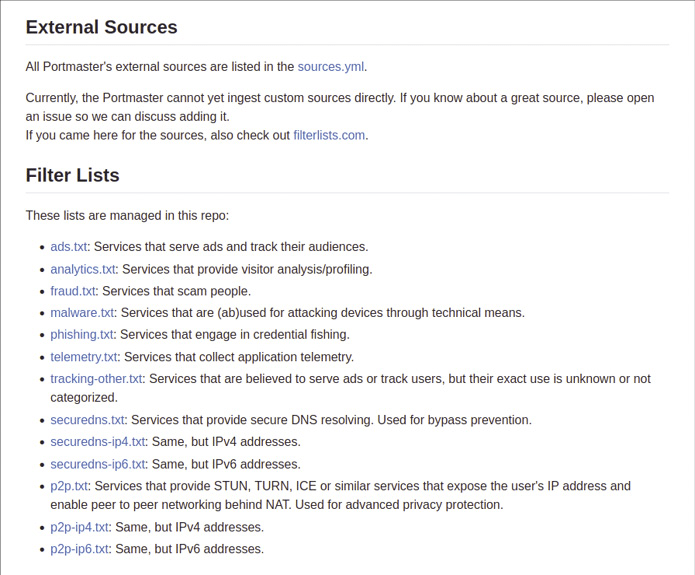

Producent stale rozwija listy filtrów, czyli listy witryn powiązanych ze złośliwym oprogramowaniem, śledzeniem, phishingiem lub innymi etycznie wątpliwymi działaniami. Listy są utrzymywane na osobnej stronie na GitHubie (Rysunek 2). Możemy także dodać własne wpisy określające strony, które chcemy odfiltrować.

SPN to ambitny projekt, który wciąż znajduje się we wczesnej fazie rozwoju. Wydaje się, że długoterminowym planem firmy jest dalsze udostępnianie Portmastera za darmo, ale sprzedaż dostępu do SPN, co według firmy ostatecznie zanonimizuje adresy IP [3] i uniemożliwi osobom trzecim przeglądanie danych. SPN kieruje pakiety danych przez wiele serwerów w Internecie w sposób podobny do usługi TOR. (Patrz artykuł o sieci TOR na s. 13.) SPN jest obecnie na etapie, który firma określa jako alfa. Według strony internetowej Safing „Na razie w modelu zagrożeń należy traktować SPN jako VPN. Pamiętajmy, że w fazie alfa nie ma wystarczającej liczby użytkowników i serwerów, aby ochronić nas przed analizą ruchu VPN” [4]. Ale nawet jeśli nie zdecydujemy się eksperymentować z SPN, warto przyjrzeć się intuicyjnemu interfejsowi użytkownika i działającym w tle usługom Portmastera.

Instalacja

Portmaster jest dostępny w postaci pakietu binarnego dla najpopularniejszych dystrybucji Linuksa. Lista kompatybilności dostępna w dokumentacji pokazuje, które wersje jądra i środowiska graficzne są obsługiwane.

Najnowsze jądra Linuksa są w pełni kompatybilne z Portmasterem – z wyjątkiem wersji 5.6, która ma problem z dostępem do kolejki Netfiltra. Powszechnie używane środowiska graficzne: KDE Plasma, Gnome, Xfce i Cinnamon współpracują z Portmasterem – jedynie Budgie wydaje się mieć problem z wyświetleniem ikony Portmastera na pasku zadań.

Na witrynie projektu znajdziemy instrukcje dotyczące instalacji pakietu w popularnych dystrybucjach Linuksa, w tym informacje o zależnościach, które należy zapewnić, aby uzyskać szybką instalację.

Najnowsze rozwiązania

Po uruchomieniu programu powita nas nowoczesne okno podzielone na cztery obszary. Po lewej stronie znajduje się pionowy pasek przycisków, za pomocą którego można skonfigurować moduły aplikacji.

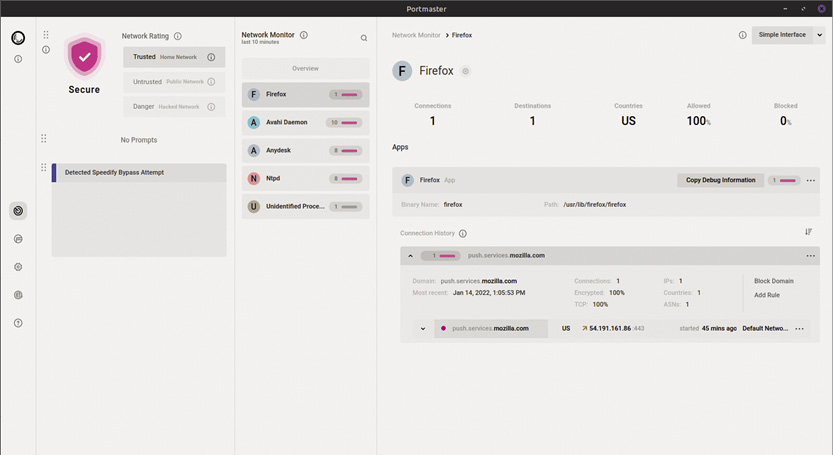

Po prawej stronie znajdziemy kolumnę Network Rating (ocena sieci). W tym miejscu określamy, jak bardzo restrykcyjny ma być Portmaster, domyślnie aktywna jest opcja Trusted (sieć zaufana). Po wybraniu opcji Untrusted (sieć niezaufana) i Danger (sieć niebezpieczna) program zastosuje bardziej restrykcyjne filtry. Dodatkowo aplikacja wyświetla w tej kolumnie komunikaty o stanie i zdarzeniach.

W kolumnie po prawej stronie o nazwie Network Monitor (monitor sieci) znajdziemy listę poszczególnych połączeń komputera z Internetem. Największa kolumna po prawej stronie okna programu pokazuje szczegóły każdego połączenia. Kliknięcie na wybraną aplikację pozwala wyświetlić szczegółowe informacje (Rysunek 3).

Poza zwykłym wyświetlaniem stanu i połączeń interfejs Portmastera daje użytkownikom możliwość edytowania poszczególnych połączeń. W tym celu klikamy wybraną aplikację w przeglądzie, a następnie odpowiedni wpis w sekcji Connection History (historia połączeń), a Portmaster wyświetli wszystkie połączenia w formie tabeli.

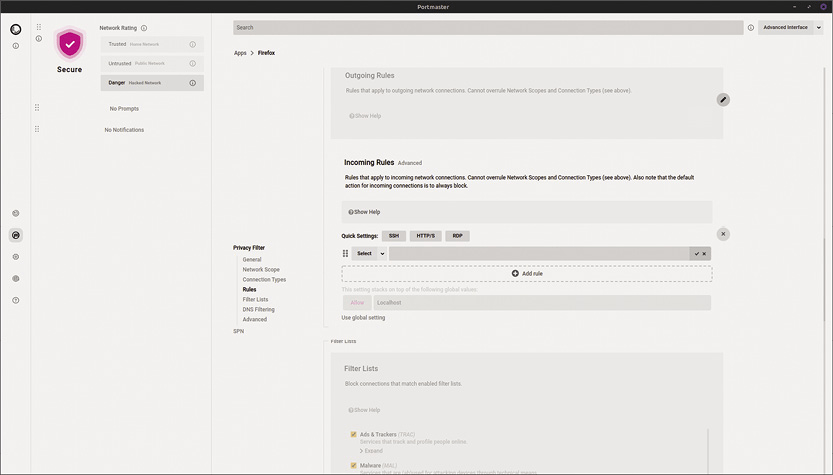

Za pomocą przycisku Add Rule (dodaj regułę) możemy zmodyfikować domyślne ustawienia, definiując nowe reguły. W kolejnym oknie dialogowym możemy włączać i wyłączać istniejące listy filtrów. Użytkownicy z nieco większą wiedzą na temat sieci mogą dodawać własne niestandardowe reguły, wykorzystując składnię Iptables. Portmaster pozwala zdefiniować, które pakiety danych będą przepuszczane, a które zostaną zablokowane (Rysunek 4).

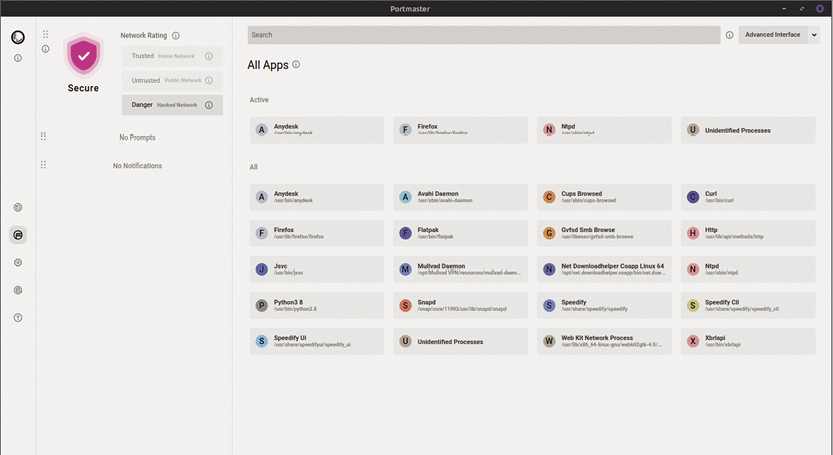

Możemy ustawić indywidualne reguły dla wszystkich aplikacji z dostępem do Internetu, niezależnie od tego, czy dana aplikacja jest aktualnie uruchomiona. Portmaster automatycznie wykrywa wszystkie aplikacje z dostępem do sieci i wyświetla je na liście. Dostęp do tej listy uzyskujemy, klikając drugi przycisk od góry po lewej stronie pionowego paska przycisków. Wszystkie aplikacje pojawiają się wtedy po prawej stronie, przy czym Portmaster rozróżnia aplikacje aktywne i nieaktywne (Rysunek 5).

Ustawienia

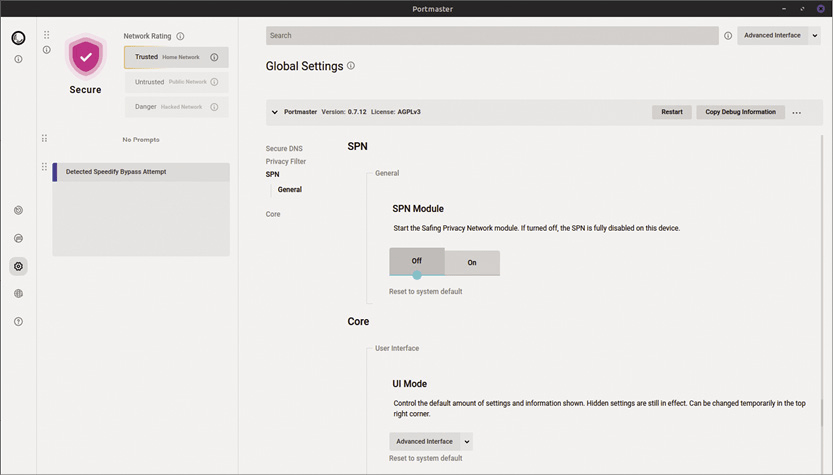

Aby zmodyfikować ustawienia globalne Portmastera, klikamy ikonę koła zębatego na pionowym pasku przycisków. Po prawej stronie okna pojawi się ekran Global settings (ustawienia globalne), na którym za pomocą wygodnych suwaków możemy skonfigurować ustawienia zgrupowane w trzech kategoriach.

Możemy np. zignorować serwery DNS działające w sieci wewnętrznej, chociaż Portmaster domyślnie nie używa ich do rozpoznawania nazw, dopóki nie osiągniesz poziomu Untrusted. Za pomocą suwaka można również rozszerzyć to ustawienie do poziomu Trusted.

SPN

Portmaster zapewnia tunelowy dostęp do Internetu za pomocą sieci SPN, która jest alternatywą dla tradycyjnych usług VPN, ale ma dodatkową funkcję: nie tylko kieruje pakiety danych przez tunel między klientem a serwerem, ale również wykorzystuje strukturę cebulową podobną do sieci TOR, przesyłając pakiety przez wiele serwerów.

SPN jest obecnie nadal w fazie alfa, dlatego Portmaster domyślnie wyłącza tę usługę. Podobnie jak publiczne usługi VPN, SPN wymaga oddzielnego dostępu. Deweloperzy oferują prosty, komercyjny model subskrypcji z nieograniczonym limitem transferu dla maksymalnie pięciu urządzeń w cenie 9,90 euro miesięcznie lub 99 euro rocznie.

Aby aktywować sieć SPN, wystarczy kliknąć drugi przycisk od dołu w pionowym pasku przycisków po lewej stronie. Po prawej stronie pojawi się okno dialogowe logowania, za pomocą którego możemy przełączyć Portmastera w tryb SPN. Ponadto w oknie dialogowym pod Global settings należy również przesunąć suwak w grupie SPN z Off na On. Po wykonaniu tej czynności wszystkie połączenia nawiązywane będą przez SPN (Rysunek 6).

Szybki dostęp

Aby umożliwić użytkownikowi szybki dostęp do aplikacji, nawet kiedy jest zamknięta, Portmaster wyświetla ikonę w obszarze zasobnika systemowego. Kliknięcie ikony lewym przyciskiem myszy pozwala szybko przełączać się między poszczególnymi trybami pracy. Dodatkowo możemy otworzyć okno aplikacji lub całkowicie wyłączyć Portmastera.

Podsumowanie

Portmaster pomaga położyć kres podejrzanym transferom danych z komputera domowego do dostawców oprogramowania czy sieci reklamowych. Zaawansowane funkcje blokowania nie tylko wykorzystują systemy filtrów, aby zapobiec niechcianemu przesyłaniu danych, ale także w razie potrzeby zapobiegają transferowi danych do stron trzecich na poziomie aplikacji. Pomaga to śledzić ruch danych i utrudnia śledzenie naszych nawyków wszelkiego rodzaju firmom zewnętrznym.

Projekt Portmaster/SPN jest wciąż na wczesnym etapie rozwoju i nie zaimplementowano w nim jeszcze wszystkich planowanych funkcji. Jeśli jesteśmy zainteresowani przetestowaniem Portmastera, instrukcje dotyczące instalacji w Linuksie znajdziemy na stronie projektu [5]. Twórcy opublikowali również szczegółowy plan rozwoju, dzięki któremu możemy się dowiedzieć, kiedy pojawi się interesująca nas funkcja [6]. Podsumowując, Portmaster to skuteczne narzędzie dla każdego, kto chce, aby jego prywatne sprawy były naprawdę prywatne.

Źródła:

[1] Portmaster: https://safing.io/portmaster/

[2] Portmaster na GitHubie: https://github.com/safing/portmaster/

[3] Informacje o SPN: https://safing.io/spn/

[4] Status alfa SPN: https://docs.safing.io/spn/alpha/status

[5] Instrukcje i lista kompatybilności: https://docs.safing.io/portmaster/install/linux

[6] Plan rozwoju projektu: https://safing.io/backlog/