Wygląda na to, że na kilka dni przed zapowiadaną konferencją AMD na targach CES 2022 poznaliśmy wszystkie najważniejsze szczegóły na temat flagowych procesorów mobilnych typu APU nowej generacji. Największe wrażenie robi najpotężniejszy z całej rodziny Ryzen 9 6980HX, jako ten wyjątkowy, bo (formalnie) pierwszy 5 GHz procesor AMD.

Ryzen 9 6980HX zwieńczy rodzinę mobilnych wydajnych APU AMD nowej generacji. Możemy też liczyć na Ryzena 6900HX oraz Ryzena 7 6800H

Całe trio, które mamy przyjemność Wam zaprezentować, jest dosyć unikalne. Układy APU Ryzen 6000 będą bazowały na architekturze Zen 3+, czyli ulepszonych podstawach obecnych Ryzenów 5000, ale też z udziałem bardziej zaawansowanego procesu technologicznego, bo 6-nanometrowego. Co jednak najciekawsze, wspomniane procesory będą oferować to samo połączenie ośmiu rdzeni i 16 wątków.

Główne różnice sprowadzą się do iGPU, czyli wyjątkowo wydajnych zintegrowanych procesorów graficznych na bazie architektury RDNA, z czego dwa najwydajniejsze APU będą posiadać potężny układ Radeon 680M z 12 Compute Units. Na ten moment nie wiemy, jaka wersja iGPU przypadnie Ryzenowi 7 6800H, którego TDP wyniesie 45 watów, a maksymalny zegar 4,7 GHz.

Znacznie ciekawiej zrobi się przy flagowym duecie, który ma ze sobą jeszcze więcej wspólnego. Układy Ryzen 9 6980HX zapowiadają się na wyselekcjonowane procesory Ryzen 9 6900HX, które dzięki wygranej na „loterii krzemowej” będą w stanie osiągać wyższe taktowania.

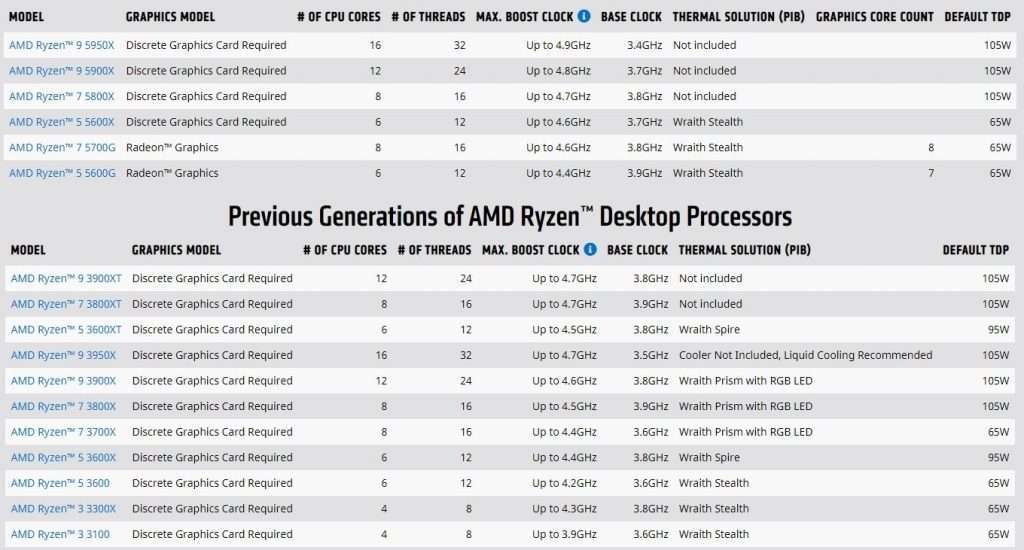

Oba układy będą cechowały się TDP na poziomie 45+ watów, ale tylko Ryzen 6980HX wreszcie osiągnie poziom 5 GHz w ofercie AMD. Nie przesadzamy – do tej pory żaden stacjonarny Ryzen (patrz wyżej) nie był w stanie tego osiągnąć od razu po wyjęciu z pudełka, więc ten mobilny układ jest dosyć wyjątkowy. Ryzen 9 6900HX będzie z kolei taktowany zegarem boost rzędu 4,9 GHz.