Nie tylko oficjalna data premiery kart graficznych Intel Arc przestała być tajemnicą po konferencji Intela dla inwestorów. Podczas niej poznaliśmy też te procesorowe plany Intela, które obejmują szczegóły procesorów Raptor Lake i Arrow Lake.

Genuine Intel (R) 0000 aka #RaptorLake demo pic.twitter.com/SWY9WqVsMv

— Andreas Schilling (@aschilling) February 17, 2022

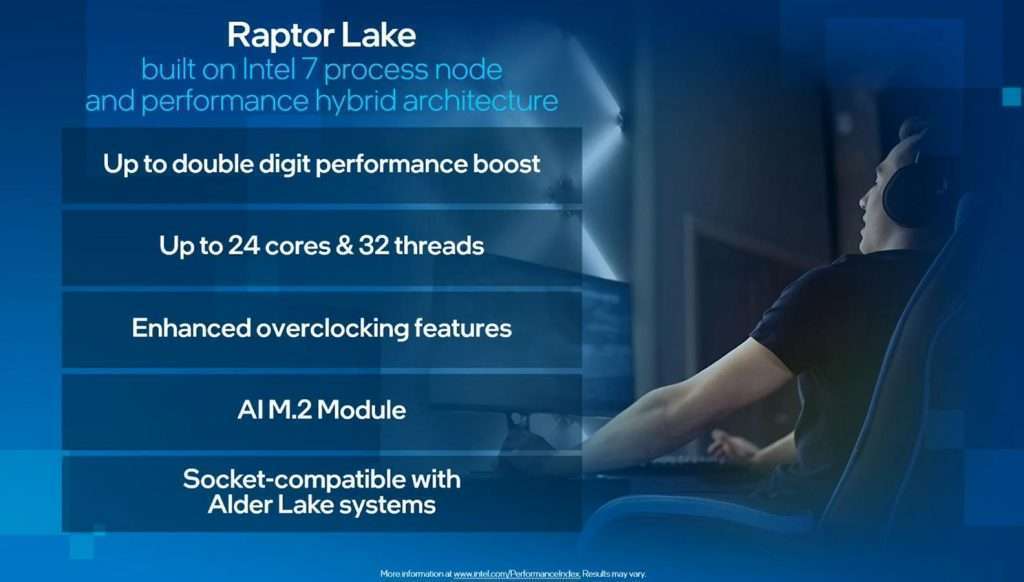

Mówiąc dokładnie, prezentacja objęła pokaz tego, jak współpracują ze sobą 24 rdzenie, zapewniające systemowi dostęp do 32 wątków. To powód połączenia 8 rdzeni Performance (16 wątków) z 16 fizycznymi rdzeniami Efficient w ramach czterech klastrów (16 wątków). W demonstracji Intel pochwalił się działaniem funkcji Thread Director, która sprawia, że po zminimalizowaniu okna z wymagającym renderem, wszystkie wątki rdzeni Performance przestały się nim zajmować, pozostawiając w pracy wyłącznie rdzenie Efficient.

Oczywiście taka funkcja jest nam doskonale znana i spokojnie, można ją dezaktywować:

Przykładowo przy działaniu w ramach zrównoważonego planu działania, rdzenie Performance zawsze będą zajmować się priorytetowo zmaksymalizowanym programem, oddając te w tle rdzeniom Efficiency, ale przy planie Wysokiej Wydajności ten schemat działania ustanie

Co po Core 13. generacji?

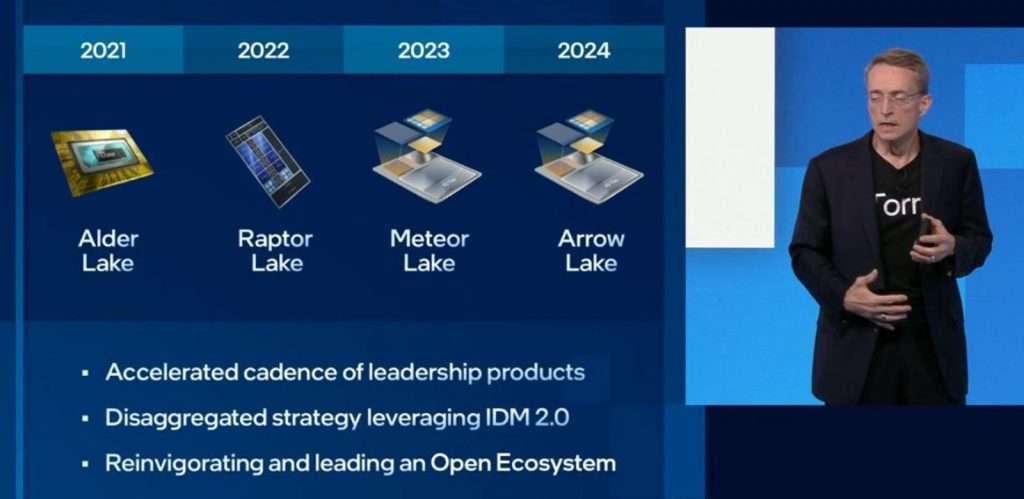

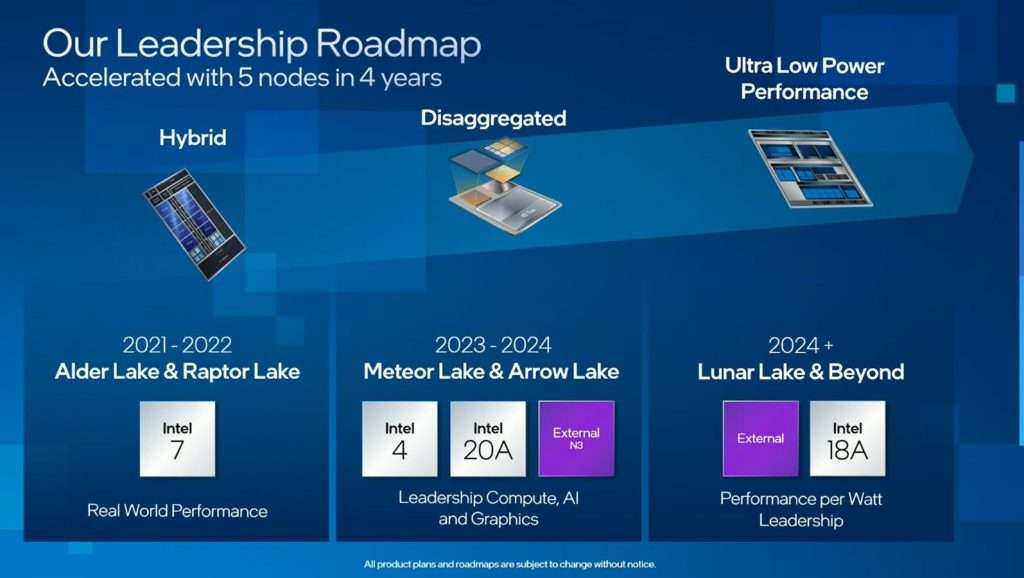

Jeśli czekacie na Core 14. i 15. generacji, mogę Was uspokoić – będzie zdecydowanie warto. Te zadebiutują kolejno w 2023 i 2024 roku pod nazwą Meteor Lake i Arrow Lake, zapewniając zupełnie nowe podstawy zarówno po stronie architektury, jak i technologii produkcji. Nie tylko sięgną po bardziej zaawansowaną technologię, ale też połączą w ramach jednego pakietu różne matryce krzemowe.

W obu rodzinach poza obecnością procesora graficznego Xe-HGP, doczekamy się trzech matryc dedykowanych CPU i wyprodukowanych w technologii Intel 4 (nie Intel 7, jak obecnie), Intel 20A i N3 przez fabryki TSMC. Dziś po raz pierwszy Intel potwierdził, że Arrow Lake zastąpi Meteor Lake i spodziewamy się, że najprawdopodobniej będzie wykorzystywał tę samą platformę co Meteor Lake.