Rosjanie, szczególnie w ostatnich miesiącach, chcą wyraźnie zaznaczyć swoją niezależność od Zachodu w wielu dziedzinach. Jedną z najważniejszych jest elektronika, gdzie Rosja jest parę dekad „do tyłu” względem bardziej rozwiniętej części świata.

Rosjanie wedle swoich planów zamierzają rozpocząć produkcję półprzewodników w procesie 90 nm, a do 2030 roku – osiągnąć możliwość produkcji układów w litografii 28 nm. Jak podaje portal servernews.ru, rosyjska firma Kraftway zaprezentowała dyski SSD wykorzystujące interfejs PCIe 4.0, co odbyło się podczas Międzynarodowej Wystawy Przemysłowej Innoprom 2022 w Jekaterynburgu.

Dwie sztuki oznaczone jako ASIC v1 i ASIC v2 wykorzystują autorski ośmiokanałowy kontroler K1942VK018 wyprodukowany w litografii 28 nm przez tajwańskie przedsiębiorstwo TSMC. Wspiera on technologię korekcji błędów LDPC (Low Density Parity Check), czy powszechny RAID oraz ma się charakteryzować poborem energii wynoszącym 2-4 W. Dyski zostały zaprezentowanie w formacie karty rozszerzeń PCIe oraz M.2.

Z kolei lista wspieranych kości pamięci obejmuje MLC, TLC oraz QLC od producentów takich jak Micron, Koxii bądź YMTC (Yangtze Memory Technologies Co.). Ze względu na nakładane sankcje jest całkiem prawdopodobne, że to chińskie YMTC będzie jedynym dostawcą kości pamięci.

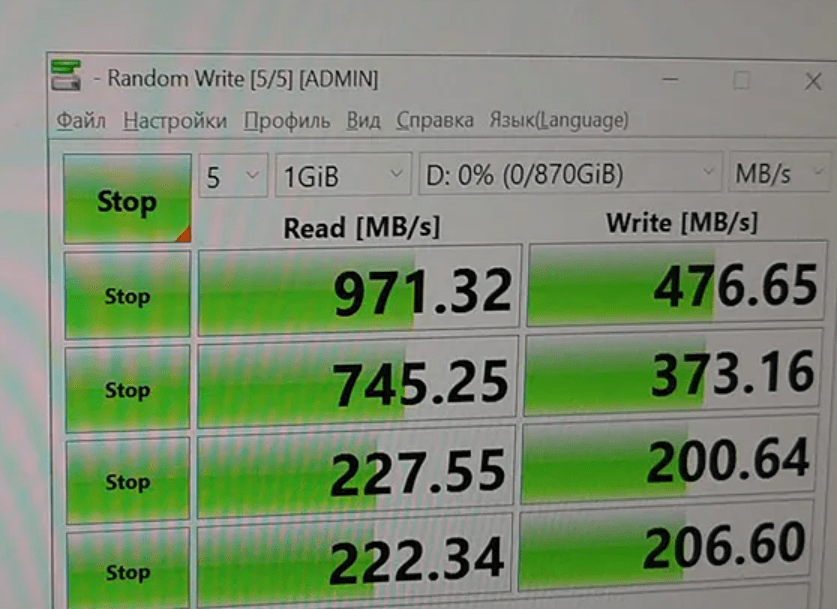

Rosjanie pochwalili się też wynikami osiąganymi w bardzo popularnym benchmarku CrystalDiskMark. W teorii odczyt sekwencyjny powinien przekraczać 1500 MB/s, a wydajność w losowym odczycie/zapisie próbek powinny wynosić około 200K/150K. Tymczasem zrzut ekranu z benchmarku pokazuje nam sekwencyjny odczyt/zapis na poziomie 971,32 MB/s i 476,65 MB/s.

Są to i tak słabe wyniki z czasów pierwszych dysków SSD wykorzystujących interfejs PCIe 3.0. Mowa tutaj o 2016 roku, a obecne w sprzedaży dobre dyski SSD z interfejsem PCIe 4.0 bez problemu przekraczają 5000 MB/s odczytu i 4000 MB/s podczas zapisu. Z takimi osiągami rosyjski dysk SSD najpewniej nie wzbudzi szczególnego zainteresowania, a będące podwykonawcą kontrolerów TSMC może dostać zakaz ich eksportu do Rosji. Jest to takie samo zagrożenie jak w przypadku rosyjskich procesorów Bajkał.