W sklepie Google Play z aplikacjami na Androida wykryto niedawno kolejny zainfekowany program. Tym razem skala jest stosunkowo duża, bo ze statystyk wynika, że aplikację pobrano przynajmniej 50 tys. razy. Szkodliwe oprogramowanie potrafi między innymi wykradać PIN-y i hasła.

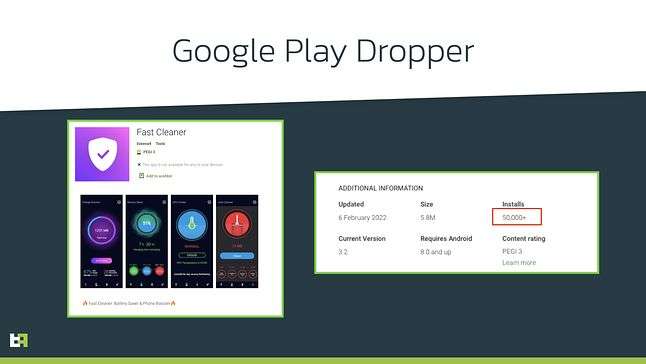

O znalezisku można przeczytać na blogu badaczy z ThreatFabric. Mowa o aplikacji Fast Cleaner, która ma służyć optymalizacji smartfonów z Androidem. Jak można wnioskować po pozytywnych ocenach i liczbie pobrań, program istotnie spełniał się w tej roli, tyle tylko, że przy okazji był tzw. dropperem dla szkodliwego oprogramowania – w tym przypadku trojana bankowego z rodziny Xenomorph.

Czas przeszły jest nieprzypadkowy, bo obecnie aplikacja nie jest już dostępna w Google Play. Nie oznacza to jednak, że zagrożenie zniknęło – wszyscy, którzy pobrali program wcześniej, powinni go usunąć ze smartfonów na własną rękę. Stosowanie dropperów pozwala atakującym oszukiwać systemy automatycznej analizy bezpieczeństwa w Google Play. Aplikacja z pozoru jest bezpieczna – szkodliwy kod zostaje dopiero z czasem pobrany do pamięci telefonu.

Jak tłumaczy ThreatFabric, główne cechy opisywanego trojana to działanie w formie nakładki na inne aplikacje, a przez to możliwość przejmowania haseł do aplikacji bankowych, PIN-ów czy SMS-ów. W praktyce, podobnie jak popularny Joker, szkodliwe oprogramowanie z rodziny Xenomorph może więc pomóc w kradzieży pieniędzy z konta bankowego ofiary.

Ze statystyk wynika, że oprogramowanie pobrano przynajmniej 50 tys. razy, a atakujący liczą na przejmowanie danych logowania do aż 56 europejskich banków. Na celowniku są jednak obecnie głównie klienci banków z Hiszpanii, Portugalii, Włoch i Belgii. W Polsce, teoretycznie, możemy więc być póki co stosunkowo spokojni.