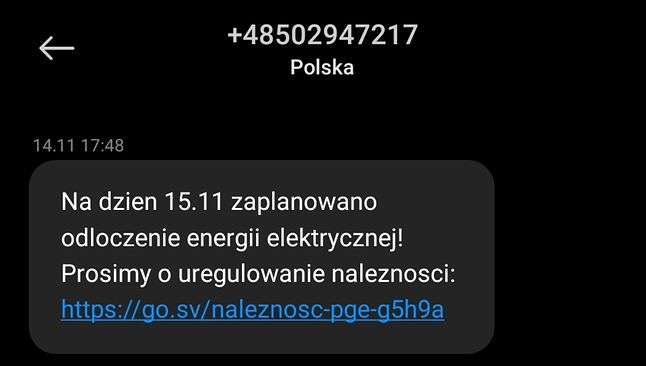

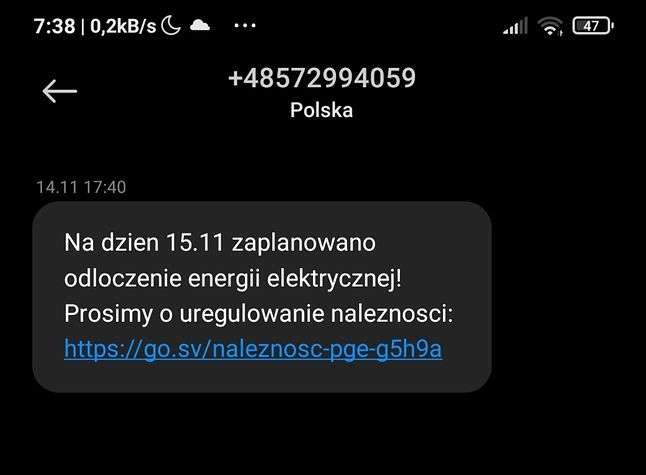

Do Polaków rozsyłane są SMS-y z wielu numerów, w tym najnowsze z +48502947217 oraz +48572994059. Ktoś po raz kolejny podszywa się pod dostawcę energii elektrycznej i informuje o rzekomej niedopłacie, co grozi wstrzymaniem dostawy. To oszustwo.

Fałszywe SMS-y trafiają do Polaków w ramach kolejnej fali znanego oszustwa, w którym nadawca korzystając z kilku numerów, podszywa się pod dostawcę energii elektrycznej. Sugeruje konieczność uregulowania rzekomego zadłużenia, aby uniknąć wstrzymania dostawy. Łatwowierny odbiorca może odruchowo kliknąć załączony link, by dokonać wpłaty, ale w ten sposób narazi się tylko na kradzież pieniędzy.

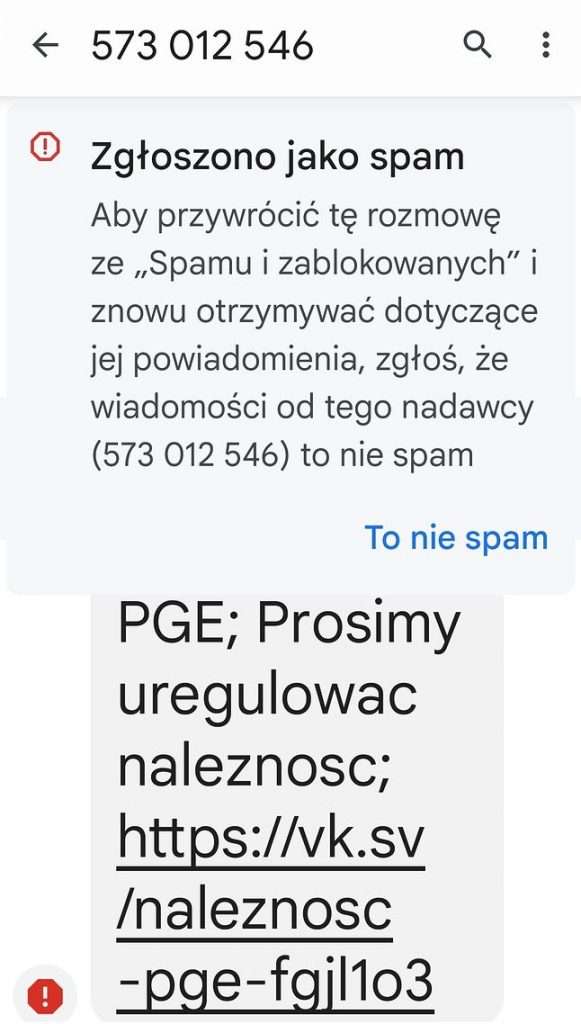

Treść wiadomości zwykle jest identyczna, a zmienna jedynie data, kiedy odbiorca rzekomo zostanie odcięty od energii elektrycznej. SMS-y są rozsyłane z wielu numerów. Łącząc sygnały, które dotarły do redakcji z postami na Twitterze wiemy, że w polu nadawcy można ujrzeć (zapewne między innymi) następujące numery:

- +48 502 947 217

- +48 572 994 059

- +48 572 992 896

- +48 572 992 852

- +48 573 012 546

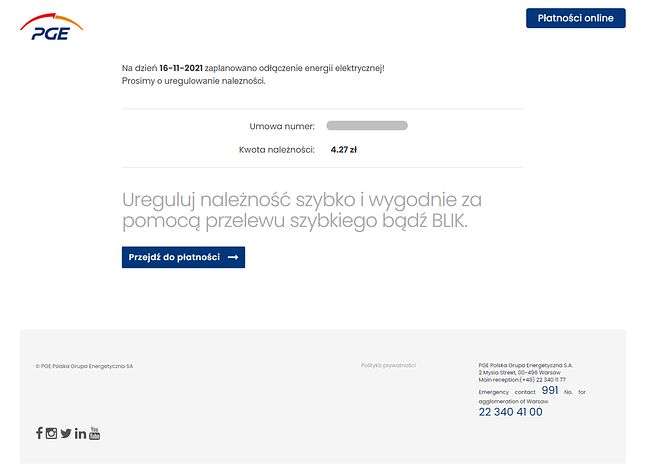

Widząc SMS-y z tych numerów (lub o analogicznej treści z innych), nie należy odwiedzać strony pod załączonym linkiem. To skrócony adres prowadzący do spreparowanego serwisu szybkich płatności. Oszuści przygotowali stronę, która podobna jest do stron grupy PGE, przez co część osób może uznać, że jest autentyczna. Wystarczy jednak spojrzeć na adres, którego na tym etapie nie chciało się już nawet nikomu przygotować tak, by choćby udawał autentyczny i zaczyna się od inorter-com[.]preview-domain[.]com.

Spreparowany serwis płatności przygotowany jest w taki sposób, by sugerować odłączenie energii elektrycznej w kolejnym dniu kalendarzowym. Na odbiorcy ma to wywołać presję i zasugerować, że konieczne jest szybkie działanie. W efekcie, w praktyce data pokazywana w serwisie może być w inna niż we wcześniejszym SMS-ie – jeśli odbiorca odwiedzi link w innym dniu.

Co jednak najważniejsze, opisywanej strony nie należy odwiedzać, bo próba dokonania płatności skończy się zapewne utratą pieniędzy z konta. Spreparowane serwisy płatności zwykle przygotowane są tak, by przekazywać dane logowania wprost w ręce oszustów. Wówczas to oni będą mogli zalogować się na konto bankowe ofiary. SMS-y uwierzytelniające transakcje też można przejąć, choćby z użyciem trojana Joker.