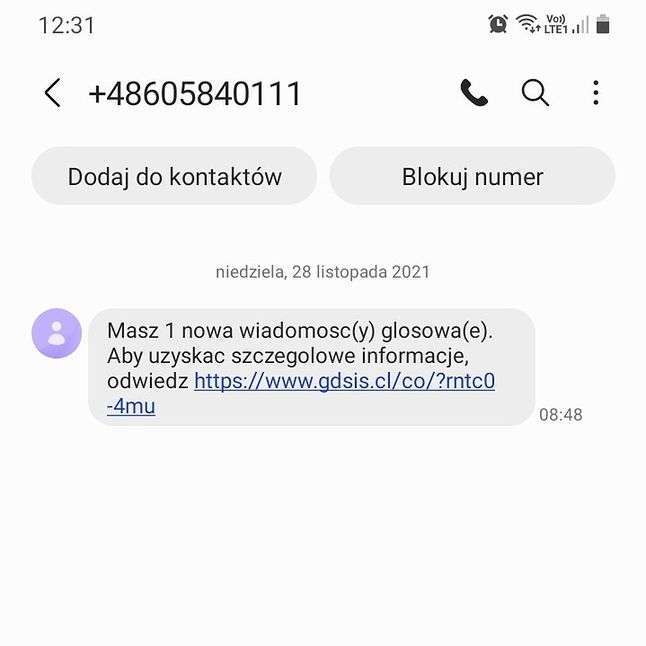

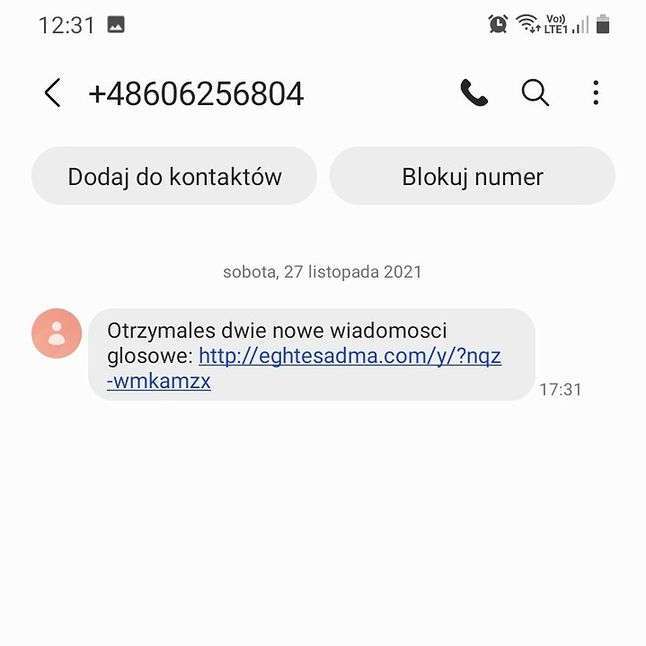

Do Polaków trafiają SMS-y z „linkiem do poczty głosowej”, między innymi z numerów +48605840111 oraz 48606256804. Cel jest jeden: nakłonienie odbiorcy do kliknięcia adresu w treści. To strona, która prowadzi do pobrania trojana bankowego FluBot.

Od kilku dni rejestrowane są nowe przypadki ataków, mające na celu rozpowszechnienie trojana bankowego FluBot. To nie jest nowe zagrożenie, ale kolejna fala fałszywych wiadomości to okazja do przypomnienia, by nie klikać machinalnie podejrzanych linków. FluBot rozpowszechniany jest najczęściej drogą SMS-ową i dokładnie z takim przypadkiem spotykają się nasi czytelnicy zgłaszający nam kolejne, podobne przypadki.

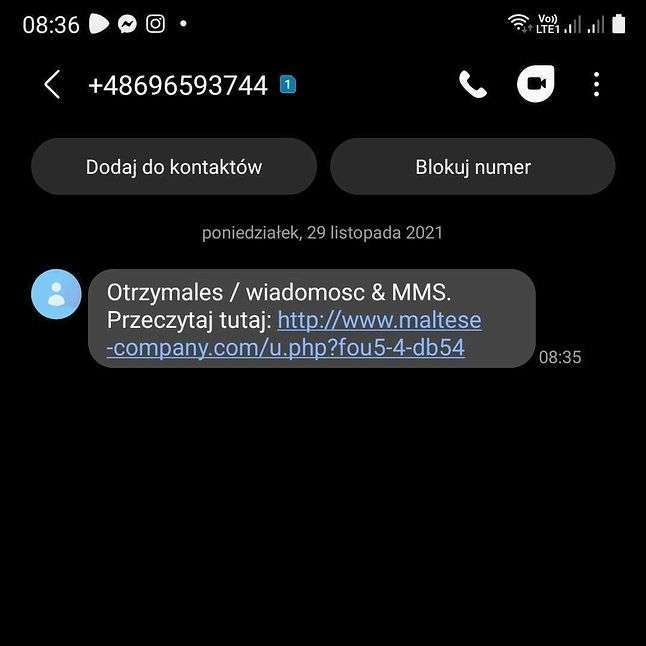

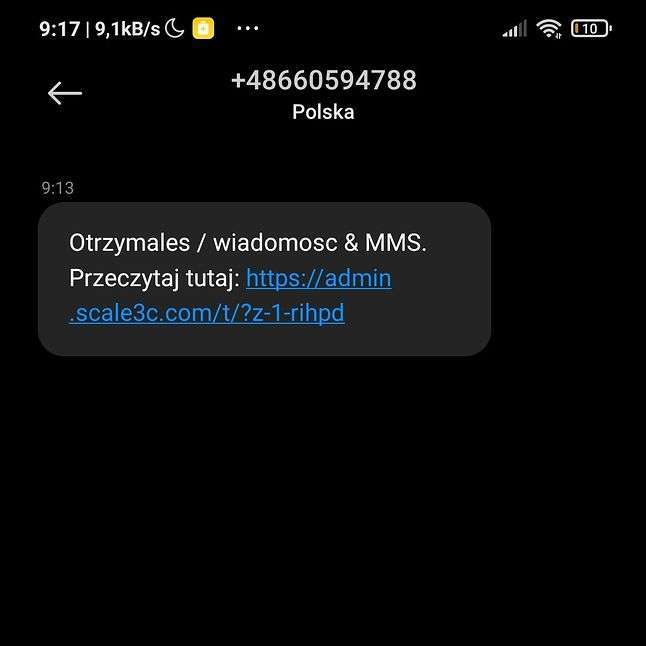

Co istotne, wiadomości nie w każdym przypadku brzmią dokładnie tak samo i nie są rozsyłane tylko z jednego numeru. Zależnie od formy, dotyczą poczty głosowej lub wiadomości MMS. Dzięki wiadomościom, które sami otrzymaliśmy i zgłoszeniom od naszych czytelników, w tym od pana Ryszarda, który przesłał nam zrzuty ekranu, wiemy, że SMS-y wysyłane są (najprawdopodobniej między innymi) z numerów:

- +48 605 840 111

- +48 606 256 804

- +48 660 594 788

- +48 661 038 410

- +48 696 593 744

- +48 725 078 613

Co ważne, linki także są różne i na pierwszy rzut oka nie wyglądają na typowe, skrócone hiperłącza. To może uśpić czujność osób uczulonych, by unikać klikania jedynie skróconych linków. W chwili tworzenia niniejszego tekstu jeden z linków w SMS-ach, które otrzymał nasz czytelnik, prowadzi do niespolszczonej strony oferującej nieznane oprogramowanie, drugi zaś nie odpowiada.

Kampania wpisuje się w ramy opisywanego powrotu szkodliwego oprogramowania FluBot. To trojan bankowy, który potrafi odczytywać zawartość telefonu. Zebrane dane mogą posłużyć atakującym do włamania się na konto bankowe ofiary. Kradzież pieniędzy jest na tym etapie formalnością. SMS-y z podejrzanymi linkami warto więc od razu usuwać z telefonu, aby nie narażać się na kłopoty i przypadkowe kliknięcia.

CERT Orange Polska podał niedawno, że w ramach najnowszego ataku z oprogramowaniem FluBot można trafić na linki prowadzące do szeregu domen:

- 253[.]9[.]127[.]34[.]bc[.]googleusercontent[.]com

- gothardo-001-site10[.]dtempurl[.]com

- szsdk[.]top

- npo-ajisai[.]com

- scout-jinzai[.]com

- xn--tor1ay64jon9a[.]com

- about[.]privado[.]com

- nestl-dev[.]devurai[.]com

- netspeedzone[.]com

- rgblab[.]in

- palliativ-hospiz-koeln[.]de

- kemalyigit[.]com

- conceptexperts[.]net

- conceptexperts[.]net

- www[.]1000-d[.]com

- bomameat[.]co[.]za

- eachinled[.]com

- eightmarket[.]com

- melonsintrip[.]com

- www.aoyama-swim[.]com

- starwt[.]com

- tearv[.]cn

- dragonwatches[.]co[.]uk

- ibetbest[.]com

- rentrollbroker[.]com[.]au

Jak widać po zgłoszeniach, które trafiły do nas od czytelnika, nie są to jedyne niebezpieczne domeny, bo prawdopodobnie stale ich przybywa i nie da się wytropić każdej.