Ktoś wykorzystuje wizerunek firmy InPost, by skłonić ofiarę do wypełnienia formularza rzekomo umożliwiającego odbiór zapłaty za produkt z OLX czy Allegro.

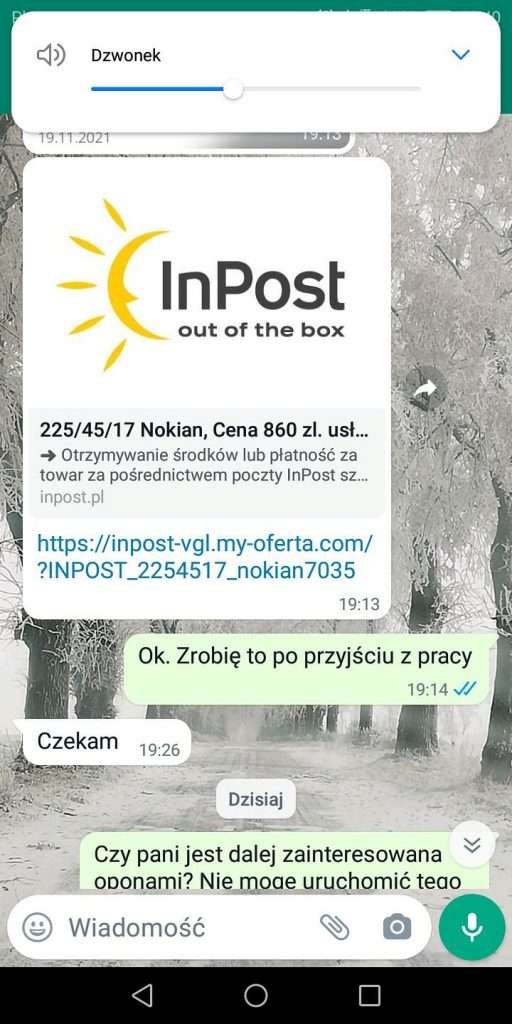

Użytkownicy WhatsAppa otrzymują wiadomości od obcych osób, które deklarują zainteresowanie ich ofertami w serwisach z ogłoszeniami i zachęcają do odwiedzenia strony pod podanym linkiem. Sugerują, że produkt został już opłacony i dzięki wizycie na stronie, sprzedawca będzie mógł „odebrać pieniądze”, wypełniając formularz. To oszustwo – by przekazać zapłatę, wystarczy tylko znać numer konta odbiorcy.

Na spreparowanej stronie, do której prowadzi link, sprzedający znajdzie formularz, który należy rzekomo wypełnić, aby otrzymać płatność. Fałszywy serwis wykorzystuje wizerunek firmy kurierskiej InPost, by dodatkowo zdobyć zaufanie nieświadomego zagrożenia sprzedającego. Nasz czytelnik, pan Robert, otrzymał w krótkim czasie dwie podobne wiadomości. Równolegle dostaliśmy kilka innych, analogicznych zgłoszeń.

Sprzedając na OLX czy Allegro (lub przez jakąkolwiek inną stronę) należy pamiętać, by finalizować płatności za pośrednictwem oficjalnie dostępnych metod. Podstawą jest też świadomość, że aby otrzymać pieniądze, nie trzeba wypełniać jakichkolwiek formularzy. Można założyć, że jeśli rzekomy kupujący odsyła na stronę, gdzie należy podać login i hasło do bankowości lub dane karty płatniczej – jest to próba oszustwa.

Jak można się spodziewać, jeśli sprzedający nie zorientuje się, że ma do czynienia z przekrętem, docelowo z jego konta znikną pieniądze. Zależnie od formularza na spreparowanej stronie, oszuści zyskają dostęp do jego konta w banku (dzięki danym logowania) lub szansę zrobienia przynajmniej kilku zakupów z użyciem karty płatniczej. W obydwu przypadkach pomocy można szukać w banku i na Policji.