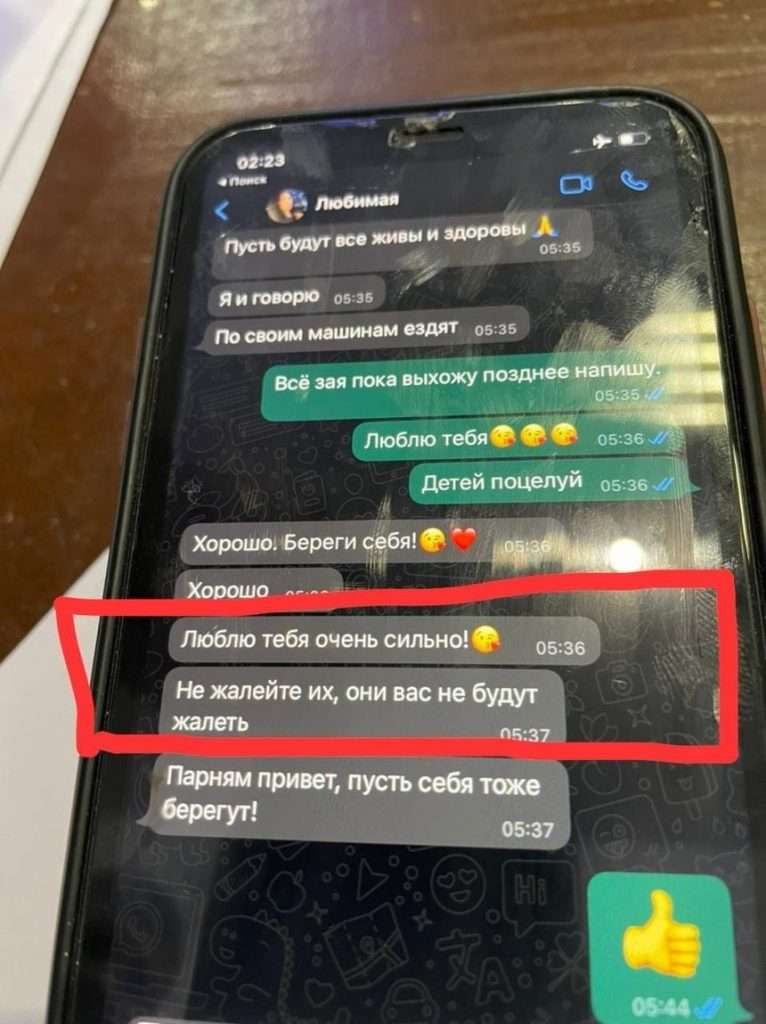

Na ukraińskich profilach szeroko kolportowane jest zdjęcie skrzynki smsowej zabitego w walkach rosyjskiego dywersanta. Z korespondencji z siostrą i żoną dowiadujemy się, że Rosja planowała inwazję już 15-16 lutego. Czytamy też, że żołnierz ma być bezlitosny dla Ukraińców.

Ukraińcy do perfekcji opanowali pole mediów społecznościowych w czasie wojny, wytoczonej przez Rosję. Pokazują filmiki zestrzelonych czołgów i wozów opancerzonych, pojmanych Rosjan. Informują o uruchomieniu linii telefonicznej dla matek, poszukujących swoich synów, którzy okupują sąsiada. Z relacji wielu rosyjskich jeńców wynika, że nie wiedzieli o tym, że będą podbijać Ukrainę. Przełożeni zapewniali o prowadzonych ćwiczeniach lub wmawiali, że Kijów zaatakował jako pierwszy rosyjskie miasta.

W ujawnionych przez Ukraińców smsach jednego z zabitych okupantów dowiadujemy się, co rodziny żołnierzy armii Władimira Putina sądzą o wojnie. W wiadomościach do siostry, Rosjanin chwalił się, że niedługo wróci do domu i krążą pogłoski o tym, że oddziały wkroczą na Ukrainę 15-16 lutego.

Natomiast w smsach z żoną- tuż przed inwazją – kazał jej „ucałować dzieci”. Kobieta doradza oficerowi, by był bezwzględny wobec wroga, bo Ukraińcy zrobiliby dokładnie to samo wobec niego.

Zdjęcie opublikował m.in. były ambasador Ukrainy w Austrii. – Znaleziony telefon martwego okupanta. Dziewczyna pisze: „I nie miej dla nich litości. Nie mieliby dla ciebie litości”. W innym czacie żołnierz pisze: „Nie martw się. Powstrzymamy ich i niedługo wrócę” – tłumaczy wymianę smsów Olexander Scherba. – Prawdopodobnie nie – podsumował dyplomata.

Found in the cell of a dead occupier.

— olexander scherba🇺🇦 (@olex_scherba) March 1, 2022

Girlfriend writing: “And have no mercy to them. They wouldn’t have mercy with you.”

In another chat the soldiers writes: “don’t worry. We’ll rein them in, and I’ll be back soon”.

Probably not.#RussiaGoHome pic.twitter.com/agWNkA3yTm