Złamanie szyfru Enigmy przez polskich kryptologów na przełomie grudnia 1932 i stycznia 1933 roku to jedno z najważniejszych wydarzeń w historii kryptologii i II wojny światowej. Ten artykuł skupia się na wydarzeniach z tego okresu, które doprowadziły do przełomowego momentu w dekryptażu niemieckiej maszyny szyfrującej. Niemcy, przekonani o niemożliwości złamania Enigmy, używali jej do zabezpieczania tajnej korespondencji wojskowej i dyplomatycznej. Sukces polskich matematyków, Mariana Rejewskiego, Jerzego Różyckiego i Henryka Zygalskiego, dał aliantom ogromną przewagę, umożliwiając odczytywanie niemieckich komunikatów i przewidywanie ich ruchów.

Początki Enigmy

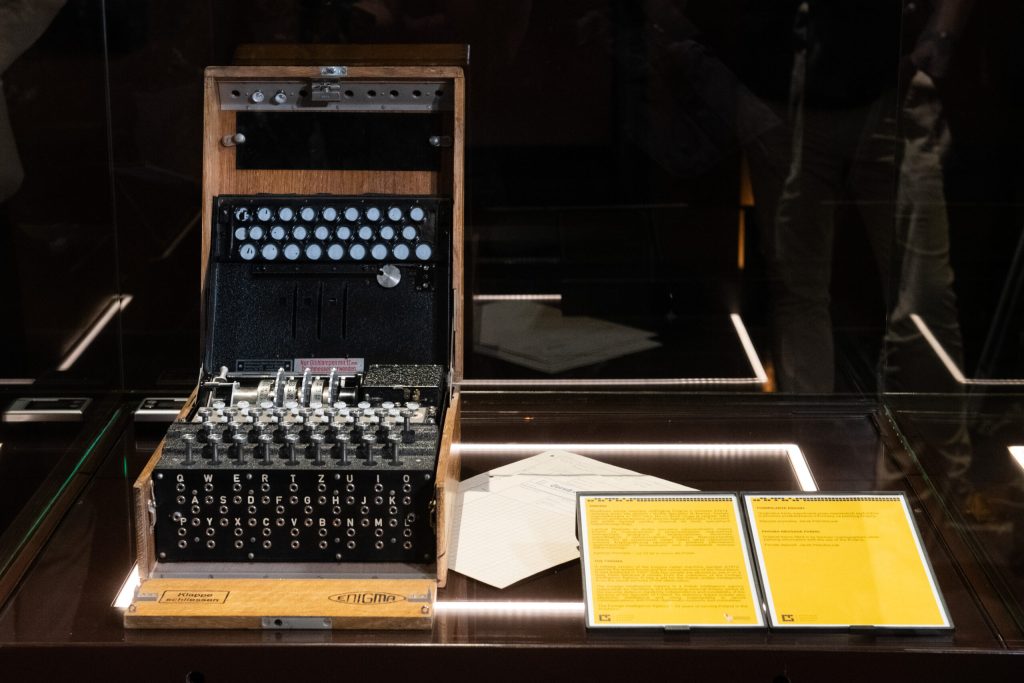

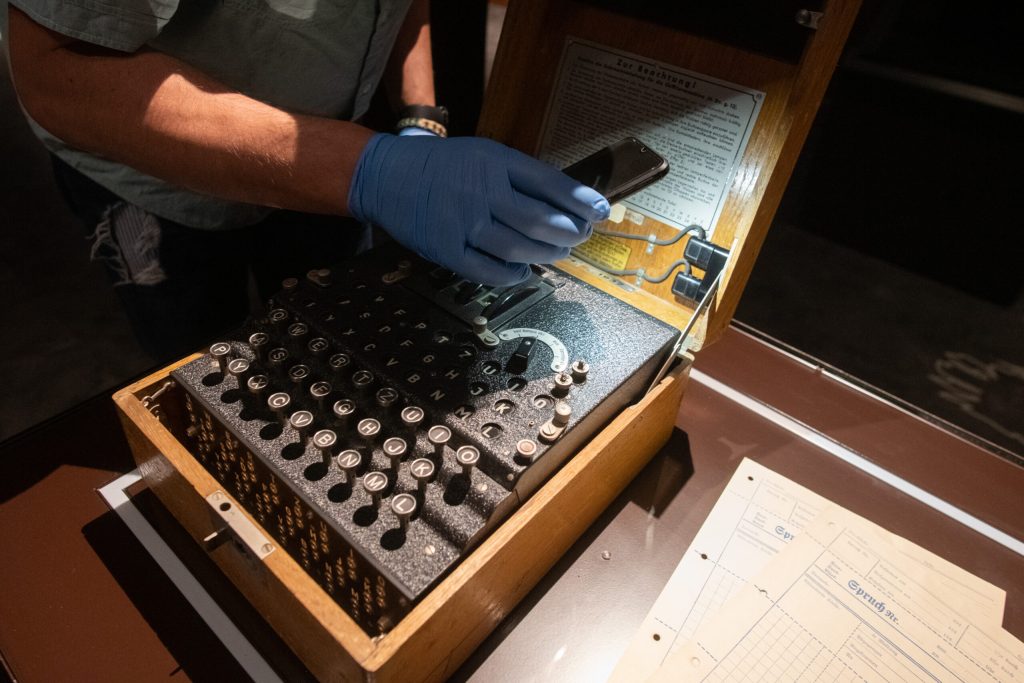

Enigma, wynaleziona w latach 20. XX wieku przez niemieckiego inżyniera Arthura Scherbiusa, była elektromechaniczną maszyną szyfrującą, która generowała niezwykle skomplikowany szyfr. Jej sercem były obracające się wirniki z literami, połączone siecią elektryczną. W zależności od ustawienia wirników, każda litera tekstu jawnego była kodowana inną literą alfabetu. Dodatkowo, mechanizm łącznicy kablowej zwiększał złożoność szyfru, tworząc ogromną liczbę możliwych kombinacji 1.

Biuro Szyfrów i polscy kryptolodzy

W obliczu rosnącego zagrożenia ze strony Niemiec, polski wywiad wojskowy utworzył Biuro Szyfrów, którego zadaniem było łamanie szyfrów obcych państw, w tym Enigmy. Do współpracy zaproszono młodych, utalentowanych matematyków, absolwentów Uniwersytetu Poznańskiego, którzy uczestniczyli w specjalnym kursie kryptologicznym 2. Wśród nich znaleźli się Marian Rejewski, Jerzy Różycki i Henryk Zygalski 3.

Matematyka i technologia w służbie kryptologii

Polscy kryptolodzy, pod kierownictwem majora Maksymiliana Ciężkiego, podjęli się niezwykle trudnego zadania złamania Enigmy. Wywiad francuski, który pozyskał tajne dokumenty Enigmy, przekazał je Polakom 4. Francuzi zakładali, że odczytywanie Enigmy będzie możliwe tylko w wypadku zwerbowania do współpracy pracownika firmy produkującej Enigmę, co okazało się niemożliwe 5. Polscy matematycy udowodnili jednak, że możliwe jest złamanie szyfru Enigmy na podstawie teoretycznej analizy generowanego szyfru.

Analiza matematyczna Rejewskiego

Marian Rejewski, wykorzystując swoją wiedzę matematyczną, a w szczególności teorię permutacji i teorię grup, opracował nowatorskie metody analizy szyfrogramów. Metody te pozwoliły na odtworzenie wewnętrznych połączeń maszyny, co było kluczowe dla sukcesu dekryptażu 3. Rejewski skupił się na cyklicznej naturze szyfru Enigmy i analizie przesuwania się wirników podczas pracy 4. Opracował również „karty charakterystyk”, które opisywały przypadki, w których ta sama zaszyfrowana litera występowała w trzech układach. Analiza tych kart pozwoliła na identyfikację powtarzających się wzorców i określenie punktów stałych w szyfrach, co ostatecznie doprowadziło do złamania kodu 4.

Cyklometr

Aby przyspieszyć proces dekryptażu, Rejewski skonstruował cyklometr, urządzenie mechaniczne służące do wyliczania cyklicznych ustawień szyfrogramów 1. Cyklometr pozwalał na automatyzację części żmudnych obliczeń, co znacznie skróciło czas potrzebny na złamanie klucza dziennego.

Płachty Zygalskiego

Równolegle do prac Rejewskiego, Henryk Zygalski pracował nad własną metodą ataku na Enigmę. Jej materialnym elementem były zestawy tak zwanych płacht Zygalskiego, czyli arkusze papieru, na których wyperforowano otwory w miejscach, w których szyfr Enigmy generował tzw. „samiczki”, czyli cykle o długości jednego znaku 6. Przygotowanie kompletu płacht było niezwykle pracochłonne i wymagało ręcznego wyperforowania ponad ćwierci miliona otworów. Płachty Zygalskiego okazały się jednak bardzo skutecznym narzędziem w procesie dekryptażu.

Przełom grudnia 1932

Na początku grudnia 1932 roku Rejewski otrzymał od francuskiego wywiadu kluczowe informacje, które pozwoliły mu na ostateczne złamanie szyfru Enigmy. Po intensywnej pracy, prawdopodobnie w ostatnim dniu 1932 roku, udało mu się odczytać pierwszą depeszę 5. Wkrótce dołączyli do niego Różycki i Zygalski, a Biuro Szyfrów rozpoczęło regularne odczytywanie niemieckich szyfrogramów 7. Warto podkreślić, że sukces Polaków był wynikiem nowatorskiego podejścia do kryptoanalizy, opartego na matematycznej analizie i rozpoznawaniu wzorców, a nie na tradycyjnych metodach, które okazały się nieskuteczne w przypadku Enigmy.

Enigma w ciągłym rozwoju i polska innowacyjność

Złamanie Enigmy w grudniu 1932 roku nie oznaczało końca wyzwań dla polskich kryptologów. Niemcy, od stycznia 1933 rządzone już przez NSDAP i powoli przystępujące do zbrojeń, zaczęli coraz szybciej komplikować mechanizm Enigmy. Wprowadzili zmiany w kolejności wirników, początkowo co miesiąc, a pod koniec 1936 roku nawet codziennie 5. Zwiększyli również liczbę połączeń na łącznicy kablowej i wprowadzili dwa nowe wirniki w 1938 roku 5.

Polscy kryptolodzy nieustannie doskonalili swoje metody i narzędzia, aby sprostać tym wyzwaniom. W odpowiedzi na rosnącą złożoność Enigmy, w Wytwórni Radiotechnicznej AVA skonstruowano ulepszone cyklometry, które ułatwiały wyliczanie permutacji kodu 5. Jesienią 1938 roku Rejewski uruchomił tzw. „bombę kryptologiczną”, składającą się z sześciu maszyn Enigma 5. Ta prymitywna forma komputera mechanicznego pozwalała na automatyzację procesu dekryptażu i radziła sobie z szyfrem Enigmy przez kilka miesięcy.

Znaczenie złamania Enigmy

Złamanie Enigmy miało ogromne znaczenie dla losów II wojny światowej. Alianci, mając dostęp do niemieckich komunikatów, mogli przewidywać ich działania i skuteczniej im przeciwdziałać. Informacje uzyskane dzięki pracy polskich kryptologów odegrały kluczową rolę w Bitwie o Atlantyk, kampanii afrykańskiej i lądowaniu w Normandii 3. Złamanie Enigmy pozwoliło aliantom skrócić wojnę i ocalić niezliczone ludzkie życia. Co więcej, metody i technologie opracowane przez polskich kryptologów, takie jak cyklometr i „bomba kryptologiczna”, położyły podwaliny pod współczesną kryptografię i wpłynęły na rozwój komputerów.

Dalsze losy polskich kryptologów i ich wkład w zwycięstwo aliantów

W obliczu zbliżającej się wojny, w lipcu 1939 roku, polscy kryptolodzy przekazali swoje odkrycia i urządzenia sojusznikom – Francji i Wielkiej Brytanii 8. Po wybuchu wojny, Rejewski, Różycki i Zygalski ewakuowali się do Francji, gdzie kontynuowali pracę nad łamaniem niemieckich szyfrów. Niestety, Jerzy Różycki zginął w 1942 roku w katastrofie statku na Morzu Śródziemnym 9. Rejewski i Zygalski po wojnie pozostali na emigracji 9. Mimo że ich wkład w złamanie Enigmy był przez wiele lat pomijany, w ostatnich dekadach ich zasługi zostały docenione i uznane przez historyków i opinię publiczną. Złamanie Enigmy przez polskich kryptologów było jednym z najważniejszych czynników, które przyczyniły się do zwycięstwa aliantów w II wojnie światowej. Ich praca, oparta na wiedzy matematycznej i nowatorskich rozwiązaniach technologicznych, dała aliantom ogromną przewagę wywiadowczą.

| Kryptolog | Wkład |

|---|---|

| Marian Rejewski | Opracował metody analizy matematycznej szyfrogramów, skonstruował cyklometr, złamał klucz dzienny Enigmy. |

| Jerzy Różycki | Współpracował z Rejewskim przy analizie matematycznej i rozwijaniu metod dekryptażu. |

| Henryk Zygalski | Opracował płachty Zygalskiego, ułatwiające analizę szyfrogramów i odczytywanie kluczy dziennych. |

Dodatkowe źródła informacji

Dodatkowe informacje na temat złamania szyfru Enigmy można znaleźć w następujących książkach i artykułach:

Książki:

- X, Y, Z. Prawdziwa historia złamania szyfru Enigmy – Dermot Turing 10

Artykuły:

- 90 lat temu Polacy złamali szyfr Enigmy – Instytut Pamięci Narodowej 8

- Złamali szyfr Enigmy, ocalili 30 milionów ludzi – Polskie Radio 15

- Enigma i tajemnica złamania szyfru – Ciekawostki historyczne 16

- Sir Dermot TURING: Prawdziwa historia złamania szyfru Enigmy – Wszystko co Najważniejsze 17

- Łamanie szyfru Enigmy – Wikipedia 4

Podsumowanie

Historia złamania Enigmy to fascynujący przykład połączenia geniuszu matematycznego, determinacji i współpracy międzynarodowej. Polscy kryptolodzy, pracując w cieniu, dokonali przełomu, który zmienił bieg historii. Ich wkład w zwycięstwo aliantów w II wojnie światowej jest nieoceniony. Złamanie Enigmy nie tylko dało aliantom przewagę wywiadowczą, ale również przyspieszyło koniec wojny, ratując miliony istnień ludzkich. Metody i technologie opracowane przez polskich matematyków położyły podwaliny pod współczesną kryptografię i wpłynęły na rozwój informatyki. Historia Rejewskiego, Różyckiego i Zygalskiego to przypomnienie o roli nauki i ludzkiej inteligencji w kształtowaniu losów świata.

Cytowane prace

1. Polacy łamią tajemnice Enigmy – Polska Zbrojna, otwierano: stycznia 2, 2025, https://polska-zbrojna.pl/home/articleshow/43011?t=Polacy-lamia-tajemnice-Enigmy

2. 31 grudnia 1932 r. polscy matematycy złamali szyfr „Enigmy” | dzieje.pl – Historia Polski, otwierano: stycznia 2, 2025, https://dzieje.pl/aktualnosci/rocznica-zlamania-szyfru-enigmy-przez-polskich-matematykow

3. Dekryptaż szyfru Enigmy Agencja Wywiadu, otwierano: stycznia 2, 2025, https://www.aw.gov.pl/pl/historia/dekryptaz-szyfru-enigmy/104,Dekryptaz-szyfru-Enigmy.html

4. Łamanie szyfru Enigmy – Wikipedia, wolna encyklopedia, otwierano: stycznia 2, 2025, https://pl.wikipedia.org/wiki/%C5%81amanie_szyfru_Enigmy

5. „Ich pierwszy wyczyn był najważniejszy” – 90 lat temu Polacy złamali Enigmę – Dzieje.pl, otwierano: stycznia 2, 2025, https://dzieje.pl/wiadomosci/ich-pierwszy-wyczyn-byl-najwazniejszy-90-lat-temu-polacy-zlamali-enigme

6. Henryk Zygalski (1908 – 1978) – Fundacja Panteon Narodowy, otwierano: stycznia 2, 2025, https://www.panteonnarodowy.org/wielcy-polacy/24-henryk-zygalski

7. Polscy kryptolodzy łamiąc Enigmę przyspieszyli zakończenie wojny, otwierano: stycznia 2, 2025, https://wszystkoconajwazniejsze.pl/pepites/zlamanie-enigmy-polscy-kryptolodzy-zakonczenie-wojny/

8. 90 lat temu Polacy złamali szyfr Enigmy – Komunikaty – Instytut Pamięci Narodowej, otwierano: stycznia 2, 2025, https://ipn.gov.pl/pl/dla-mediow/komunikaty/175923,90-lat-temu-Polacy-zlamali-szyfr-Enigmy.html

9. 31 grudnia 1932 roku polscy matematycy złamali szyfr Enigmy – TVP Polonia, otwierano: stycznia 2, 2025, https://polonia.tvp.pl/57725908/31-grudnia-1932-roku-polscy-matematycy-zlamali-szyfr-enigmy

10. X, Y, Z. Prawdziwa historia złamania szyfru Enigmy – Turing Dermot | Książka w Empik, otwierano: stycznia 2, 2025, https://www.empik.com/xyz-prawdziwa-historia-zlamania-szyfru-enigmy-turing-dermot,p1219923973,ksiazka-p

11. X, Y, Z. Prawdziwa historia złamania szyfru Enigmy – ebook epub – Turing Dermot, otwierano: stycznia 2, 2025, https://www.empik.com/x-y-z-prawdziwa-historia-zlamania-szyfru-enigmy-turing-dermot,p1223164425,ebooki-i-mp3-p

12. X, Y, Z. Prawdziwa historia złamania szyfru Enigmy Dermot Turing – Rebis, otwierano: stycznia 2, 2025, https://www.rebis.com.pl/pl/book-x-y-z-prawdziwa-historia-zlamania-szyfru-enigmy-dermot-turing,SCHB09134.html

13. XYZ. Prawdziwa historia złamania szyfru Enigmy – Dermot Turing – Audioteka.com, otwierano: stycznia 2, 2025, https://audioteka.com/pl/audiobook/xyz-prawdziwa-historia-zlamania-szyfru-enigmy/

14. XYZ. Prawdziwa historia złamania szyfru Enigmy – Dermot Turing – Lubimyczytać, otwierano: stycznia 2, 2025, https://lubimyczytac.pl/ksiazka/4872318/xyz-prawdziwa-historia-zlamania-szyfru-enigmy

15. Złamali szyfr „Enigmy”, ocalili 30 milionów ludzi – Historia – Polskie Radio, otwierano: stycznia 2, 2025, https://www.polskieradio.pl/39/156/artykul/752845,zlamali-szyfr-enigmy-ocalili-30-milionow-ludzi

16. Enigma i tajemnica złamania szyfru | CiekawostkiHistoryczne.pl, otwierano: stycznia 2, 2025, https://ciekawostkihistoryczne.pl/2022/12/25/enigma-i-tajemnica-zlamania-szyfru/

17. Sir Dermot TURING: Prawdziwa historia złamania szyfru Enigmy, otwierano: stycznia 2, 2025, https://wszystkoconajwazniejsze.pl/dermot-turing-prawdziwa-historia-zlamania-szyfru-enigmy/