Grupa haktywistów Anonymous kontynuuje cyberwojnę przeciwko Władimirowi Putinowi. Tym razem hakerzy zagłuszyli sygnały nadawane przez rosyjską militarną radiostację.

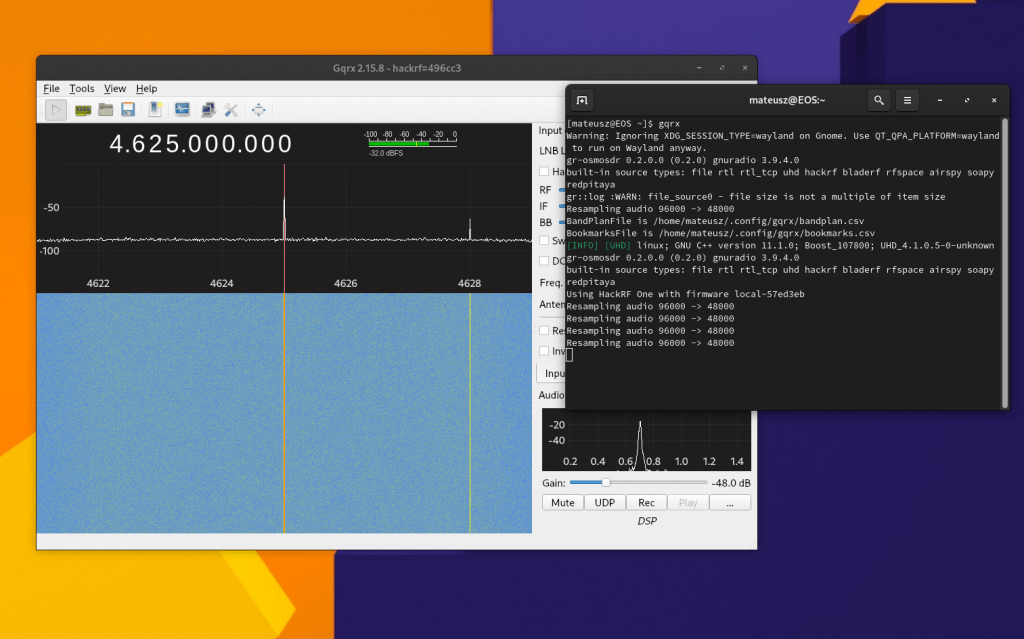

Z wpisu opublikowanego na oficjalnym koncie Anonymous na Twitterze wynika, że hakerzy zagłuszyli sygnały na częstotliwości 4625 kHz. Na nagraniu przedstawiającym dźwięki przepuszczone przez analizę widmową ukazuje się słynna maska Guya Fawkesa – znak rozpoznawczy międzynarodowego kolektywu haktywistów.

Należy zwrócić uwagę, że na częstotliwościach podanych przez Anonymous nadaje zagadkowa rosyjska stacja numeryczna fal krótkich UVB-76, nazywana „radiem-duchem”. Według zwolenników teorii spiskowych jest ona powiązana z tzw. Systemem „Martwej Ręki”, który w przypadku zaniku komunikatów i braku reakcji ze strony człowieka ma automatycznie odpalić ładunki nuklearne.

#Anonymous Jamming Russian Military Radio

— Anonymous (@YourAnonNews) March 12, 2022

Frequencies: 4625 kHz

Broadcast area: Russia

Owner: Russian Armed Forces pic.twitter.com/ZnDniWqV1c

Co ciekawe, w styczniu br. UVB-76 również nadawała nieoczekiwane sygnały, które mogły świadczyć o cyberataku.

Warto wspomnieć, że wcześniej grupa Anonymous miała też przechwycić rosyjskie komunikaty wojskowe. Grupa nie podała szczegółów tej akcji, ale z ich wpisu wynikało, że komunikacja militarna odbywała się na częstotliwości 4220 KHz USB.

Obecnie radiostacja 4625 kHz nadaje alfabetem Morse`a prawdopodobnie sygnał usterki lub ucieczki na inną częstotliwość co jest dobrą nowiną.