NVIDIA, IBM oraz naukowcy z kilku uniwersytetów opracowali BaM, czyli Big Accelerator Memory. Ma to być rewolucja, która przyspieszy karty graficzne.

BaM, czyli Big Accelerator Memory, to nowa technologia opracowana między innymi przez NVIDIĘ, IBM oraz uniwersyteckich naukowców. Ma to być rozwiązanie, które znacząco przyspieszyć wiele operacji wykonywanych przez GPU.

Big Accelerator Memory, czyli co?

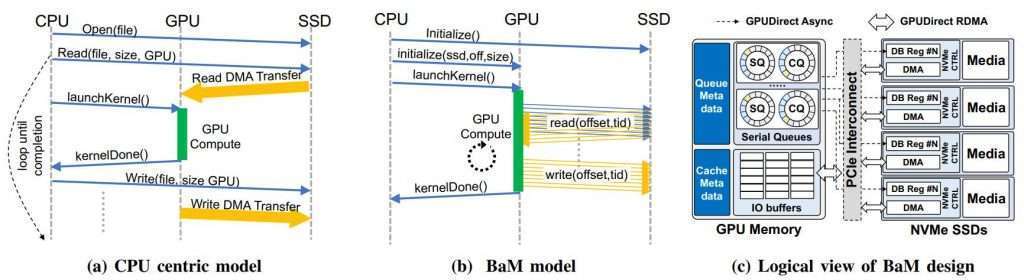

BaM to rozwiązanie, które pozwala na bezpośrednią komunikację między szybkimi dyskami SSD oraz układem graficznym, bez potrzeby angażowana procesora, który w wielu przypadkach jest wąskim gardłem. Pozwoli to kartom graficznym działać bardziej niezależnie od CPU, jednocześnie poprawiając ich wydajność.

W praktyce oznacza to, że karta graficzna nie musiałaby się opierać tylko na swojej pamięci VRAM, np. GDDR6 lub GDDR6X. Zamiast tego GPU mogłoby wykorzystywać także dyski SSD, które są dzisiaj już na tyle szybkie, że pozwalają na sprawną komunikację. Teraz też jest to możliwe, ale nie w sposób bezpośredni, bowiem w proces angażowany jest procesor. To niepotrzebne utrudnienie i spowolnienie, które da się ominąć.

Na nieco podobnej zasadzie działa Microsoft DirectStorage, które jest już dostępne w Windowsach 10 i 11, dzięki czemu mogą z niego korzystać twórcy gier na komputery. Z kolei z BaM mają skorzystać przede wszystkim centra danych i superkomputery, które wykorzystują mnóstwo układów graficznych i jeszcze więcej dysków.