CBZC wraz Bankowym Centrum Cyberbezpieczeństwa ZBP ostrzegają o spoofingu – połączeniach telefonicznych od przestępców, którzy podają się za pracowników szeroko rozumianego sektora finansowego, choć nimi nie są. Oszuści podszywają się pod autentyczne numery infolinii i manipulują rozmową, by uzyskać zdalny dostęp do komputera ofiary.

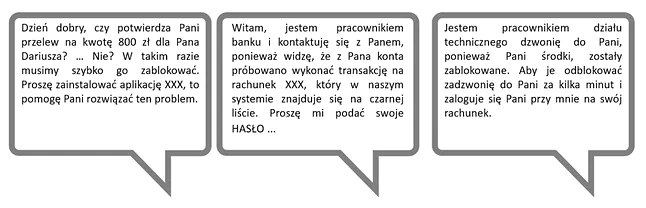

Jak podaje Centralne Biuro Zwalczania Cyberprzestępczości, dzwoniący podszywają się najczęściej po prostu pod banki oraz inne instytucje finansowe, takie jak Związek Banków Polskich czy Urząd Komisji Nadzoru Finansowego. Celem jest zaniepokojenie rozmówcy w związku z rzekomym problemem na jego koncie w banku. Przestępcy tak manipulują rozmową, by uzyskać dostęp do komputera ofiary przez oprogramowanie do zdalnego dostępu i przejąć jej login oraz hasło do bankowości internetowej.

CBZC ostrzega, że rozmowy prowadzone są najczęściej przez osoby na co dzień posługujące się językiem ukraińskim lub rosyjskim, rzadziej polskim. Oszustwo telefoniczne można więc stosunkowo szybko rozpoznać już po akcencie dzwoniącego. Podejrzenia powinny także wzbudzać wszelkie próby uzyskania od potencjalnej ofiary loginów, haseł, kodów BLIK, danych karty płatniczej czy polecenie instalacji programów do zdalnej obsługi komputera – takich jak TeamViewer czy AnyDesk.

Jak ostrzega CBZC, problemów można uniknąć, stosując się do kilku podstawowych zasad bezpieczeństwa. Przede wszystkim nie należy podawać nikomu loginów, haseł i danych karty płatniczej, kodów do bankowości internetowej czy kodów BLIK, a także czytać treść otrzymywanych SMS-ów uwierzytelniających z banku. Warto być wyczulonym szczególnie na „dodawanie nowego urządzenia zaufanego” – oszuści mogą próbować zmienić numer, na który bankowość wysyła powiadomienia SMS z konta ofiary.

Należy dodać, że jeśli rozmowa telefoniczna jest podejrzana, warto się rozłączyć, odczekać pewien czas, a później samemu połączyć się z bankiem. Wówczas – nawet jeśli padło się wcześniej ofiarą spoofingu telefonicznego – będziemy mieć pewność, że odebrała autentyczna instytucja i rozmawiamy z właściwą osobą. Należy wtedy opowiedzieć szczegóły rozmowy i upewnić się, czy środki na koncie są bezpieczne.