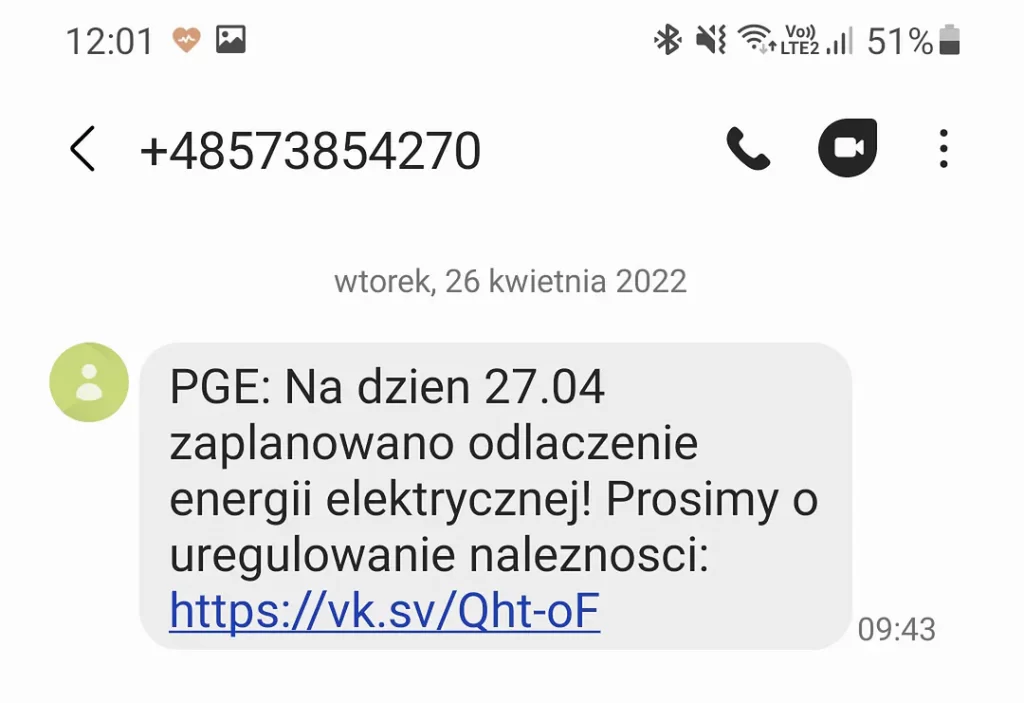

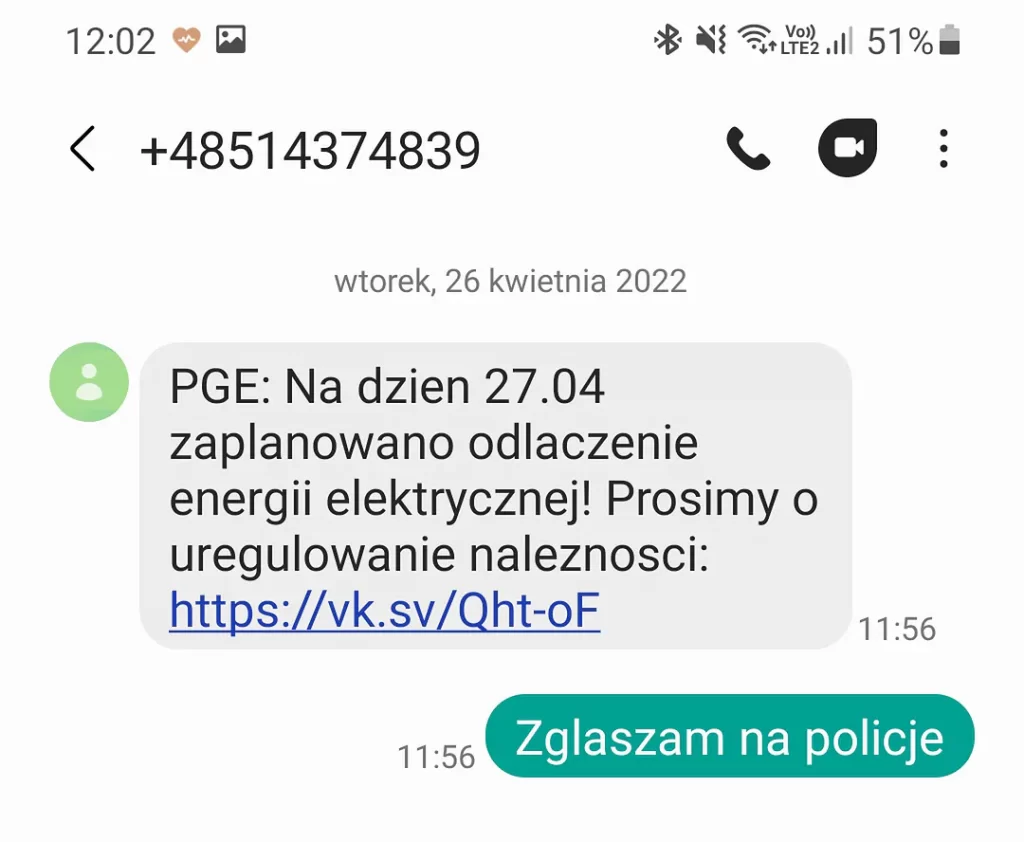

Trwa wysyłka SMS-ów, w których ktoś wykorzystuje wizerunek PGE, chcąc zachęcić do kliknięcia fałszywego linku. Zamiast „uregulować należność”, odbiorca może w ten sposób stracić pieniądze z konta. SMS-y przychodzą m.in. z numeru +48514374839 lub +48573854270.

Chodzi o SMS-y o rzekomym zaplanowanym wyłączeniu energii elektrycznej. Nadawca podszywa się pod firmę PGE i deklaruje odłączenie użytkownika, jeśli ten nie ureguluje należności. Ma to umożliwić załączony link, ale to tylko spreparowane łącze do fałszywego serwisu płatności. Jak wynika z sygnału od naszej czytelniczki, ostatnio takie SMS-y wysyłane są m.in. z numerów +48514374839 oraz +48573854270.

SMS jest krótki, więc może sprawiać wrażenie autentycznego komunikatu z PGE. Nie ma jednak związku z faktycznymi powiadomieniami od dostawcy energii elektrycznej. Użytkownik najpewniej nie ma żadnego zadłużenia, a ewentualna niedopłata nie byłaby komunikowana w taki sposób. Otrzymaną wiadomość najrozsądniej jest po prostu zignorować i zgłosić do analizy specjalistom z CERT Polska lub Policji.

Jeśli odbiorca SMS-a nie zorientuje się, że ma do czynienia z oszustwem i odwiedzi stronę pod podanym łączem, trafi na fałszywy serwis szybkich płatności. Zależnie od wersji oszustwa, w kolejnych krokach zostanie poproszony o podanie danych karty płatniczej lub zalogowanie się do banku. W rzeczywistości dane karty, login i hasło trafiają wprost w ręce oszustów i to oni w tle logują się na autentyczne konto ofiary.

W przypadku wątpliwości dotyczących opłacenia rachunków, warto we własnym zakresie skontaktować się z dostawcą energii elektrycznej lub innego usługodawcy, pod którego ktoś może się podszywać. Tylko w ten sposób można mieć pewność, że rozmowa czy korespondencja odbywa się z pracownikiem danej firmy. W drugą stronę zagrożeniem często jest spoofing telefoniczny.