Marriott International, największa na świecie międzynarodowa sieć luksusowych hoteli, padła ofiarą cyberataku. Hakerzy stojący za incydentem wykradli 20 GB danych dotyczących pracowników, a być może również gości hotelowych.

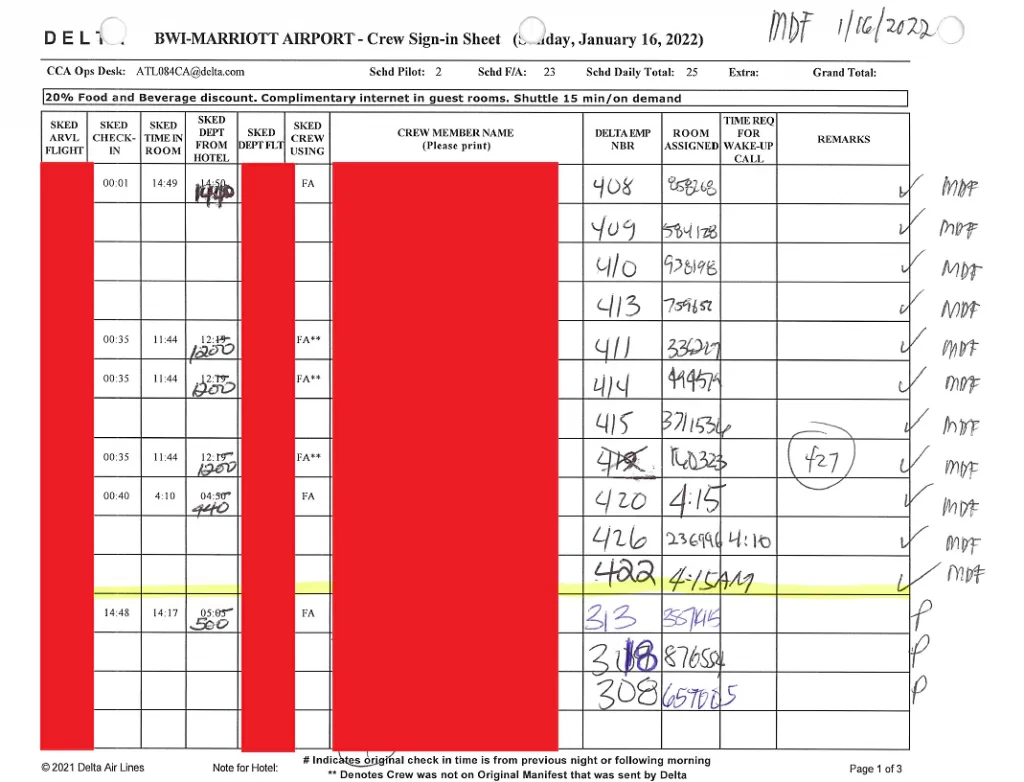

Do akcji przeprowadzonej przez zorganizowaną grupę cyberprzestępczą doszło w pierwszej połowie czerwca. Anonimowi hakerzy wyłudzili informacje od pracownika BWI Airport Marriott, co pozwoliło im następnie uzyskać dostęp do 20 GB danych – zauważa Bitdefender zajmujący się cyberbezpieczeństwem.

Z cyberprzestępcami skontaktował się portal databreaches.net, który opublikował kilka plików rzekomo skradzionych przez cyberprzestępców. Grupa hakerska zagroziła, że upubliczni pozyskane informacje, jeśli nie otrzyma stosownego okupu. Co ciekawe w przeciwieństwie do gangów ransomware nie zaszyfrowała ona danych. Marriott powiadomił o szczegółach incydentu około 300-400 osób, w tym również organy regulacyjne. Sieć hotelowa nie zamierza płacić hakerom.

Według przedstawicieli Marriotta, cyberprzestępcy przejęli niepoufne wewnętrzne pliki biznesowe. Tymczasem zgoła odmiennie zdanie mają hakerzy, którzy twierdzą, że zdobyli zastrzeżone informacje oraz dane osobowe pracowników, jak również gości hotelu. Co więcej, zdaniem napastników hotelowy gigant ma bardzo słabe systemy bezpieczeństwa IT. Przyznali, że cyberochrona Marriotta jest bardzo słaba i pokusili się nawet o stwierdzenie, że zhakowanie go było jak spacer po parku.