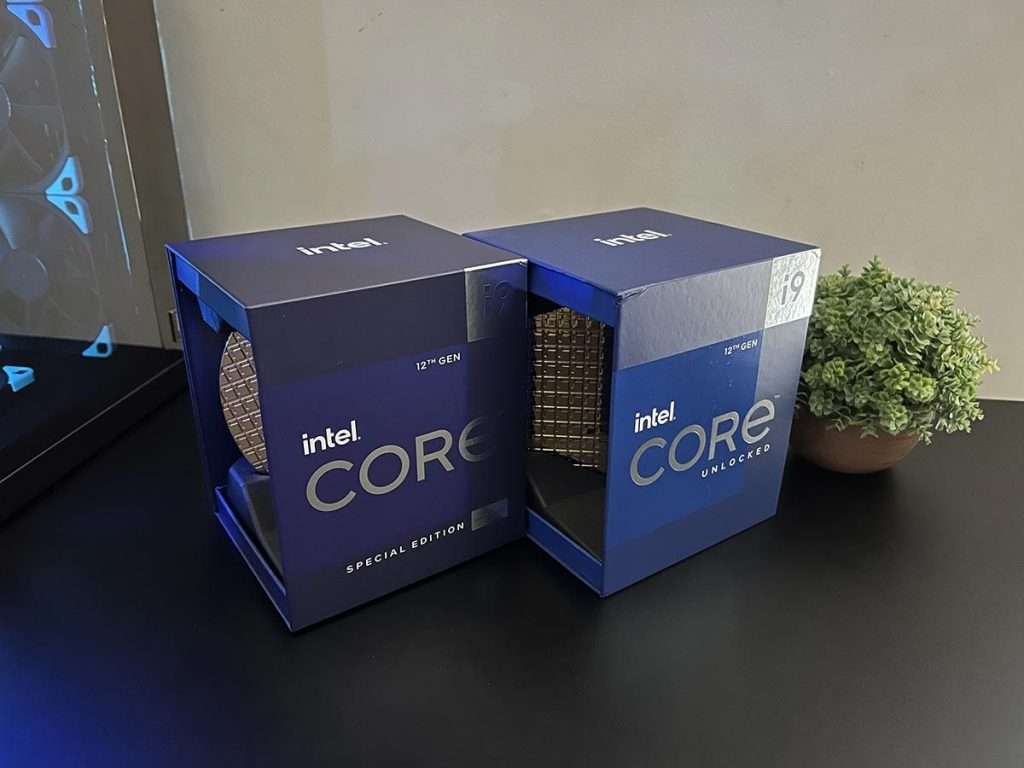

Dopakowana wersja procesora Intel Core i9-12900K, czyli i9-12900KS już niedługo trafi do sprzedaży. „Nowość” była już zapowiadana podczas targów CES 2022.

Dzisiaj mamy już oficjalną prezentację tego układu, który jak można było się spodziewać jest podkręconym Core i9-12900K, którego taktowanie w trybie turbo maksymalnie wzrasta do 5,5 GHz w stosunku do zwykłego układu, gdzie fabryczną granicą jest 5,2 GHz dla 1/2 rdzeni.

Tak samo potwierdziły się wcześniejsze plotki o podniesionym bazowym limicie mocy (PBP), który został podbity z 125 W do 150 W. Poza tym jest to stary dobry Core i9-12900K z 16 rdzeniami, z czego osiem to wyjadane P-core ze wsparciem wielowątkowości, a pozostałe osiem to energooszczędne E-core pozbawione obsługi dwóch wątków.

Mamy więc tutaj do czynienia z klasyczną loterią krzemową, gdzie tzw. złote chipy oferujące lepsze możliwości podkręcania są sprzedawane drożej. Jeszcze parę lat temu ta zależność była podwaliną istnienia sklepów pokroju Silicon Lottery, ale teraz widać zarówno Intel jak i AMD znacznie dokładniej sortują układy.

Cena Core i9-12900K w dolarach to 589 USD, a nowość ma kosztować 739 USD. Z kolei na naszym rynku zwykłego Core i9-12900K można znaleźć w sklepach za około 2900 zł, a Core i9-12900KS wedle naszych źródeł będzie w Polsce kosztował 3999 zł. Spora dopłata jak za wyselekcjonowany układ, ale być może niektóre sklepy będą go taniej.