Ciężkie walki w Donbasie przypominają, że to nie jest już ta sama wojna co w marcu. Kilka tygodni temu ukraińskie armatohaubice masakrowały kolumny rosyjskich czołgów tłoczące się na drogach. T-72 lub T-80, które próbowały zjechać z szosy grzęzły w błocie.

Ukraińscy rolnicy odholowywali wozy bojowe porzucone przez żołnierzy Putina.

Teraz mamy powtórkę z II wojny światowej w wersji 3.0. Zmasowany ostrzał artyleryjski kierowany i korygowany przez drony, użycie broni precyzyjnej i pojedynki czołgów. Rosyjskie dowództwo najwyraźniej odrobiło lekcję z pierwszego okresu inwazji. Na Ukrainę rzucono też nowoczesny sprzęt.

I tak w ręce Ukraińców wpadł całkiem nowoczesny T-80BWM, wprowadzony do służby dwa lata temu, a w obecnej wojnie przydzielony tylko do niektórych jednostek. Zdobyczny czołg przypadł do gustu nowym właścicielom. Ukraiński żołnierz chwalił parametry broni: możliwość rażenie przeciwnika z odległości ponad 3 km oraz system obserwacji termowizyjnej.

A jak ma się sprawa z pancerzem T-80BWM? Przyjrzyjmy się, od czego zależy przeżywalność ukraińskich i rosyjskich czołgistów.

Pancerz reaktywny vs Javelin

Załogę T-80BWM chroni m.in. Relikt czyli pancerz reaktywny II+ generacji. System Relikt to kasety osłaniające wieżę oraz przód i boki kadłuba czołgu. Relikt zwiększa ochronę przed amunicją kumulacyjną oraz pociskami kinetycznymi.

Nie ma porównania do bojowych wozów piechoty (BMP) czy też ciężarówek, które przypominały pojazdy z Mad Max-a. Zdesperowani rosyjscy żołnierze okładali je metalowymi płytami, zdemontowanymi elementami z innych pojazdów, a nawet kłodami drewna. Wszystko, żeby zwiększyć odporność cienkiego pancerza, który mógł powstrzymać tylko pocisk z broni strzeleckiej.

Pancerze reaktywne to standardowy sposób ochrony czołgów. Charakterystyczne metalowe kostki z materiałem wybuchowym pokrywają wieże i korpusy czołgów z rodzin T-64, T-72, i T-80 używanych przez Rosjan i Ukraińców. Jak działają?

Moduły pancerza reaktywnego nakładane są na pancerz pasywny czołgu (warstwowy, wykonany m.in. ze stali pancernej, kevlaru, kompozytu). Najbardziej popularne są ERA (Explosive Reactive Armour) używane od lat 80-tych ubiegłego wieku.

Nieprzyjacielski pocisk najpierw trafia w pancerz reaktywny. Kostki eksplodują i w ten sposób rozpraszają strumień kumulacyjny, który mógłby przebić pancerz właściwy i zabić załogę czołgu. Tak działają pancerze z rodziny Kontakt, najczęściej spotykane na ukraińskich i rosyjskich czołgach.

Czasem na rosyjskich czołgach montowane są “miękkie” moduły pancerza reaktywnego, które przypominają nieco plecaki (zużyte elementy łatwo wymienić).

Relikt to nowocześniejsza wersja rosyjskiego pancerza reaktywnego. Składa się z dwóch warstw, które mają skutecznie chronić czołg i jego załogę przed tandemowymi głowicami kumulacyjnymi.

Bywa, że aktywowane kostki pancerza reaktywnego niszczą… chroniony pancerz. Takie samobóje strzelał np. skądinąd skuteczny pancerz reaktywny Nóż.

ERA ma chronić przed czołgowymi pociskami kumulacyjnymi czy też pociskami wystrzelonymi z granatników przeciwpancernych. O ile najnowsza wersja Kontakt i Relikt chronią przed starszymi typami pocisków wystrzeliwanych z ręcznych granatników RPG, to nie stanowią dostatecznej przeszkody dla nowoczesnych systemów pancernych, np. NLAW, Panzerfausta-3, RGW90 czy też FGM-149 Javelin.

Javelin ma dwie głowice – jedna niszczy pancerz reaktywny, a drugi pancerz właściwy. Dodatkowo Javeliny uderzają pionowo w dół, z wysokości ok. 150 m, w strop wieży czołgu, który jest najsłabiej chroniona.

Oślep i oszukaj – pancerz ASOP

Pancerze właściwe i dodatkowe (kumulacyjne) nie chronią dostatecznie czołgistów. Śmiertelnym zagrożeniem są tandemowe pociski kumulacyjne oraz uderzające z góry. To nie wszystko. Dokładanie kolejnych warstw pancerza pasywnego i aktywnego grozi zamianą czołgów w nieruchliwe kolosy.

Jak temu zaradzić i zwiększyć przeżywalność czołgów na polu walki?

Odpowiedź to ASOP czyli aktywny system ochrony pojazdów. ASOP wychodzi poza prostą funkcję pancerza reaktywnego. Przede wszystkim ma zabezpieczyć czołg przed wykryciem, a dopiero później przed trafieniem.

Jak działa ASOP? Można to zaprezentować na przykładzie rosyjskiego systemu Arena. Radar wykrywa nadlatujący pocisk, komputer pokładowy ocenia rodzaj zagrożenia i decyduje o użyciu odpowiedniego przeciwpocisku, a ten eksploduje ok. 2 metrów nad czołgiem. Odłamki trafiają we wrogi pocisk i detonują go w odległości 1,3 – 3,9 metra od pojazdu. Arena ma wykryć cel z 50 m, a zasięg przeciwpocisku to 25 metrów. Czas reakcji systemu – niespełna sekunda.

ASOP występuje w dwóch wariantach (często łączonych):

- hard-kill – system oddziałujący fizycznie na pocisk: wykryty efektor rażony jest antypociskiem falą nadciśnienia oraz odłamki),

- soft-kill – układ naprowadzania wrogiego pocisku jest zakłócany/obezwładniony, ASOP stosuje np. zadymianie czy też zakłócanie elektroniczne.

Rosjanie montowali już na czołgach ASOP (soft-kill TSzU-1-7 Sztora i hard-kill Drozd), a teraz mają wprowadzić systemy hard-kill Afganit i Arena M dla T-72B3M oraz T-90M. Prace nad Areną trwają od wielu lat, a efektem ma być skuteczny parasol ochronny przed m.in. Javelinami.

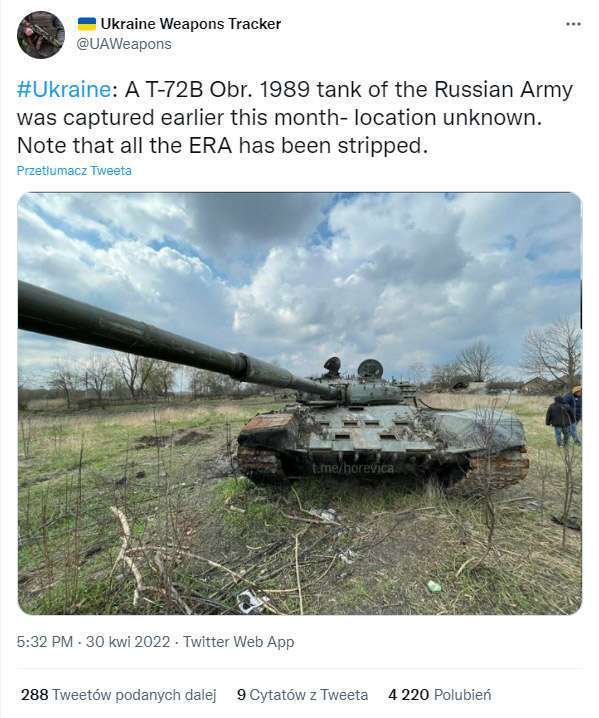

Aktywne systemy aktywnymi systemami, ale jeszcze przed eskalacją wojny na Ukrainie, Rosjanie montowali na wieżyczkach klatki z pancerzy prętowych, które miały chronić przed przeciwpancernymi pociskami kierowanymi uderzającymi z góry. Tymczasem Ukraińcy wielokrotnie “wyjaśnili” Rosjan pokazując nieskuteczność pancerzy reaktywnych czy też aktywnych systemów ochrony, nie mówiąc o kratownicach.