W świecie stron opartych na WordPressie krąży fałszywe oprogramowanie, które podszywa się pod autentyczną wtyczkę i tworzy backdoor w systemie, by kontrolować strony. Podrobiona wtyczka pozwala atakującym tworzyć konta administratorów i wykradać dane.

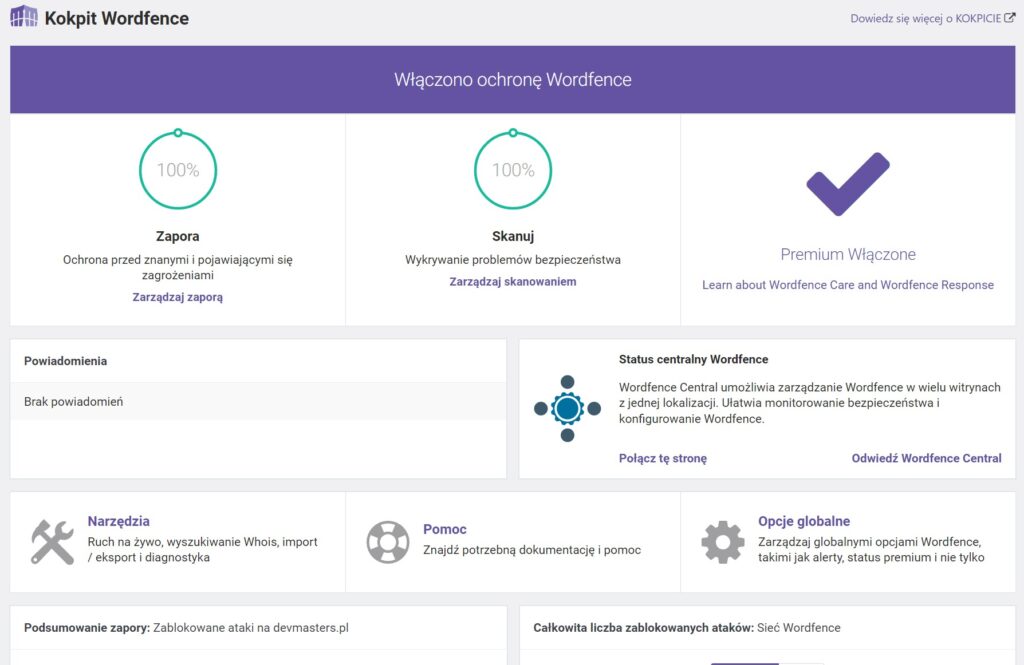

Problem opisuje Bleeping Computer bazując na analizie zespołu reagowania autentycznej wtyczki Wordfence. Okazuje się, że fałszywe oprogramowanie dla WordPressa zostało sprytnie przemyślane, a twórcy nie bez powodu zdecydowali się spreparować wtyczkę służącą do teoretycznie do ochrony strony. Część jej operacji jest bowiem trudna do wykrycia manualnie.

Fałszywa wtyczka pozwala na szereg działań, które są cenne w oczach „podstawionego” administratora. Możliwe jest między innymi tworzenie nowych użytkowników, kontrolowanie innych wtyczek, zmiana treści na stronach czy wreszcie częściowo zdalna obsługa i uruchamianie spreparowanych funkcji. Szczegóły zostały opisane w raporcie firmy odpowiedzialnej za Wordfence.

Na tę chwilę nie wiadomo, jaka jest liczba zainfekowanych w ten sposób stron oraz jak dokładnie dochodzi do samej infekcji. Zakłada się, że atakujący mogą wykorzystywać między innymi siłowe ataki, by łamać hasła lub wykorzystywać inne znane luki w systemie WordPress i wtyczkach, by próbować przejąć dane logowania do danego panelu administracyjnego, aby później doprowadzić do instalacji sfałszowanego oprogramowania.