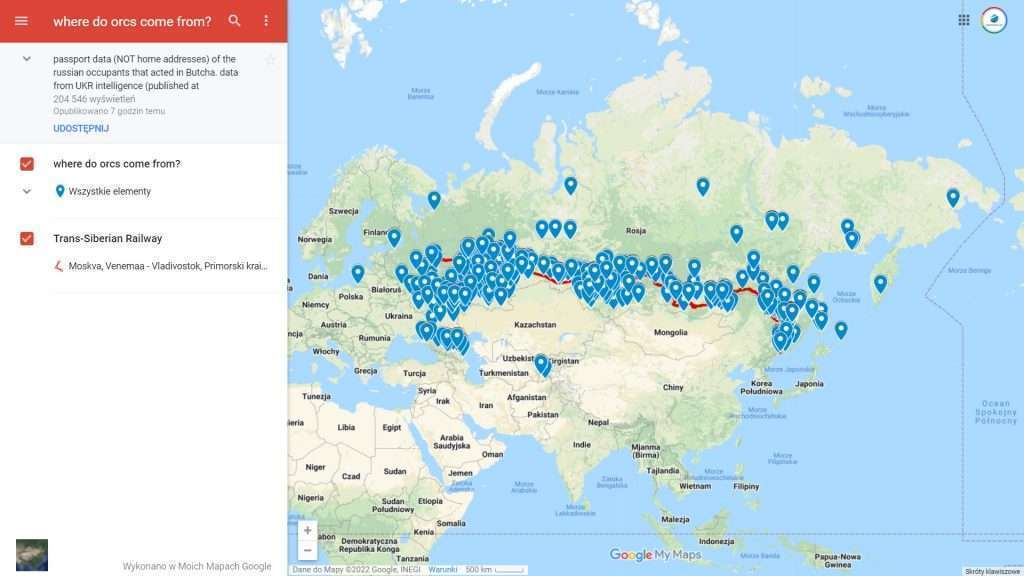

Technologia dostępna dzięki Google Maps może posłużyć zarówno do nawigacji, jak i oznaczania wybranych lokalizacji. Ta druga opcja została wykorzystana do stworzenia mapy, przedstawiającej miejsca pochodzenia rosyjskich żołnierzy, którzy mają być odpowiedzialni za masakrę ludności cywilnej w Buczy.

Masakra w Buczy otworzyła oczy rządzącym państwami Zachodu, którzy zapowiedzieli jej szczegółowe zbadanie, a także ogłosili nowy pakiet sankcji. Od początku mówi się, że w mord na ludności cywilnej zaangażowana była 64 zmotoryzowana brygada strzelców, nazywana obecnie zbrodniarzami z Buczy. Nowe dane pokazują, skąd pochodzili jej żołnierze.

Link do mapy (po kliknięciu pinezki wszystkie dane żołnierza: imię, nazwisko, stopień, numer identyfikacyjny, numer paszportu, data urodzenia)

Na podstawie informacji zebranych przez ukraińskie służby, jeden z użytkowników stworzył mapę w Google Maps, na którą naniósł dane paszportowe żołnierzy, którzy mają należeć do wspomnianej wyżej jednostki. Ujawnia ona, że członkowie brygady pochodzą właściwie z całej Rosji i w zdecydowanej większości mieszkają na w biednych krajach związkowych. Oczywiście są też paszporty, które wystawiono w Moskwie i innych dużych rosyjskich miastach, ale jest ich niewiele.

To po części potwierdzałoby relacje ludzi z okupowanych przez Rosjan terenów, którzy wskazywali na azjatyckie rysy twarzy dużej części okupantów. Oczywiście trzeba zaznaczyć, że ujawnione dane są na razie trudne do zweryfikowania. Warto mieć to na uwadze, przy wyciąganiu daleko idących wniosków.