Departament Sprawiedliwości oskarżył czterech rosyjskich pracowników rządowych, którzy mieli być odpowiedzialni za przeprowadzanie ataków na istotną infrastrukturę. Hakerzy mają na sumieniu m.in. zhakowanie rafinerii ropy naftowej, elektrowni jądrowych i spółek energetycznych.

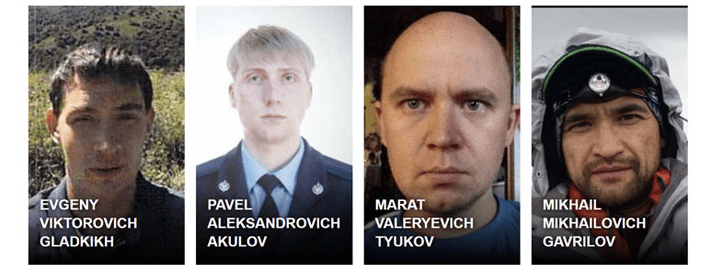

Jak podaje serwis The Hacker Way, powołując się na wpis amerykańskiego Departamentu Sprawiedliwości, czterej obywatele Rosji to Pavel Aleksandrovich Akulov, Michail Mikhailovich Gavrilov, Marat Valeryevich Tiukov i Evgeny Viktorovich Gladkikh. Ze względu na brak umowy o ekstradycji między USA a Rosją, prawdopodobnie nie zostaną oni postawieni przed sądem w Stanach Zjednoczonych.

Niszczycielski Triton

Wspomnieni mężczyźni mają być trzema funkcjonariuszami rosyjskiej Federalnej Służby Bezpieczeństwa, jeden z nich dotychczas był programistą Centralnego Instytutu Naukowo-Badawczego Chemii i Mechaniki (TsNIIKhM). Jeszcze w 2020 roku, TsNIIKhM trafił na czarną listę organizacji za „powiązania z niszczycielskim złośliwym oprogramowaniem Triton”, które „zostało zaprojektowane specjalnie do atakowania i manipulowania systemami bezpieczeństwa przemysłowego”.

To właśnie Triton był wykorzystywany do manipulowania systemami kontroli przemysłowej jednej z rafinerii ropy naftowej znajdującej się na Bliskim Wschodzie. Z opublikowane dokumentu wynika również, że rosyjski rząd angażował się w złośliwe działania cybernetyczne, których celem było umożliwienie cyberszpiegostwa, a także stłumienie niektórych działań społecznych i politycznych, kradzież własności intelektualnej czy wyrządzenie szkody przeciwnikom regionalnym i międzynarodowym.

Zastępca dyrektora FBI, Paul Abbate, przekazał, że FBI, wraz z międzynarodowymi partnerami, skupia się na przeciwdziałaniu poważnemu zagrożeniu cybernetycznemu, jakie Rosja stwarza dla krytycznej infrastruktury Stanów Zjednoczonych. Agencja będzie nadal identyfikować i kierować zasoby reagowania do wszystkich ofiar rosyjskiej aktywności cybernetycznej