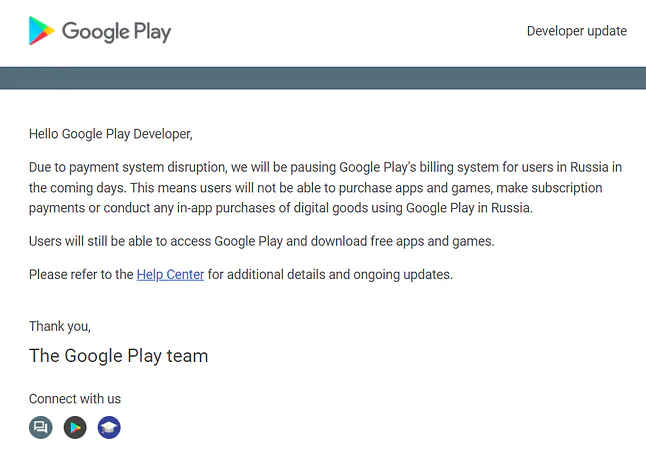

Sklep Google Play w Rosji lada moment nie pozwoli użytkownikom pobierać płatnych aplikacji. Google poinformował dziś twórców oprogramowania na Androida, że przez odgórne problemy z uiszczaniem opłat, na dniach działanie systemu płatności za aplikacje w Rosji zostanie wstrzymane.

W efekcie użytkownicy Androida w Rosji nie będą mieli możliwości kupowania płatnych aplikacji w Google Play, kontynuowania opłacania abonamentów ani dodatkowych usług i elementów aplikacji w ramach wewnętrznych płatności. Do ich dyspozycji pozostaną tylko darmowe programy i gry, które wciąż będą standardowo dostępne w Google Play.

Google nie podaje przy tym, jak długo potrwa to ograniczenie i nie przedstawia sprawy jako gestu istotnego z punktu widzenia nakładanych sankcji, ale raczej konieczność z uwagi na problemy z systemami płatności. Podaje natomiast, że sytuacja jest dynamiczna i zachęca deweloperów aplikacji do bieżącego sprawdzania, czy coś w tej sprawie się nie zmieniło. Ma to być możliwe na specjalnej stronie pomocy technicznej.

Google informuje twórców, że wcześniej zakupione aplikacje będą dalej działać w smartfonach użytkowników w Rosji, a abonamenty obowiązywać do końca danego okresu rozliczeniowego. Po tym czasie odnowienie płatności nie będzie już możliwe, ale Google przypomina o działającym mechanizmie odraczania płatności w Google Play, który będzie miał w tym przypadku zastosowanie. Tutaj jednak wszystko zależy od decyzji konkretnego twórcy.