Odkąd Anonymous zaangażowali się w cyberwojnę z Federacją Rosyjską, celem ataków stała się nie tylko infrastruktura sieciowa powiązana z tamtejszymi władzami, ale również ta należąca do firm będących w mniejszym lub większym stopniu własnością państwa. Jedną z nich okazała się Tvingo Telecom, która jest jednym z operatorów dostaw gazu w Rosji.

Obszar działania tej spółki zależnej od rosyjskiego giganta Rostelecom (największy dostawca szeroko rozumianych usług cyfrowych na tamtejszym rynku) jest oczywiście znacznie większy i obejmuje sieci światłowodowe, internet, łączność bezprzewodową, telefonię, instalację sterowników oraz usługi satelitarne. Anonymous postanowiło skupić się jednak na wspomnianych już dostawach gazu, atakując w wyjątkowo czuły punkt, jakim jest system odpowiedzialny za sterowanie całym procesem. Jak czytamy w poście na Twitterze autorstwa użytkownika „NB65”:

,,Wygląda na to, że Rosja miała mały problem ze sprężarką. Wyciek gazu, wyłączone wentylatory, usunięte konfiguracje/profile, brak dostępu do systemu plików i nieuniknione zamknięcie.„

Do wpisu załączono filmik prezentujący, jak dokładnie doszło do destabilizacji systemu. Kilkanaście minut po publikacji jeden z głównych profili Anonymous potwierdził, że za atakiem stoi właśnie ta grupa i ma to związek z inwazją Rosji na Ukrainę. Zaprezentowany wyżej poniżej to wycinek ekranu, na którym widać SCAD (Supervisory Control And Data Acquisition), rodzinę systemów informatycznych stosowanych w szeroko rozumianym przemyśle. Rozwiązanie to pomaga nadzorować procesy technologiczne czy produkcyjne, ale z powodzeniem wykorzystywanych jest też przez operatorów zarządzających transportem różnych substancji.

Anonymous shuts down a gas supply provided by Tvingo Telecom. The company offers fiber-optic networking, Internet, wireless, telephony, and installation of drivers, and satellite services. Tvingo Telecom serves clients in Russia. https://t.co/7ApHSAgmgR

— Anonymous (@YourAnonNews) February 27, 2022

Czym jest system SCADA i jak Anonymous przejęli nad nim kontrolę?

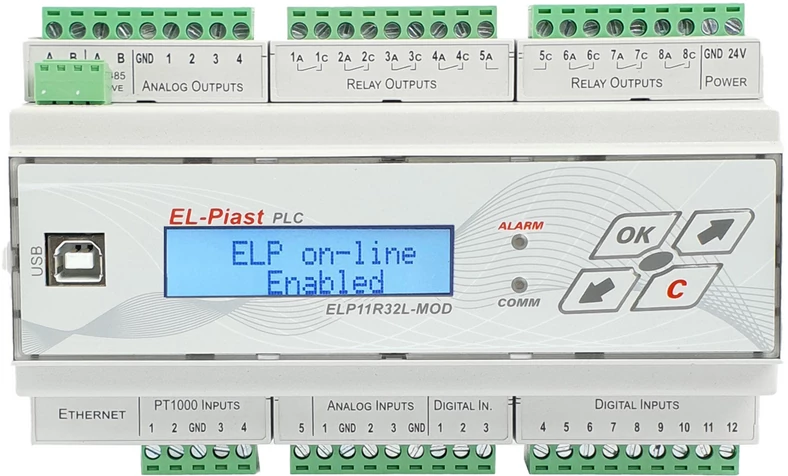

Na filmie widać ikonki opisujące przeróżne elementy wchodzące w skład instalacji gazowej (sprężarki, zawory, zbiorniki, tłoki itp.). Informacje o ich działaniu dostarczane są przez zdalne urządzenia końcowe (RTU, czyli Remote Terminal Unit). Ta rola realizowana jest zazwyczaj przez programowalne sterowniki logiczne (PLC, czyli Programmable Logic Controller), które mierzą przeróżne wartości związane z działaniem danej instalacji. Chodzi tu o tzw. wielkości ciągłe, czyli w naszym przypadku prędkość przepływu gazu czy temperatura czynnika, oraz dyskretne, które są powiązane ze stanem danego elementu (np. informacja o tym, czy dany zawór jest otwarty lub zamknięty).

Programowalne sterowniki logiczne zamieniają uzyskane w ten sposób dane w postaci analogowe na informację cyfrową, która nadaje się do użytku przez system informatyczny SCAD. To jeden z podstawowych elementów współczesnej automatyki przemysłowej, a żeby uzyskać dostępu do konkretnych parametrów, można podpiąć się bezpośrednio do każdego ze sterowników.

To jednak jest pracochłonne, dlatego SCADA współgra z przemysłowymi systemami komunikacyjnymi z dziedziny telemetrii. Dzięki układom radiowym, modemom, internetowi czy sieci telefonii komórkowej możliwe jest przesyłanie wartości pomiarowych do centrali operatora. Właśnie w taki sposób Anonymous uderzyło w Tvingo Telecom — dojście do poszczególnych sterowników PCL możliwe jest zazwyczaj tylko lokalnie, jednak jeśli uda się uzyskać dostęp do systemu komunikacji z tymi elementami, możliwe stanie się zdalne, nieautoryzowane zarządzanie nimi.

Hakerzy wykorzystali luki w systemie telemetrycznym i usunęli profile przygotowane przez operatorów Tvingo Telecom, co zaburzyło działanie programatorów czasu nadzorujących np. funkcjonowanie wentylatorów. „Obserwowaliśmy, jak administratora systemu próbował przywrócić dane z profili, które już nie istniały” — czytamy w jednym z dalszych komentarzy użytkownika „NB65”. Firma nie odniosła się jeszcze do całej sytuacji, więc nie wiem, jak długo zajmie jej przywrócenie sprawności całej sieci.