Anonymous radzą sobie świetne w cybernetycznej wojnie z Rosją. Hakerzy właściwie codziennie informują o kolejnej udanej akcji, a najnowsze osiągnięcie jest naprawdę zaskakujące. Grupie udało się pozyskać informacje o wojskowych kodach Morse’a i częstotliwościach radiowych stosowanych przez Rosjan.

Hakerzy pochwalili się zaskakującą zdobyczą. Należąca do Anonymous grupa DoomSec udostępniła w sieci listy wywołań konkretnych oddziałów rosyjskich wojsk operujących w Ukrainie. Dzięki nim Ukraińcy będą w stanie rozpoznać, które jednostki się ze sobą komunikują. Ujawniono w ten sposób m.in. informacje o stacjach naziemnych i odniesienia do konkretnych miejsc.

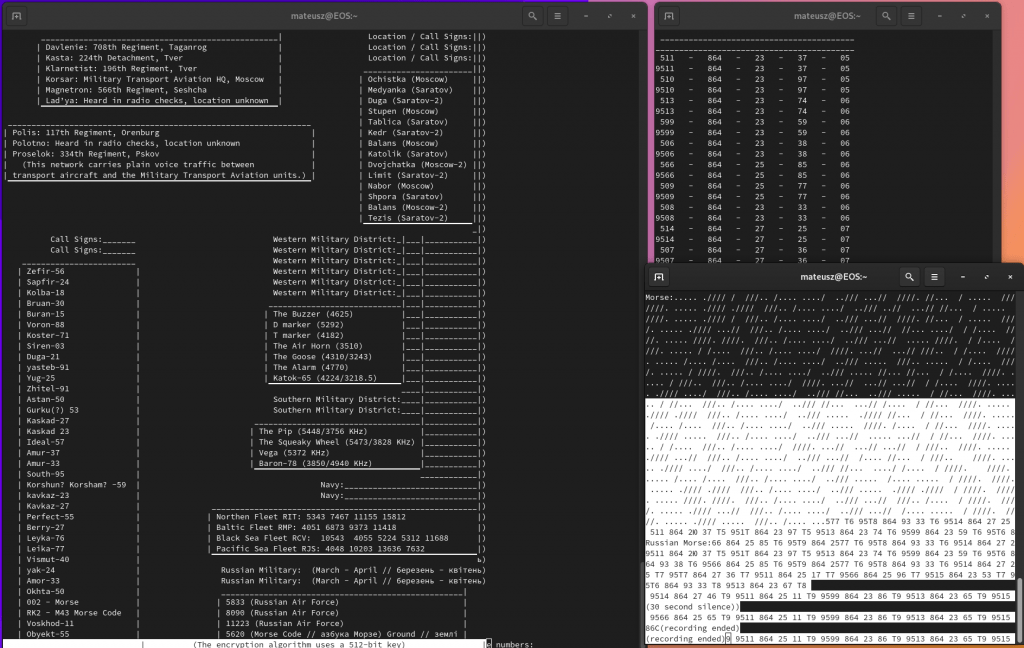

Russian Military Unencrypted High Frequency and Morse Code Comms

— Anon 🏴 (@DeepNetAnon) March 16, 2022

Data Dump: https://t.co/lsSGZVceqB#DoomSec #Ukraine #Anonymous #Russia #OpRussia #OpKremlin #UkraineUnderAttack #UkraineWar pic.twitter.com/LfA1YTWMOs

Przydatne powinny być również częstotliwości wojskowe wykorzystywanych przez wybrane typy wojsk. Przy większości jest data zarejestrowania danych i patrząc tylko na nią, można założyć, że Rosjanie mogli już zaktualizować sposoby łączności. Wśród informacji znalazło się też miejsce na odszyfrowane algorytmy Morse’a, ale też na nieznane dane, w przypadku których nie ma informacji, czego mogą dotyczyć.

Anonymous było również w stanie rozpoznać sprzęt, z jakiego korzystają Rosjanie. Na liście znalazły się krótkofalówka firmy Kenwood, stare radio Motoroli, a także narzędzia do szyfrowania połączeń.

Z naszej strony chapeau bas 😉