W Polsce odnotowuje się coraz więcej ataków hakerskich skierowanych przeciwko rządowi i podmiotom użyteczności publicznej. W przypadku wybranych branż, eksperci informują o tysiącach incydentów każdego tygodnia. Z uwagi na zagrożenie – zareagował premier Morawiecki.

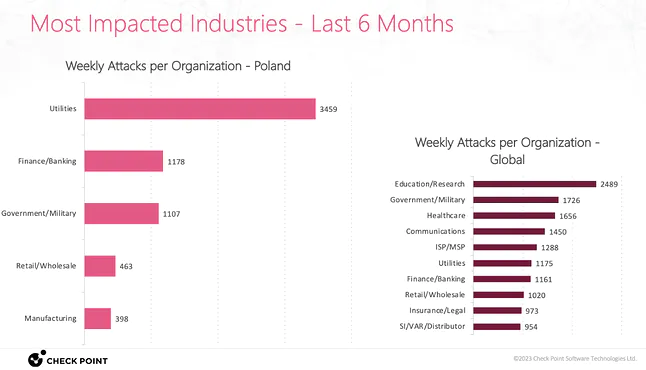

Na problem nasilających się incydentów w cyberprzestrzeni zwraca uwagę Check Point Research. Z komunikatu prasowego firmy wynika, że w ciągu roku ilość ataków hakerskich zwiększyła się o 500 proc. (z 643 zdarzeń w na początku 2022 r. do 3 459). Jednocześnie jest to wartość powyżej średniej w ujęciu globalnym, która wynosi 1 240 incydentów. Intensyfikacja zagrożeń w cyberprzestrzeni zmusiła polski rząd do przedłużenia terminu obowiązywania drugiego stopnia alarmowego BRAVO i CHARLIE.

Celem ataków często jest krytyczna infrastruktura

Na całym świecie 34 proc. firm z branży naftowej i gazowniczej, będącej częścią infrastruktury krytycznej mierzyło się z problemem przejęcia sterowania systemów sterowania i zarządzania przez hakerów – informuje Check Point Research. Do przeprowadzania ataków wykorzystywano interfejsy programowania aplikacji (API), które służą do komunikacji między oprogramowaniem a sprzętem. Z kolei w Polsce, eksperci zwracają uwagę, że 14 proc. wszystkich ataków w cyberprzestrzeni dotyczyły sektora energetycznego.

W reakcji na rosnące zagrożenie dotyczące ataków w cyberprzestrzeni, premier Mateusz Morawiecki podjął decyzję o przedłużeniu do 31 maja 2023 r. (do godz. 23:59) obowiązywania drugiego stopnia alarmowego BRAVO oraz trzeciego stopnia CHARLIE. „Stopnie alarmowe są przede wszystkim sygnałem dla służb dbających o bezpieczeństwo i całej administracji publicznej do zachowania szczególnej czujności” – informuje MSWiA cytowane przez PAP.

Trzeci z czterech stopień CHARLIE dotyczy bezpieczeństwa cyberprzestrzeni. BRAVO odnosi się natomiast do przewidywania zagrożenia o charakterze terrorystycznym, jednak bez konkretnego wskazania jego celu.