Avanan zajmujący się zabezpieczaniem poczty elektronicznej informuje, że hakerzy wykorzystują lukę opartą o funkcję komentarzy znaną od października ubiegłego roku.

Ekosystem Dokumentów Google’a bądź jego korporacyjna wersja Google Workspace jest bardzo wygodny w obsłudze, więc było pewne, że z czasem ktoś zacznie wykorzystywać lukę na szerszą skalę.

Tak się też zresztą stało, ponieważ Avanan od początku grudnia 2021 roku zaobserwował ogromną falę hakerów wykorzystujących funkcję komentowania w Dokumentach Google, nakierowaną głównie na użytkowników Outlooka. Dotkniętych atakiem zostało ponad 500 skrzynek należących do 30 użytkowników Outlooka, a atakujący korzystają z ponad 100 kont Google’a.

Mechanizm ataku

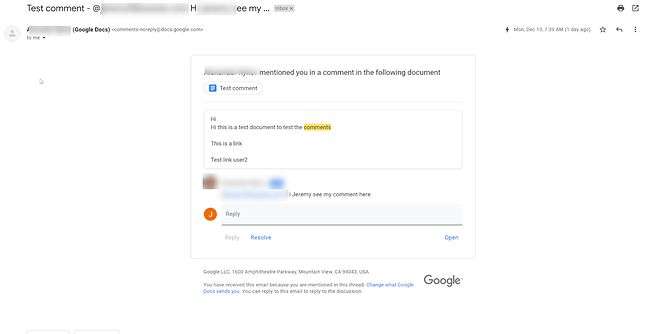

Luka ta umożliwia dodawanie przez hakerów do dokumentów komentarzy zawierających odsyłacze kierujące do stron internetowych ze złośliwym kodem. Nie jest to nic specjalnego, ale ostatecznie do skrzynki celu ataku trafia e-mail od Google’a co zapewne uśpi czujność wielu osób.

Ta metoda pozwala ominąć nawet wyrafinowane filtry antyspamowe w przedsiębiorstwach. Dzieje się tak, ponieważ wiadomość nie zawiera e-maila atakującego tylko jego nazwę wyświetlaną, pod którą jest się jeszcze łatwiej podszyć niż pod e-maila.

Firma powiadomiła Google’a o problemie 3 stycznia, ale aktualnie nie ma rozwiązania tego problemu. Użytkownikom pozostaje wyłącznie czujność w postaci dokładnego przeglądania linków oraz sprawdzania pisowni komentarzy. Jeśli z kolei nie jest się pewnym, to warto też zapytać wystawiającego, czy faktycznie taki komentarz zamieścił.