Niedawny atak hakerów na największego ukraińskiego operatora komórkowego, Kyivstar, spowodował druzgocące skutki dla milionów ludzi, wywołując panikę telekomunikacyjną i zakłócając codzienne funkcjonowanie. Ataki hakerskie stają się coraz powszechniejsze, a skutki takiego ataku mogą być katastrofalne.

Skutki ataku hakerów na Kyivstar

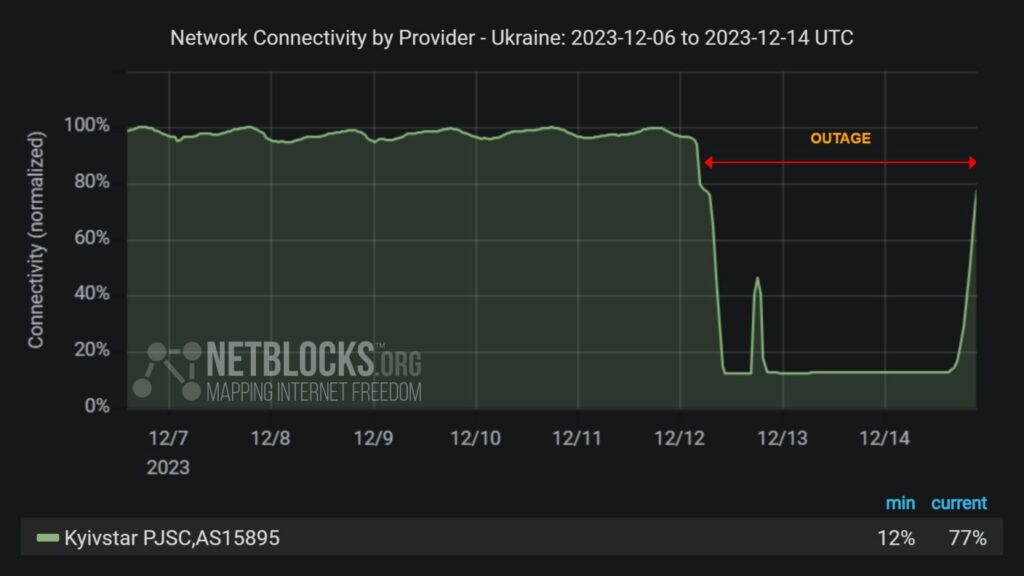

Atak hakerów spowodował całkowitą utratę możliwości wykonywania połączeń dla około 24 milionów klientów Kyivstar. Dodatkowo, dostęp do Internetu mobilnego został znacząco zakłócony, dotykając miliony ludzi. Skutkiem ataku było również zniszczenie rdzenia sieci telekomunikacyjnej operatora, co miało poważne konsekwencje dla funkcjonowania infrastruktury telekomunikacyjnej, systemów bankowych oraz infrastruktury miejskiej.

Latest Defence Intelligence update on the situation in Ukraine – 16 December 2023.

— Ministry of Defence 🇬🇧 (@DefenceHQ) December 16, 2023

Find out more about Defence Intelligence's use of language: https://t.co/Bk5ESswpF7#StandWithUkraine 🇺🇦 pic.twitter.com/OatJ6Rj2Nc

Profesjonalny atak hakerski

Według szefa departamentu ds. cyberbezpieczeństwa SBU, atak był profesjonalny i całkowicie zniszczył rdzeń operatora telekomunikacyjnego. Istnieją podejrzenia, że grupa rosyjskich hakerów, znana jako APT – Sandworm, mogła być odpowiedzialna za atak, jednak śledztwo w tej sprawie nadal trwa. Istnieje również kwestia wcześniejszej infiltracji sieci telekomunikacyjnej przez hakerów, co według doniesień SBU miało miejsce przez kilka miesięcy.

Konsekwencje dla społeczeństwa

Skutki ataku dotknęły nie tylko klientów Kyivstar, ale miały również wpływ na systemy bankowe i infrastrukturę miejską. Problemy z obsługą płatności, działaniem bankomatów oraz sterowaniem ruchem ulicznym we Lwowie stały się widoczne, co spowodowało panikę telekomunikacyjną. Ludzie masowo próbowali skorzystać z usług alternatywnych operatorów, co mogło prowadzić do eskalacji awarii i problemów z łącznością.

Atak hakerów na Kyivstar pokazał, jak narażone są społeczeństwa na cyberzagrożenia, oraz jak poważne mogą być skutki takich ataków dla codziennego funkcjonowania. W obliczu rosnącego zagrożenia cybernetycznego, konieczne jest zwiększenie środków bezpieczeństwa, aby chronić infrastrukturę telekomunikacyjną oraz dane osobowe użytkowników.