Trojan bankowy BrazKing ponownie atakuje użytkowników Androida. Oprogramowanie jest zdolne między innymi odczytywać SMS-y oraz kontakty, co pozwala przestępcom wykorzystywać je do kolejnych oszustw. To otwarta droga do kradzieży pieniędzy z konta.

Na użytkowników Androida czyha kolejne zagrożenie, a jest nim trojan bankowy BrazKing, o którym słyszy się rzadko, a pierwszy raz został wykryty kilka lat temu. Jak podaje Bleeping Computer, w ostatnim czasie zidentyfikowano nowe przykłady jego występowania w aplikacjach.

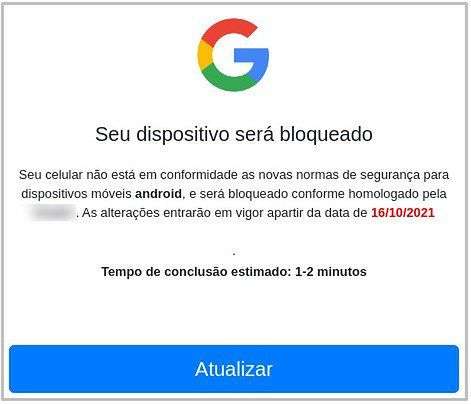

Na korzyść użytkowników działa fakt, że jak dotąd przykłady pochodzą jedynie spoza Google Play. Teoretycznie zagrożeni są więc tylko ci, którym zdarza się instalować oprogramowanie z nieznanych źródeł. Oszuści wykorzystują nieświadomość użytkowników Androida i sugerują im konieczność instalacji „aktualizacji systemu” przez pobranie pliku APK spoza Google Play.

Opisywany przykład w języku portugalskim rozpoczyna się od spreparowanej strony, z której użytkownik odsyłany jest do pobierania aplikacji zainfekowanej trojanem BrazKing.

Obecnie badacze uważają, że BrazKing jest wykorzystywany głównie przez oszustów chcących dostać się do kont w brazylijskich bankach. Trojan może jednak zostać z powodzeniem wykorzystany do analogicznych ataków na innych rynkach. Rozprzestrzenienie się zagrożenia na inne kraje jest więc raczej tylko kwestią czasu.

Trojan BrazKing wykorzystuje pełny potencjał mechanizmu uprawnień w Androidzie, z którego wiele osób korzysta ze zbyt dużym rozmachem. Jeśli użytkownik nie zdaje sobie sprawy z konsekwencji, w kilku ruchach udzieli instalowanej aplikacji pełnego dostępu do urządzenia, w konsekwencji czego trojan będzie w stanie m.in. odczytywać przyciśnięcia klawiatury, nagrywać ekran, odczytywać SMS-y czy listę kontaktów.

Wszystkie te dane w komplecie to wystarczający pakiet informacji, które mogą posłużyć do kradzieży pieniędzy z konta bankowego. Jeśli użytkownik korzysta z aplikacji do mobilnej bankowości, oszuści mogą „za jednym zamachem” odczytać login, hasło i treść SMS-ów uwierzytelniających transakcje.