Ukrinform, państwowa agencja prasowa Ukrainy przekazała, że ukraińscy specjaliści IT wcieleni do armii z uwagi na wojnę zhakowali stronę internetową tzw. grupy Wagnera. Informacje potwierdził również minister transformacji cyfrowej Mychajło Fiodorow na Telegramie. Jak zaznaczył: „mamy wszystkie dane osobowe najemników”.

Do listy swoich sukcesów Ukraińcy mogą dopisać kolejny punkt. Specjaliści IT zhakowali stronę internetową tzw. grupy Wagnera, czyli prywatnej firmy wojskowej, powiązanej z rosyjskim wywiadem wojskowym. Grupa jest zaangażowana w wojnę w Ukrainie i cały czas pozyskuje najemników, którzy będą walczyli w imieniu Kremla. Nieoficjalna organizacja militarna oferuje im w zamian pieniądze, a niekiedy również i inne benefity np. amnestię dla przestępców, którzy dołączą do walk.

Przypominamy, że Grupa Wagnera została sklasyfikowana jako organizacja terrorystyczna również przez polskie służby specjalne. Jej herszt – Dymitrij Utkin to zagorzały neonazista!

Lider gr. Wagnera D. Utkin to b. oficer ros. struktur bezpieczeństwa, rosyjski neonazista, opisywany jako os. zapatrzona w niem SS.⁰

— Stanisław Żaryn (@StZaryn) September 15, 2021

Jego kariera u boku Putina to dowód hipokryzji. Kreml oskarża fałszywie in. o „neonazim”, sam korzysta z usług prawdziwego miłośnika faszyzmu.2/2 pic.twitter.com/5cDO5Ugt73

Grupa Wagnera zhakowana

Posiadamy wszystkie dane osobowe najemników! Każdy kat, morderca i gwałciciel zostanie surowo ukarany. Zemsta jest nieunikniona – napisał na Telegramie Mychajło Fiodorow.

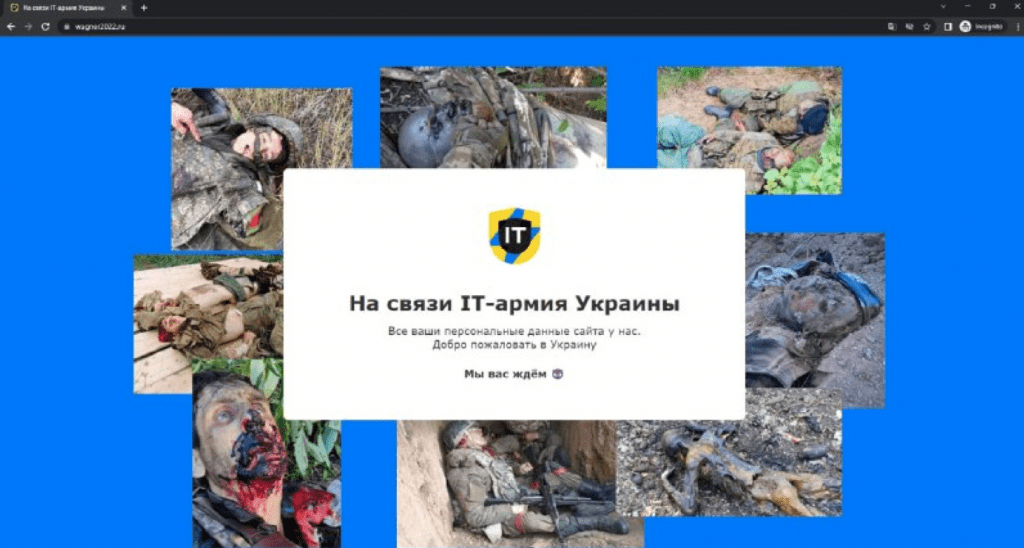

Zhakowana strona grupy Wagnera przestała działać. Ale to nie wszystko, co Ukraińcy przygotowali dla jej członków. Na witrynie zamieszczona została dość wymowna wiadomość. Ukraińscy specjaliści IT napisali: „tutaj ukraińska armia IT. Mamy teraz dane osobowe z Twojej strony internetowej. Witamy w Ukrainie. Czekamy na Ciebie”. Załączyli również liczne zdjęcia przedstawiające rosyjskich żołnierzy, którzy zginęli w Ukrainie.

Jak już wielokrotnie informowaliśmy, współczesna wojna nie toczy się wyłącznie na fizycznym polu walki. Przykład Ukrainy i Rosji pokazuje, że wykracza ona znacznie dalej. Jednym z czynników sukcesu są informacje, umiejętność ich pozyskiwania oraz wykorzystania, szczególnie w cybernetycznym wymiarze. Od początku wojny hakerzy z całego świata, stojący po stronie Ukrainy, pokazali, że Rosja nie jest taką potęgą cybernetyczną, na jaką się kreowała.

Bardzo wyraźnie widać to na przykładzie „Operacji Rosja” i działań Anonymous. Wspomniana operacja udowodniła „Rosji oraz światu, że Kreml wcale nie jest potęgą w zakresie operacji informatycznych w internecie. Nie jest potęgą w zakresie cyberbezpieczeństwa czy cyberwojny. Bo Anonymous w ciągu zaledwie tych pierwszych kilkudziesięciu godzin rzuca na kolana Rosję, włamując się tak naprawdę wszędzie, gdzie się dało, wyłączając wszystko, co się da wyłączyć i robi to do dzisiaj”. Sytuacja ze stroną grupy Wagnera pokazuje, że w podobny sposób mit o tej potędze obalają ukraińscy specjaliści IT.

Z naszej strony chapeau bas.